3 dịch vụ VPN phổ biến đang làm rò rỉ địa chỉ IP của bạn

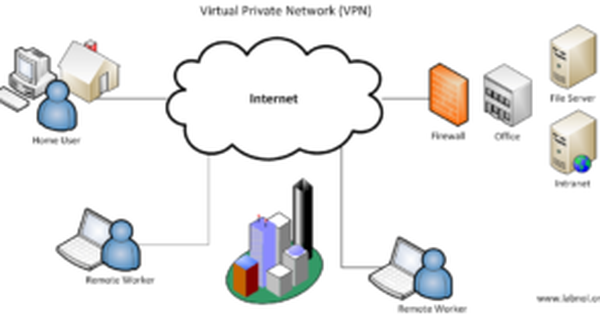

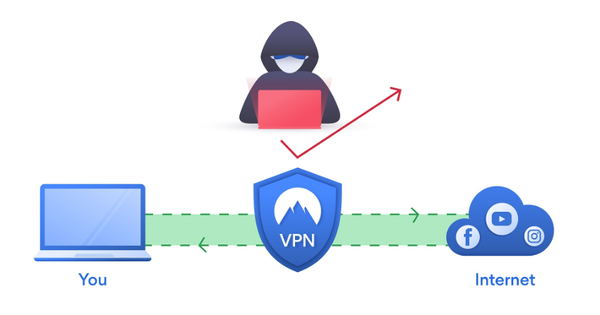

Các nhà nghiên cứu vừa phát hiện lỗ hổng nghiêm trọng trong ba dịch vụ VPN phổ biến có thể làm rò rỉ địa chỉ IP thực và các thông tin nhạy cảm của người dùng. Trong khi một số người sử dụng VPN để ẩn danh và đảm bảo an toàn cho dữ liệu, lý do chính mà người dùng sử dụng VPN là để giấu IP thực của họ nhằm qua mặt ISP để truy cập vào các website bị chặn.

Nhưng chuyện gì sẽ xảy ra nếu VPN mà bạn nghĩ là đang bảo vệ bạn lại đang làm rò rỉ dữ liệu nhạy cảm và vị trí của bạn?

Một nhóm tin tặc được thuê bởi công ty tư vấn về quyền riêng tư VPN Mentor đã phát hiện ba nhà cung cấp dịch vụ VPN phổ biến là:

- HotSpot Shield

- PureVPN

- Zenmate

Chúng đều chứa lỗ hổng có thể dẫn đến việc vi phạm quyền riêng tư của người dùng.

Lỗ hổng trong PureVPN

Lỗ hổng trong PureVPN

PureVPN là công ty đưa ra chính sách "không log", tuy nhiên khoảng vài tháng trước đã giúp FBI bắt giữ một tội phạm ở Massachusetts bằng cách đưa ra log về người này.

Về hậu quả đối với người dùng cuối, VPN Mentor giải thích rằng lỗ hổng có thể "cho phép chính phủ, các tổ chức thù địch, hoặc các cá nhân xác định được địa chỉ IP của người dùng, kể cả khi người đó sử dụng VPN".

Lỗ hổng trong Hotspot Shield

Nhóm đã tìm ra ba lỗ hổng trong Hotspot Shield của AnchorFree, ba lỗ hổng này đã được vá bởi công ty:

- Chiếm tất cả lưu lượng truy cập (CVE-2018-7879) – lỗ hổng này nằm trong phần mở rộng Chrome của Hotspot Shield và có thể cho phép kẻ tấn công chiếm và chuyển hướng nạn nhân đến một trang web độc hại.

- Rò rỉ DNS (CVE-2018-7878) – lỗ hổng rò rỉ DNS trong Hotspot Shield làm lộ địa chỉ IP của người dùng và máy chủ DNS, cho phép ISP giám sát và lưu lại các hoạt động trực tuyến của người dùng.

- Rò rỉ địa chỉ IP thực (CVE-2018-7880) – lỗ hổng này đe dọa đến chính sách riêng tư của người dùng bởi tin tặc có thể theo dõi vị trí thực của người dùng và ISP. Nguyên nhân là do phần mở rộng chứa một danh sách trắng cho "kết nối trực tiếp". Các nhà nghiên cứu phát hiện ra bất kỳ tên miền nào có chứa localhost, vd. localhost.foo.bar.com, và 'type=a1fproxyspeedtest' trong URL có thể vượt qua proxy và làm lộ địa chỉ IP thực.

Lưu ý rằng cả ba lỗ hổng trên đều nằm trong phần mở rộng Chrome của Hotspot Shield, chứ không phải trong ứng dụng máy tính hoặc di động.

Lỗ hổng trong Zenmate

Các nhà nghiên cứu cũng báo cáo về các lỗ hổng tương tự trong Zenmate và PureVPN, nhưng tính đến hiện tại, thông tin về lỗ hổng vẫn đang được giữ kín bởi các công ty này vẫn chưa có bản vá. Họ cũng tin rằng hầu hết các dịch vụ VPN khác đều có các lỗ hổng tương tự.

Theo: vnptcert, thehackernews.com