Kali Linux là gì? Những tính năng hữu ích và cách sử dụng

Kali Linux đang được biết đến là hệ điều hành sử dụng phổ biến với mục đích khai thác, phát hiện lỗ hổng bảo mật, nghiên cứu và kiểm tra xâm nhập bảo mật hiệu quả. Vậy Kali Linux là gì, sở hữu những tính năng gì hữu ích và cách sử dụng ra sao? Hãy để Bizfly Cloud giúp bạn đi tìm hiểu ngay sau đây!

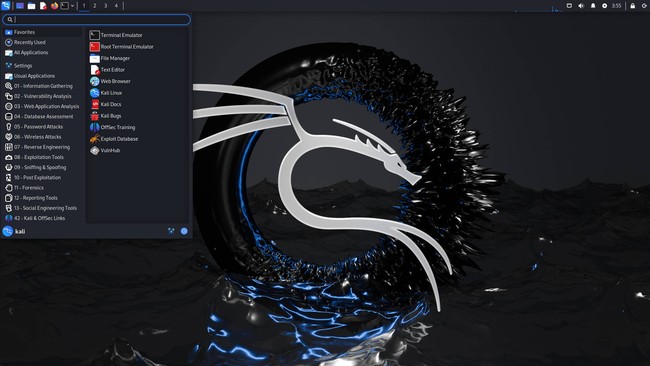

Kali Linux là gì?

Kali Linux là hệ điều hành thiết kế dựa vào Debian cho nhiều hoạt động về phân tích tấn công, kiểm tra xâm nhập, bảo mật máy tính. Hệ điều hành này sẽ cung cấp các ứng dụng, công cụ để thực hiện các hoạt động về kiểm tra xâm nhập, bảo mật như phát hiện xâm nhập, đánh giá lỗ hổng bảo mật, quét mạng, khai thác lỗ hổng, tấn công từ chối dịch vụ… Hiện nay, Kali Linux đang được sử dụng rộng rãi ở nhiều lĩnh vực liên quan đến bảo mật mạng.

Kali Linux là gì?

Hệ điều hành này được phát hành năm 2013 do Offensive Security phát triển và duy trì. Offensive Security là tổ chức được biết đến với độ bảo mật cao, sở hữu nhiều chuyên gia nổi tiếng trong lĩnh vực. Kali Linux là hệ điều hành đang được sử dụng nhiều trong lĩnh vực bảo mật và cung cấp nhiều tác vụ, công cụ liên quan.

Điểm nổi bật của Kali Linux so với hệ điều hành Linux thông thường

So với hệ điều hành Linux thông thường, Kali Linux được đánh giá có những điểm nổi bật sau đây:

Công cụ kiểm tra thâm nhập

Kali Linux được trang bị bộ công cụ kiểm tra thâm nhập vô cùng phong phú và mạnh mẽ. Đây là yếu tố quan trọng giúp nó nổi bật so với các phân phối Linux thông thường. Với hơn 600 công cụ khác nhau được tích hợp sẵn trong Kali Linux, phục vụ cho mọi giai đoạn của quá trình kiểm tra thâm nhập từ việc thu thập thông tin, quét lỗ hổng, đến tấn công và khai thác.

Metasploit là một framework dùng để phát triển, kiểm tra và thực hiện các khai thác an ninh. Ngoài ra, công cụ này còn giúp các chuyên gia bảo mật mô phỏng các cuộc tấn công để tìm ra các lỗ hổng trong hệ thống, từ đó có biện pháp phòng ngừa và khắc phục.

Nmap là công cụ quét mạng nổi tiếng, giúp phát hiện các thiết bị kết nối vào mạng, kiểm tra các cổng mở và các dịch vụ đang chạy trên các thiết bị đó. Với Nmap, người dùng có thể dễ dàng xác định các điểm yếu tiềm ẩn trong hệ thống mạng của mình.

Công cụ thu thập thông tin mạng

Kali Linux có nhiều công cụ thu thập thông tin mạng, giúp người dùng nắm bắt được tình trạng và hoạt động của mạng một cách chi tiết và chính xác. Những công cụ này rất quan trọng trong quá trình kiểm tra thâm nhập và phân tích bảo mật.

Wireshark là một trong những công cụ phân tích giao thức mạng hàng đầu, cho phép người dùng bắt và phân tích các gói tin truyền qua mạng. Với Wireshark, người dùng có thể xem chi tiết các giao thức và dữ liệu đang được truyền tải, từ đó phát hiện ra các hành vi bất thường hoặc các cuộc tấn công mạng.

Maltego được sử dụng để thu thập và phân tích thông tin từ nhiều nguồn khác nhau, bao gồm cả mạng xã hội, cơ sở dữ liệu công khai và các dịch vụ trực tuyến. Nó giúp người dùng xây dựng các sơ đồ mối quan hệ giữa các thực thể, từ đó xác định các mối liên hệ và điểm yếu tiềm ẩn.

Tính năng bảo mật và riêng tư

Hệ điều hành này được thiết kế để bảo vệ dữ liệu và thông tin cá nhân của người dùng một cách tốt nhất. Kali Linux hỗ trợ tích hợp với Tails, một hệ điều hành trực tuyến chuyên biệt tập trung vào bảo mật và riêng tư. Tails giúp người dùng duyệt web một cách ẩn danh và tránh bị theo dõi. Tất cả dữ liệu và hoạt động trên Tails đều được mã hóa và không lưu trữ trên ổ cứng, đảm bảo an toàn tuyệt đối.

Kali Linux hỗ trợ Secure Boot và mã hóa LUKS, giúp bảo vệ hệ thống và dữ liệu khỏi các cuộc tấn công vật lý. Secure Boot ngăn chặn việc tải các phần mềm độc hại trong quá trình khởi động, còn LUKS mã hóa toàn bộ đĩa cứng, đảm bảo rằng dữ liệu chỉ có thể được truy cập bởi những người có quyền.

Công cụ kiểm thử và tấn công khai thác mật khẩu

Kali Linux cung cấp nhiều công cụ để kiểm thử và tấn công khai thác mật khẩu, giúp người dùng kiểm tra độ an toàn của các mật khẩu và hệ thống xác thực.

John the Ripper là công cụ tấn công mật khẩu phổ biến nhất, được thiết kế để phát hiện và phá vỡ các mật khẩu yếu. Công cụ này cũng hỗ trợ nhiều loại mật khẩu và thuật toán mã hóa khác nhau, giúp kiểm tra độ an toàn của các mật khẩu một cách hiệu quả.

Hydra là công cụ tấn công mật khẩu dựa trên giao thức brute force, cho phép người dùng thử nghiệm các mật khẩu khác nhau trên nhiều dịch vụ như SSH, FTP, HTTP, và nhiều dịch vụ khác. Hydra cũng giúp kiểm tra tính bảo mật của các hệ thống xác thực và phát hiện ra các điểm yếu trong cấu hình mật khẩu.

Ưu nhược điểm khi sử dụng hệ điều hành Kali Linux

Về ưu điểm

Kali Linux sở hữu các ưu điểm sau đây:

Tính chuyên dụng cao

Kali Linux là hệ điều hành chuyên biệt dành cho các chuyên gia bảo mật và kiểm tra thâm nhập, với bộ công cụ phong phú và mạnh mẽ được tích hợp sẵn. Do đó, người dùng sẽ tiết kiệm thời gian và công sức trong việc cài đặt và cấu hình các công cụ bảo mật.

Cộng đồng hỗ trợ mạnh mẽ

Kali Linux có một cộng đồng người dùng và nhà phát triển rất lớn, sẵn sàng hỗ trợ và chia sẻ kinh nghiệm. Cộng đồng này cung cấp nhiều tài liệu hướng dẫn, diễn đàn trao đổi và các khóa học trực tuyến, giúp người dùng mới dễ dàng tiếp cận và sử dụng hệ điều hành này.

Cập nhật và bảo trì thường xuyên

Kali Linux được Offensive Security cập nhật và bảo trì thường xuyên để người dùng luôn có các phiên bản mới nhất của các công cụ và các bản vá bảo mật. Nó giúp giữ cho hệ thống luôn an toàn và hiệu quả.

Về nhược điểm

Mặc dù sở hữu nhiều ưu điểm, nhưng Kali Linux cũng có các nhược điểm còn tồn tại sau đây:

Đòi hỏi kiến thức chuyên sâu

Kali Linux không phải là hệ điều hành dành cho người mới bắt đầu. Để sử dụng Kali Linux hiệu quả, người dùng cần có kiến thức chuyên sâu về bảo mật mạng, hệ điều hành Linux, và các công cụ kiểm tra thâm nhập.

Rủi ro pháp lý

Việc sử dụng Kali Linux để thực hiện các cuộc kiểm tra thâm nhập và tấn công mạng có thể dẫn đến các rủi ro pháp lý nếu không được thực hiện đúng quy định và pháp luật. Người dùng cần phải có sự cho phép hợp lệ trước khi tiến hành các hoạt động này, nếu không có thể phải đối mặt với các hậu quả pháp lý nghiêm trọng.

Khả năng gây hại nếu lạm dụng

Các công cụ trong Kali Linux có thể gây hại nếu bị lạm dụng hoặc sử dụng sai mục đích. Việc sử dụng các công cụ này cần phải có trách nhiệm và ý thức, đảm bảo rằng chúng chỉ được sử dụng cho mục đích kiểm tra và bảo mật hợp pháp.

Khi nào thì nên sử dụng hệ điều hành Kali Linux?

Kali Linux chỉ được sử dụng trong những trường hợp sau đây:

Khi nào thì nên sử dụng hệ điều hành Kali Linux?

Kiểm thử xâm nhập và bảo mật mạng

Hệ điều hành này được trang bị hơn 600 công cụ bảo mật, bao gồm nmap, Wireshark, Metasploit và John the Ripper. Những công cụ này giúp các chuyên gia bảo mật phát hiện và khắc phục các lỗ hổng bảo mật trong hệ thống mạng và phần mềm.

Nghiên cứu và đào tạo bảo mật

Kali Linux cũng là lựa chọn phổ biến cho các khóa học và chương trình đào tạo về bảo mật. Hệ điều hành này cung cấp môi trường học tập thực tế cho sinh viên và các chuyên gia muốn nâng cao kỹ năng bảo mật. Nhiều tổ chức giáo dục và đào tạo sử dụng Kali Linux để mô phỏng các kịch bản tấn công và phòng thủ, giúp học viên hiểu rõ hơn về các mối đe dọa bảo mật và cách đối phó với chúng.

Phân tích mã độc

Kali Linux có các công cụ dùng để phân tích và hiểu rõ cách thức hoạt động của mã độc, từ đó phát triển các biện pháp phòng chống hiệu quả. Các công cụ như Volatility và Ghidra đều có sẵn trên Kali Linux và rất hữu ích trong việc phân tích mã độc.

Đánh giá lỗ hổng bảo mật và kỹ thuật đảo ngược

Kỹ thuật đảo ngược phần mềm cũng là một lĩnh vực mà Kali Linux hỗ trợ rất tốt, giúp các nhà phát triển và nhà nghiên cứu hiểu rõ hơn về cấu trúc và hoạt động của phần mềm. Từ đó giúp người dùng phát hiện và khắc phục các lỗ hổng bảo mật.

Yêu cầu hệ thống đối với hệ điều hành Kali Linux

Trước khi cài đặt Kali Linux, bạn cần đảm bảo rằng hệ thống của mình đáp ứng đủ các yêu cầu tối thiểu và khuyến nghị sau đây:

Yêu cầu phần cứng tối thiểu

Bộ xử lý (CPU): Bộ xử lý tối thiểu là i386 hoặc amd64. Tuy nhiên, để đảm bảo hiệu suất tốt hơn, bạn nên sử dụng bộ xử lý hiện đại hơn.

RAM: Yêu cầu tối thiểu 2GB RAM, nhưng để có trải nghiệm mượt mà hơn, bạn nên có ít nhất 4 GB RAM.

Dung lượng đĩa cứng: Cần ít nhất 20GB không gian đĩa cứng để cài đặt và hoạt động. Tuy nhiên, nếu bạn có ý định sử dụng nhiều công cụ và lưu trữ dữ liệu lớn, bạn nên chuẩn bị ít nhất 50 GB.

Yêu cầu phần mềm

- Hệ điều hành: Kali Linux có thể được cài đặt trên nhiều nền tảng, bao gồm Windows, macOS và Linux. Bạn cần một phiên bản hệ điều hành hiện đại và được hỗ trợ để đảm bảo quá trình cài đặt diễn ra suôn sẻ.

- Phần mềm ảo hóa (tùy chọn): Nếu bạn muốn cài đặt Kali Linux trên một máy ảo, bạn có thể sử dụng các phần mềm ảo hóa như VMware hoặc VirtualBox.

Hướng dẫn tải và cài đặt Kali Linux

Sau khi đã chuẩn bị đủ yêu cầu hệ thống, bạn có thể tiến hành tải và cài đặt Kali Linux theo các bước sau:

Tải Kali Linux

- Bước 1: Truy cập trang web chính thức của Kali Linux tại https://www.kali.org.

- Bước 2: Chọn phiên bản Kali Linux phù hợp với hệ thống như i386, amd64, hoặc ARM. Bạn cũng có thể chọn các phiên bản khác nhau như Kali Linux Light, Kali Linux Full hoặc các phiên bản dành cho Raspberry Pi.

Tạo USB cài đặt hoặc đĩa CD/DVD

USB cài đặt: Sử dụng công cụ như Rufus (trên Windows) hoặc Etcher (trên macOS và Linux) để tạo USB bootable từ file ISO của Kali Linux mà bạn đã tải về.

Đĩa CD/DVD: Nếu bạn chọn cài đặt từ đĩa CD/DVD, hãy ghi file ISO vào đĩa bằng phần mềm ghi đĩa như ImgBurn (trên Windows) hoặc Disk Utility (trên macOS).

Cài đặt Kali Linux

- Khởi động từ USB hoặc CD/DVD: Kết nối USB hoặc đĩa CD/DVD vào máy tính và khởi động lại hệ thống. Vào BIOS/UEFI và chọn khởi động từ USB hoặc CD/DVD.

- Chọn ngôn ngữ và cấu hình bàn phím: Trong quá trình khởi động, bạn sẽ được yêu cầu chọn ngôn ngữ và cấu hình bàn phím. Hãy chọn các tùy chọn phù hợp.

- Phân vùng đĩa cứng: Kali Linux sẽ yêu cầu bạn phân vùng đĩa cứng. Bạn có thể chọn các tùy chọn tự động hoặc tự phân vùng nếu bạn có kinh nghiệm.

- Cài đặt hệ điều hành: Sau khi phân vùng, quá trình cài đặt sẽ diễn ra. Bạn chỉ cần làm theo hướng dẫn trên màn hình để hoàn tất quá trình.

- Cấu hình sau cài đặt: Sau khi cài đặt xong, hệ thống sẽ yêu cầu bạn cấu hình một số tùy chọn như thiết lập người dùng và mật khẩu. Hãy làm theo hướng dẫn để hoàn tất.

Khởi động Kali Linux

Sau khi cài đặt hoàn tất, hãy khởi động lại hệ thống và Kali Linux sẽ sẵn sàng để bạn sử dụng. Bạn có thể bắt đầu khám phá và sử dụng các công cụ bảo mật mạnh mẽ mà Kali Linux cung cấp.

Có thể thấy, Kali Linux là một hệ điều hành về bảo mật đang được đánh giá cao hiện nay. Cùng với những thông tin vừa cập nhật ở trên, chúng tôi hy vọng bạn đã hiểu và biết cách sử dụng hệ điều hành này một cách hợp lý. Hãy cân nhắc mục đích sử dụng, nhu cầu, mức độ kiến thức của mình trước khi bắt đầu nhé!