Security

Đang được quan tâm

Software Defined Perimeter (SDP) đề cập đến một mô hình bảo mật mạng dựa trên phần mềm, nơi mà quyền...

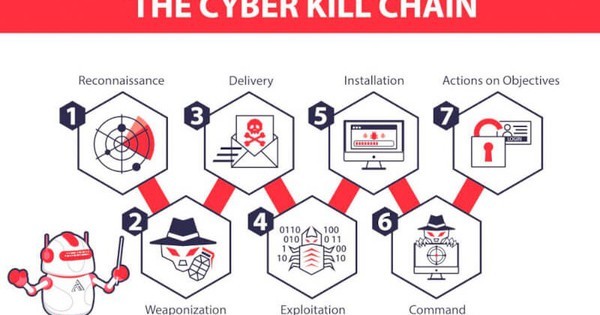

Zero-Day Attack (tấn công zero-day) là hình thức tấn công mạng khai thác một lỗ hổng bảo mật trong phần...

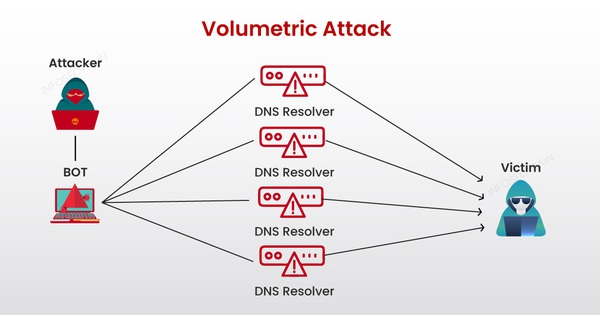

Volumetric Attacks là một loại tấn công mạng thuộc nhóm DDoS (Distributed Denial of Service). Kẻ tấn công sẽ gửi...

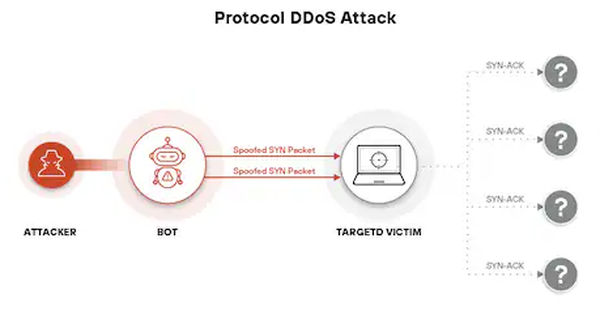

Protocol Attacks là một loại tấn công mạng được thực hiện bằng cách lợi dụng những điểm yếu trong các...

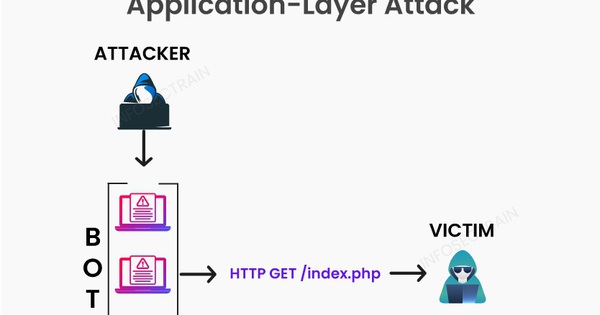

Application Layer Attacks là một loại tấn công Distributed Denial of Service (DDoS) là một loại tấn công mạng nhắm...

DLP (Data Loss Prevention) là các giải pháp, chiến lược, quy trình, công nghệ nhằm bảo vệ dữ liệu nhạy...

OpCache (Opcode Cache) là công cụ được tích hợp sẵn trong PHP phiên bản 5.5 trở đi. OpCache hoạt động...