Cyber Kill Chain là gì và các giai đoạn hoạt động

Nhiều doanh nghiệp hiện nay sử dụng Cyber Kill Chain để phát hiện và ngăn chặn các cuộc tấn công mạng. Nếu bạn cũng đang quan tâm về mô hình an ninh mạng này và muốn áp dụng chúng cho hệ thống của mình thì hãy theo dõi ngay bài viết dưới đây của Bizfly Cloud.

Cyber Kill Chain là gì?

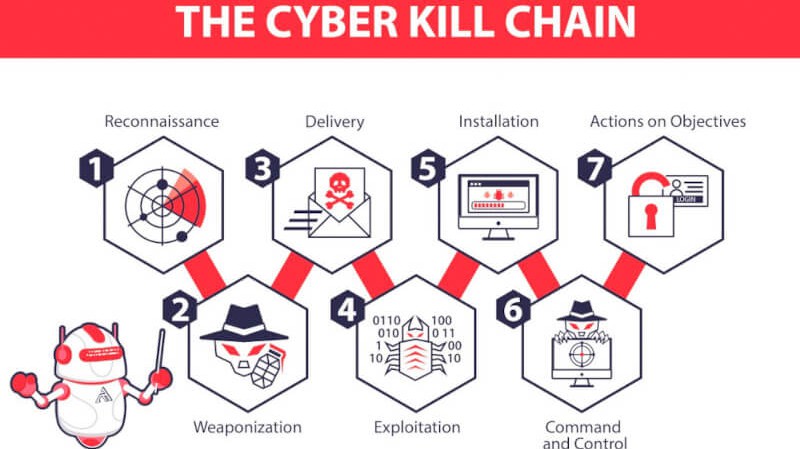

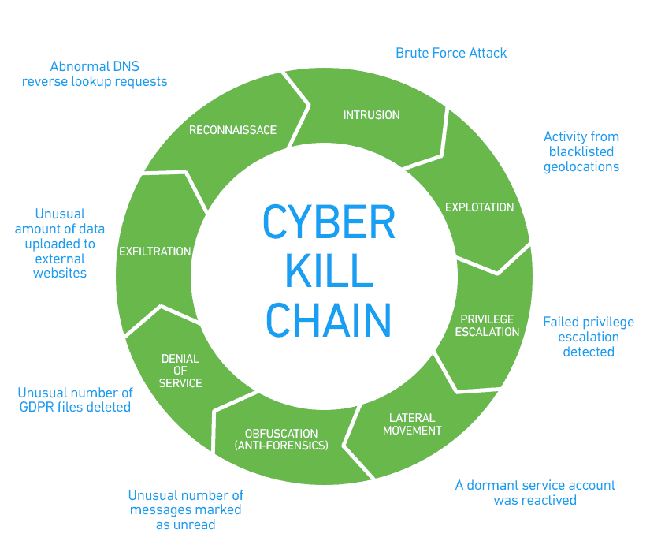

Cyber Kill Chain là một mô hình an ninh mạng được phát triển bởi Lockheed Martin gồm có 8 giai đoạn từ bước thu thập thông tin cho đến khi kẻ tấn công thực hiện đánh cắp dữ liệu. Cyber Kill Chain cung cấp cái nhìn sâu sắc hơn về từng giai đoạn của cuộc tấn công mạng. Các chuyên gia bảo mật sẽ hiểu rõ về chiến thuật, quy trình và cách tiếp cận của hacker.

Cyber Kill Chain là gì?

Cyber Kill Chain hoạt động như thế nào?

Cyber Kill Chain phác thảo trình tự các bước mà kẻ tấn công thường thực hiện một cuộc tấn công mạng. Mô hình này cung cấp một cái nhìn khách quan. Thay vì xem một cuộc tấn công là một sự kiện đơn lẻ quy mô lớn thì Kill Chain chia nhỏ nó thành các giai đoạn, từ việc thu thập thông tin ban đầu đến hành động cuối cùng là đánh cắp dữ liệu hoặc xâm phạm hệ thống.

Bằng cách hiểu được tiến trình của cuộc tấn công mạng, các chuyên gia bảo mật có thể thiết kế các biện pháp phòng thủ đồng thời tìm ra cách phát hiện và chống lại các động thái của kẻ tấn công càng sớm càng tốt. Nếu ngăn chặn các hành vi tấn công càng sớm, hậu quả mà doanh nghiệp phải chịu sẽ giảm xuống.

8 Giai đoạn của Cyber Kill Chain

Cyber Kill Chain được chia thành tám giai đoạn khác nhau, mỗi giai đoạn đóng vai trò quan trọng, 8 giai đoạn đó là:

- Reconnaissance (Trinh sát)

- Weaponization (Vũ khí hóa)

- Delivery (Gửi đi)

- Exploitation (Khai thác)

- Installation (Cài đặt)

- Command and Control (Điều khiển)

- DoS-Denial of Service (Từ chối dịch vụ)

- Exfiltration (Lọc)

Reconnaissance (Trinh sát)

Ở giai đoạn Reconnaissance, kẻ tấn công thu thập thông tin về tổ chức mục tiêu. Chúng có thể sử dụng máy quét tự động để tìm lỗ hổng và điểm yếu có thể bị xâm nhập. Kẻ tấn công sẽ cố gắng xác định và điều tra các hệ thống bảo mật hiện có, chẳng hạn như tường lửa, hệ thống ngăn chặn xâm nhập và cơ chế xác thực.

Kẻ tấn công có thể thực hiện thu thập thông tin các các phương thức như quét hệ thống để tìm lỗ hổng bảo mật, gửi email giả mạo để nạn nhân cung cấp các thông tin như tên người dùng, mật khẩu tài khoản,...Thông tin thu thập được trong giai đoạn này càng nhiều sẽ làm tăng khả năng thành công của cuộc tấn công mạng.

Weaponization (Vũ khí hóa)

Ở giai đoạn Weaponization, dựa trên những thông thu thập được ở giai đoạn trước, hacker sẽ tạo hoặc sửa đổi phần mềm độc hại nhằm khai thác tốt nhất điểm yếu mục tiêu.

Delivery (Gửi đi)

Sau khi đã xây dựng phần mềm độc hại, hacker sẽ cố gắng phát động cuộc tấn công. Một trong những phương pháp phổ biến nhất là sử dụng Social Engineering như lừa đảo để lừa người dùng cung cấp thông tin cho chúng. Hacker cũng có thể xâm nhập bằng cách lợi dụng các lỗ hổng phát hiện được ở giai đoạn 1 hoặc wifi ở nơi công cộng vì wifi ở đây không được bảo mật tốt.

Exploitation (Khai thác)

Sau khi hacker xâm nhập được, chúng sử dụng quyền truy cập của mình để di chuyển ngang từ hệ thống này sang hệ thống khác. Mục tiêu của chúng là tìm thông tin nhạy cảm, cài đặt thêm một số công cụ, sửa đổi chứng chỉ bảo mật và tạo các file script mới cho những mục đích phạm pháp.

Installation (Cài đặt)

Nếu giai đoạn khai thác thành công, kẻ tấn công sẽ tiến hành cài đặt phần mềm độc hại. Việc này giúp chúng kiểm soát nhiều hệ thống và tài khoản hơn..

Command and Control (Điều khiển)

Sau khi hacker đã kiểm soát được một số lượng lớn hệ thống, chúng tạo ra một trung tâm điều khiển cho phép chúng hoạt động từ xa. Trong giai đoạn này, chúng sử dụng phương pháp che giấu để che giấu dấu vết và tránh bị phát hiện. Chúng cũng sử dụng các cuộc tấn công từ chối dịch vụ để đánh lạc hướng các chuyên gia bảo mật khỏi mục tiêu thực sự của chúng.

Actions on Objectives (Hành động theo mục tiêu)

Ở giai đoạn này, hacker sẽ thực hiện các bước để đạt được mục tiêu chính của mình, có thể bao gồm tấn công chuỗi cung ứng, đánh cắp dữ liệu, mã hóa dữ liệu hoặc hủy dữ liệu.

Exfiltration (Chiếm đoạt)

Mặc dù chuỗi Cyber Kill Chain ban đầu của Lockhead Martin chỉ gồm 7 bước, nhưng hiện nay, nhiều chuyên gia an ninh mạng đã mở rộng thành tám bước để tính việc hacker kiếm tiền từ các cuộc tấn công, chẳng hạn như sử dụng phần mềm tống tiền để trích tiền từ nạn nhân hoặc bán dữ liệu nhạy cảm trên dark web.

Lợi ích khi nắm rõ Cyber Kill Chain

Cyber Kill Chain giúp các chuyên gia an ninh mạng:

- Xác định các mối đe dọa ở mọi giai đoạn của chuỗi tấn công mạng.

- Ngăn chặn truy cập trái phép từ bên ngoài

- Bảo vệ tài khoản, dữ liệu và hệ thống đặc quyền.

- Thường xuyên vá và nâng cấp phần cứng và phần mềm cũ.

- Hướng dẫn nhân viên cách phát hiện email lừa đảo.

- Khám phá và phản ứng nhanh với chuyển động ngang.

- Ngăn chặn các cuộc tấn công mạng đang diễn ra.

Kết luận

Cyber Kill Chain là một công cụ quan trọng trong việc hiểu và chống lại các cuộc tấn công mạng. Áp dụng mô hình này vào thực tiễn không chỉ giúp bảo vệ thông tin và tài sản số mà còn nâng cao khả năng ứng phó với các mối đe dọa mạng trong tương lai.