Security

Đang được quan tâm

Lỗ hổng trong Google Chrome cho phép tin tặc vượt qua các chính sách bảo mật nội dung(CSP protection); Nhà...

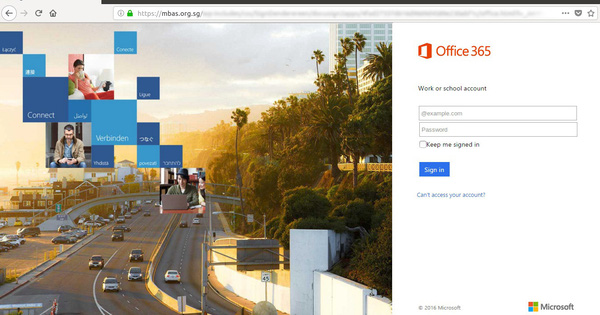

Vairav Technology (một công ty An ninh mạng tại Kathmandu Nepal) đã phát hiện ra một chiến dịch lừa đảo...

Hacker không nhất thiết phải là một lập trình viên giỏi. Họ biết các thủ thuật, kỹ năng chuyên sâu...

Microsoft đã phát hành bản cập nhật phần mềm ngoài băng tần khẩn cấp cho các hệ thống Windows 8.1,...