Hơn 600 tổ chức bị tấn công bởi Chiến dịch lừa đảo giả dạng Microsoft Office365

Theo Bizfly Cloud tìm hiểu - Vairav Technology (một công ty An ninh mạng tại Kathmandu Nepal) đã phát hiện ra một chiến dịch lừa đảo giả dạng Microsoft office365. Vụ lừa đảo đã sử dụng một địa chỉ email giả mạo để nhắm mục tiêu vào hơn 600 tổ chức trên toàn thế giới.

"Chúng tôi - các nhân viên của Vairav Technology - đã theo dõi các mối đe dọa an ninh mạng khác nhau liên quan tới các tổ chức tại Nepal, như trở thành mục tiêu của email lừa đảo hoặc bị sử dụng địa chỉ miền Nepal để đặt cho các web lừa đảo. Nhưng lần này, chúng tôi đã phát hiện ra một chiến dịch lừa đảo lớn hơn, không chỉ nhắm vào Tổ chức Tài chính và Ngân hàng của Nepal, mà còn nhắm vào các công ty nằm trong danh sách Fortune 500, Cơ quan Chính phủ và Tổ chức Tài chính trên toàn thế giới."

Trong bài viết này, các thông tin đã khám phá ra chiến dịch lừa đảo đang diễn ra nhắm vào người dùng Microsoft Office 365.

Chiến dịch lừa đảo này có thể được tóm tắt như sau:

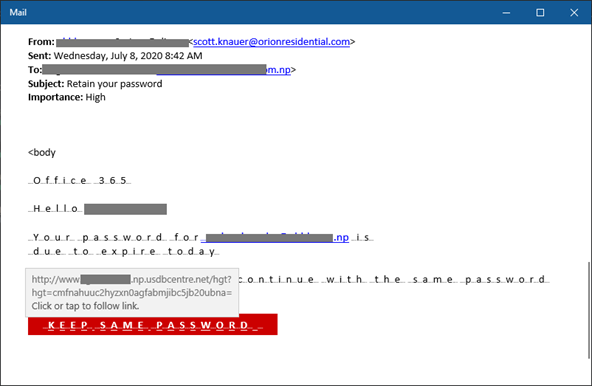

Một email giả mạo sẽ được gửi từ một quản lý cấp cao của một công ty danh tiếng. Email thông báo rằng mật khẩu của người dùng sắp hết hạn. Và họ cần nhấp vào nút "Giữ nguyên mật khẩu" để gia hạn mật khẩu trong vòng 24 giờ. Email chứa URL của một trang web chuyển hướng đến một trang lừa đảo.

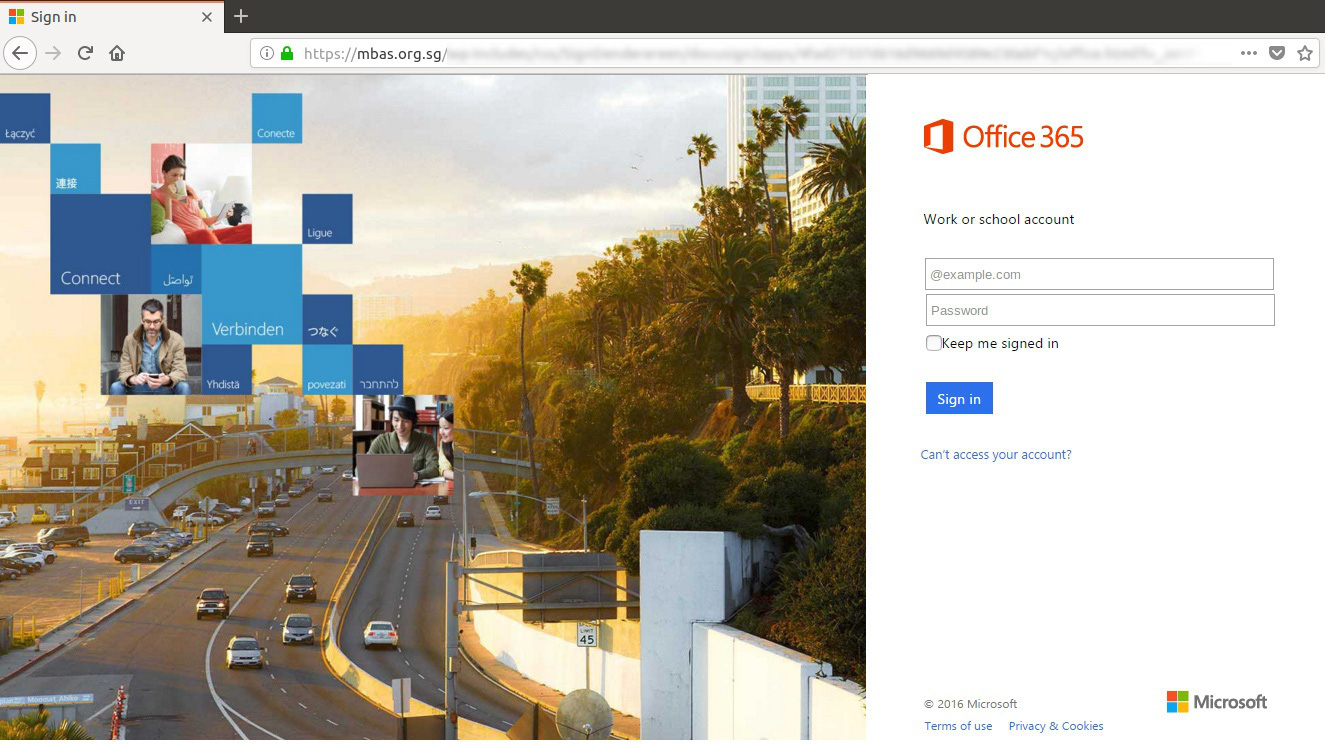

Trang web lừa đảo

Trước khi tìm hiểu kỹ các chi tiết cụ thể về chiến dịch lừa đảo này, cần lưu ý hai điều.

Đầu tiên, phiên bản gần đây của chiến dịch này nhắm mục tiêu đến người dùng của các doanh nghiệp và tập đoàn tài chính lớn, là đối tác sử dụng dịch vụ Office 365 do Microsoft cung cấp. Cách tiếp cận tương tự có thể được tận dụng để gài bẫy người dùng của nhiều nhà cung cấp dịch vụ Cloud khác. Thứ hai là, cuộc tấn công này không hẳn là một chiến dịch mới nhưng có quy mô và tầm ảnh hưởng lớn.

Mặc dù vậy, cần chú ý đến kỹ thuật lừa đảo này bởi việc xử lý khá dai dẳng và tinh vi, và có vẻ như chúng ta sẽ thấy kiểu tiếp cận này sẽ được thực hiện thường xuyên hơn trong tương lai.

Email lừa đảo

Email lừa đảo được tạo ra có nội dung yêu cầu đặt lại mật khẩu cho Office365, trỏ liên kết đến trang đăng nhập Office 365 giả mạo, trang web này giống trang web thật đến mức người dùng sẽ bị mắc bẫy và cuối cùng sẽ bị đánh cắp thông tin đăng nhập.

Phân tích trang web lừa đảo

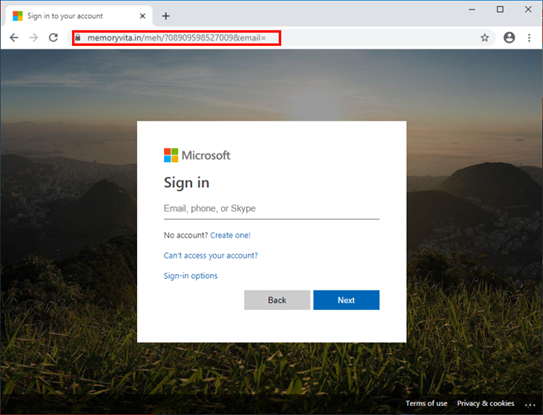

Khi phân tích, ta sẽ thấy URL độc hại được nhúng trong email đang chuyển hướng đến nhiều trang web lừa đảo (vui lòng tìm liên kết trang trong phần IOC) với nội dung liên quan tới phần mềm Microsoft Office365.

Mã nguồn trang web lừa đảo

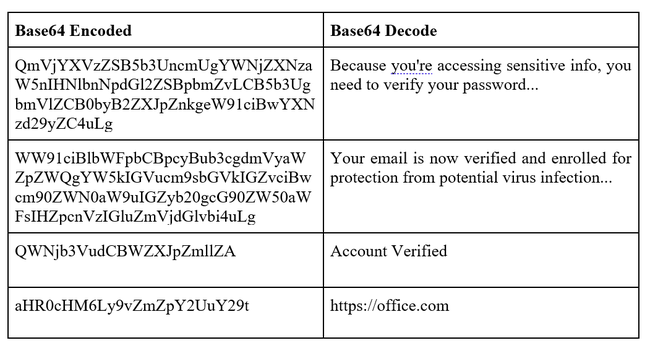

Ban đầu, trang web này sẽ đưa ra lời cảnh báo "Mật khẩu không chính xác" và việc nhập lại mật khẩu sẽ chuyển hướng tiếp đến trang web chính thức của Microsoft Office được mã hóa bằng base64. Các thông báo được mã hóa bằng thuật toán base64, để giải mã thành thông tin cơ bản.

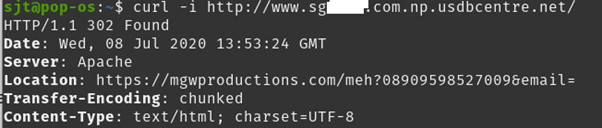

Phân tích tiêu đề HTTP

Truy xuất tiêu đề của các liên kết được tạo ra một cách thủ công, khi các nhân viên an ninh mạng của Vairav nhận được mã trạng thái 302, họ cho biết rằng tài nguyên được yêu cầu đã tạm thời được chuyển đến URL được cung cấp bởi một địa chỉ độc hại .htaccess. Đây là một dịch vụ do máy chủ Apache cung cấp, trên thực tế là một kỹ thuật lừa đảo phổ biến. Trong trường hợp này:

Redirect 302 / //hXXps://mgwproductions.com/meh/?08909598527009&email=/

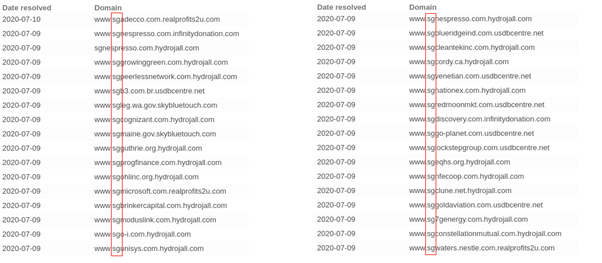

Hơn nữa, việc gửi địa chỉ IP cho VirusTotal (một trang web được công ty bảo mật Tây Ban Nha Hispasec Sistemas tạo lập) cho thấy: có 180 tên miền (tính tới thời điểm bài viết được thực hiện) liên quan đến địa chỉ IP với form quen thuộc "bao gồm chữ ký sg" ở phía trước tên tổ chức được nhắm đến.

Chúng tôi đã ghi nhận hơn 600 tên miền phụ chuyển hướng từ 42 trang web bị xâm phạm nhắm mục tiêu đến các công ty như Nestle, Microsoft, Coca-Cola và nhiều Cơ quan chính phủ khác, F&B, Health Technology, Fin Tech, các tổ chức Tài chính Ngân hàng, Hàng tiêu dùng, Sản xuất thiết bị y tế, Hội đồng nhà nước, Nhà cung cấp dịch vụ CNTT, Dầu khí, Truyền thông, Thương mại điện tử, phòng thí nghiệm quốc gia (nghiên cứu và phát triển năng lượng hạt nhân), kinh doanh gia công , truyền thông, Công nghệ giáo dục.

Theo Bizfly Cloud tìm hiểu