Honeynet là gì? Lợi ích của Honeynet trước các cuộc tấn công mạng

Honeynet là một thuật ngữ mà nhiều người trong lĩnh vực an ninh mạng đã nghe qua nhưng không phải ai cũng hiểu rõ về nó. Vậy Honeynet là gì và tại sao nó lại quan trọng trong việc chống lại các cuộc tấn công mạng? Cùng tìm hiểu qua bài viết sau của Bizfly Cloud.

Honeynet là gì?

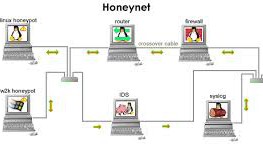

Honeynet là một mạng lưới bao gồm nhiều Honeypot được thiết kế để mô phỏng một mạng thực sự, hoàn chỉnh với nhiều hệ thống, cơ sở dữ liệu, máy chủ và các tài sản kỹ thuật số khác. Mục đích chính của Honeynet là thu hút và theo dõi các hành động của kẻ tấn công mạng, đồng thời thu thập thông tin chi tiết về kỹ thuật, phương pháp và động cơ của họ.

Honeynet thường được sử dụng để nghiên cứu các kiểu tấn công như DDos, tấn công vào CDN và ransomware. Honeynet cũng bao gồm các thành phần như Honeywall, đóng vai trò là cổng kết nối giữa các Honeypot và mạng bên ngoài, giúp kiểm soát và phân tích lưu lượng dữ liệu vào và ra khỏi hệ thống.

Khác với những hệ thống an ninh mạng thông thường, các thành phần trong Honeynet được thiết kế đặc biệt để bị tấn công. Thay vì bảo vệ dữ liệu hay thông tin quan trọng, Honeynet cố ý tạo ra các lỗ hổng an ninh để thu hút hacker.

Honeynet hoạt động như thế nào?

Honeynet hoạt động dựa trên nguyên tắc thu hút kẻ tấn công và ghi lại mọi hoạt động của họ. Một khi kẻ tấn công xâm nhập vào Honeynet, hệ thống sẽ tự động ghi lại thông tin và hành vi của chúng, từ đó giúp các nhà nghiên cứu phân tích và hiểu rõ hơn về các phương thức tấn công.

Quy trình hoạt động của Honeynet như sau:

- Thiết lập: Đầu tiên, một mạng lưới ảo được thiết lập với các máy chủ giả lập và lỗ hổng bảo mật.

- Tiến hành tấn công: Kẻ tấn công vô tình hoặc cố ý sẽ cố gắng xâm nhập vào Honeynet. Quá trình này có thể diễn ra mà không gặp phải bất kỳ trở ngại nào.

- Ghi nhận và phân tích: Khi kẻ tấn công đã xâm nhập, tất cả hoạt động của họ sẽ được ghi lại và phân tích. Thông tin này có thể bao gồm địa chỉ IP, lệnh đã thực hiện, và các lỗ hổng đã bị khai thác.

Phân loại Honeynet

Dưới đây là một số phân loại Honeynet phổ biến mà bạn có thể tham khảo.

Honeynet dựa trên mức độ tương tác

- Low-interaction Honeynets: Là loại Honeynet có mức độ tương tác thấp, nghĩa là không cho phép kẻ tấn công thực hiện các hoạt động phức tạp. Thay vào đó, nó chỉ ghi lại các hoạt động cơ bản và không thực sự mô phỏng một hệ thống hoàn chỉnh.

- High-interaction Honeynets: Loại này cho phép kẻ tấn công thực hiện các hoạt động phức tạp trên hệ thống giả lập. Mục tiêu của nó là thu thập thông tin chi tiết nhất có thể về các phương thức tấn công và hành vi của kẻ tấn công.

Honeynet theo môi trường hoạt động

- Honeynet vật lý: Đây là loại Honeynet chạy trên phần cứng thật và được kết nối với mạng thực.

- Honeynet ảo: Loại này chạy trên môi trường ảo hóa, cho phép tạo ra nhiều máy chủ ảo khác nhau trong cùng một phần cứng. Honeynet ảo thường linh hoạt hơn và dễ dàng mở rộng.

Lợi ích của Honeynet

Cải thiện khả năng nhận diện và phòng chống tấn công: Honeynet cung cấp cho các nhà nghiên cứu một cái nhìn sâu sắc về hành vi của kẻ tấn công. Thông qua việc phân tích các cuộc tấn công, họ có thể xác định được những lỗ hổng phổ biến mà kẻ tấn công thường khai thác.

Cung cấp dữ liệu cho nghiên cứu: Thay vì chỉ dựa vào các trường hợp tấn công thực tế, các nhà nghiên cứu có thể thu thập và phân tích thông tin từ nhiều nguồn khác nhau.

Nâng cao nhận thức về an ninh mạng: Các cuộc hội thảo, báo cáo nghiên cứu và tài liệu hướng dẫn dựa trên dữ liệu từ Honeynet có thể giúp giáo dục nhân viên và khách hàng về các nguy cơ tiềm ẩn cũng như cách phòng tránh.

Hạn chế Honeynet

Mặc dù Honeynet mang lại nhiều lợi ích đáng kể, nhưng vẫn tồn tại một số hạn chế như:

- Chi phí đầu tư cao: Việc thiết lập và duy trì một Honeynet có thể yêu cầu nguồn lực tài chính lớn. Từ việc mua sắm phần cứng, phần mềm đến chi phí nhân sự để quản lý, phân tích và duy trì,...

- Rủi ro an ninh: Honeynet mặc dù được thiết kế để thu hút kẻ tấn công nhưng nếu không được quản lý đúng cách, nó cũng có thể bị kẻ tấn công sử dụng để xâm nhập vào mạng lưới thật của tổ chức.

- Đòi hỏi chuyên môn cao: Để vận hành và phân tích dữ liệu từ Honeynet, tổ chức cần có đội ngũ nhân sự có chuyên môn cao và kinh nghiệm trong lĩnh vực an ninh mạng.

Kết luận

Honeynet là công cụ mạnh mẽ giúp các tổ chức phát hiện và ứng phó với các cuộc tấn công mạng. Với khả năng thu thập thông tin chi tiết về hành vi của kẻ tấn công, Honeynet không chỉ giúp cải thiện các biện pháp bảo mật mà còn nâng cao nhận thức về an ninh mạng trong cộng đồng.

Tuy nhiên, để đạt được hiệu quả tối đa từ Honeynet thì các tổ chức cần cân nhắc kỹ lưỡng về chi phí, rủi ro và nguồn lực. Chỉ khi có sự đầu tư hợp lý và quản lý chặt chẽ, Honeynet mới có thể phát huy tối đa tiềm năng của mình trong việc bảo vệ an ninh mạng trước các mối đe dọa ngày càng gia tăng.