9 Cách cải thiện bảo mật cPanel nâng cao

Chúng ta đều hiểu tầm quan trọng của việc bảo mật trang web, nhưng không phải ai cũng nhận thức được tầm quan trọng của việc bảo vệ không gian lưu trữ của website. Nếu tin tặc không thể truy cập trực tiếp vào trang web, chúng sẽ tấn công máy chủ lưu trữ của bạn và cách phổ biến nhất là thông qua tài khoản cPanel.

Trong bài viết này, hãy cùng Bizfly Cloud tìm hiểu 9 cách phổ biến nhất giúp tăng cường bảo mật cho cPanel của bạn.

9 cách phổ biến giúp tăng cường bảo mật cPanel

cPanel là một ứng dụng cho phép bạn thực hiện các tác vụ máy chủ cho trang web WordPress của mình. Đây không phải là ứng dụng duy nhất thuộc loại này có sẵn, nhưng nó là bảng điều khiển Linux được sử dụng phổ biến nhất. cPanel cung cấp cho người dùng giao diện dễ sử dụng để thực hiện các tác vụ bảo trì phía máy chủ thiết yếu.

Chúng ta chăm sóc trang web của mình bằng cách sử dụng các plugin bảo mật, cài đặt SSL hoặc sử dụng CDN. Nhưng chúng ta lại quên mất điều quan trọng nhất đó là cPanel. Vì lý do này, tin tặc có thể kiểm soát cPanel và dễ dàng chiếm lấy dữ liệu của bạn. Cùng tìm hiểu cách tăng cường bảo mật cPanel theo một số bước đơn giản dưới đây.

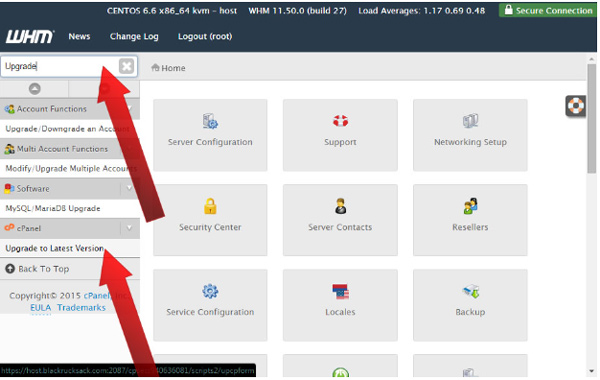

1. Luôn cập nhật cPanel

Nếu bạn không nâng cấp cPanel của mình lên phiên bản mới nhất, đồng nghĩa với việc các lỗ hổng sẽ ngày càng tăng lên. Do đó, hãy thường xuyên kiểm tra và đảm bảo cập nhật cPanel phiên bản mới nhất.

Cập nhật cPanel: WHM > cPanel > Upgrade to Latest Version

Thường xuyên kiểm tra và đảm bảo cập nhật cPanel phiên bản mới nhất

Bạn cũng có thể cập nhật bằng dòng lệnh này: #/scripts/upcp –force

Hoặc đơn giản hơn, bạn chỉ cần bật cập nhật tự động: WHM > Server Configuration > Update Preferences

2. Đặt mật khẩu an toàn

Chúng ta đều biết rằng, mật khẩu yếu đồng nghĩa với việc dễ bị hack. 80% hacker cố gắng chiếm được trang web bằng cách bẻ khóa mật khẩu yếu của chủ sở hữu trang web.

Nhưng làm thế nào bạn có thể chắc chắn rằng mật khẩu của bạn được an toàn?

Chỉnh sửa tệp "/etc/login.defs" để định cấu hình các tùy chọn mật khẩu trên hệ thống của bạn.

- Sử dụng ít nhất 8 ký tự bao gồm các ký hiệu chữ và số.

- Tránh sử dụng ngày quan trọng.

- Có thể tận dụng Công cụ tạo mật khẩu (Password Generator tool).

- Chuyển đến "Tweak Settings" trong mục "Server Configuration" và bật SSL để tránh mọi rò rỉ dữ liệu.

- Kiểm tra mật khẩu qua JTR cracker hoặc kiểm tra độ mạnh của mật khẩu bằng cách sử dụng pam_passwdqc

3. Bảo mật SSH

SSH hay Secure Shell là một giao thức mạng kết nối để truy cập, quản lý hoặc thực thi máy chủ từ xa. Do đó, nếu bạn không bảo mật SSH, có khả năng cao bạn sẽ bị tấn công.

Làm thế nào bạn có thể bảo mật SSH? Cập nhật các gói SSH lên phiên bản ổn định mới nhất và thực hiện các thiết lập sau.

A. Thiết lập Wheel User

Khi bạn đã đăng nhập vào root user, hãy tạo một user mới, sau đó bạn sẽ được hỏi một số câu hỏi.

adduser <wheel_user_name> Nhấn Enter khi bạn đã hoàn tất việc đặt mật khẩu.

Thêm user đó vào Wheel user group. Nếu bạn muốn một user hiện tại trở thành Wheel user, bạn chỉ cần truy cập WHM > Security Center > Manage Wheel Group Users >Select the user và click "Add to Group".

Bây giờ tiến hành Disable Root User:

Mở tệp SSH config file > Đặt PermitRootLogin thành ‘No’ > Khởi động lại SSH

Khi bạn đã kết thúc phiên, bạn không thể đăng nhập với tư cách Root user. Để đăng nhập, hãy sử dụng user mới bạn vừa tạo hoặc user hiện có.

B. Thiết lập Đăng nhập không cần mật khẩu key-based

Tắt xác thực mật khẩu và chỉ cho phép truy cập SSH bằng xác thực dựa key-based.

Mở tệp Cấu hình SSH (vi/etc/ssh/sshd_config) > Chỉnh sửa Password Authentication thành "No"

Password Authentication trong máy chủ hiện đã bị tắt. Tạo SSH key trong máy chủ > ssh-keygen

Nếu bạn nhấn 'Enter', key sẽ được đặt trong '/home/user/.ssh/id_rsa' theo mặc định.

4. Bảo mật Apache và PHP

4.1. Kích hoạt ModSecurity

Trong WHM, bạn nên kích hoạt ModSecurity để bảo vệ Apache khỏi các cuộc tấn công như code injection. Các quy tắc cụ thể được xác định trong ModSecurity giúp chặn kết nối không match với các quy tắc đó.

4.2. Cài đặt ModSecurity

WHM > Plugin > ModSecurity

- Configure suEXEC để thực thi tập lệnh CGI và suPHP làm PHP handler. Bật suEXEC và suPHP bằng cách duyệt đến WHM > Service Configuration > suEXEC.

- Thay đổi PHP handler thành suPHP, bật Apache suEXEC thành "On" và "Save" Cấu hình mới.

- Enable PHP open_basedir protection: Nó ngăn các tập lệnh PHP từ các tệp bên ngoài thư mục chính của nó.

- WHM > Security Center > PHP open_basedir Tweak > Enable PHP open_basedir Protection > Save.

4.3. Vô hiệu hóa một số chức năng PHP

- WHM > Service Configuration > PHP Configuration Editor > Select Advanced mode > register_globals: Off

- Cài đặt register_globals kiểm soát cách bạn truy cập máy chủ, form và environment. Nếu nó được "On", mọi thứ được chuyển qua GET hoặc POST hoặc COOKIE sẽ tự động xuất hiện là biến toàn cục trong code, điều này có thể gây ra các hậu quả về bảo mật.

- Vô hiệu hóa các chức năng: allow_url_fopen, proc_open, popen, phpinfo, exec, passthru, shell_exec, hệ thống, show_source.

Lưu cài đặt và khởi động lại Apache.

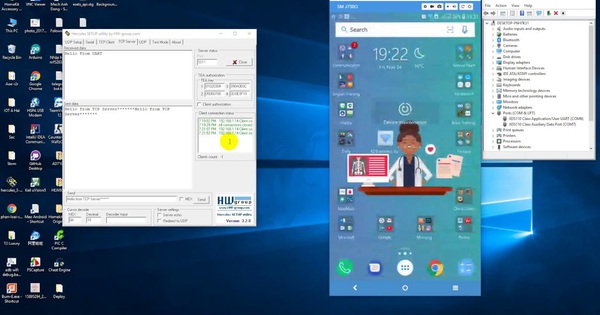

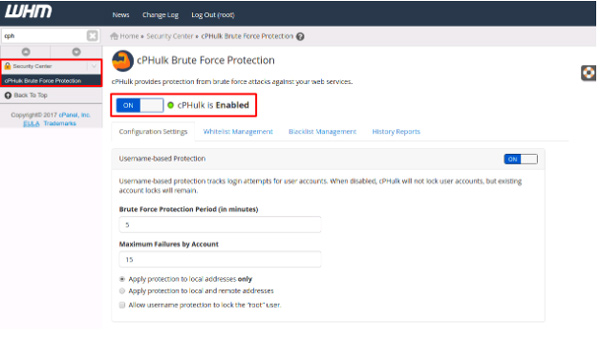

5. Kích hoạt Brute-Force Protection

Brute-Force là một loại tấn công bẻ khoá phổ biến và cố gắng truy cập vào máy chủ.

Khi bạn kích hoạt tính năng Brute-Force Protection, nó sẽ giúp bảo vệ máy chủ bằng cách chặn một địa chỉ IP đang cố gắng truy cập máy chủ.

Cách kích hoạt: CPHulk Brute-Force Protection > Security Center > Enable

Brute-Force là một loại tấn công bẻ khoá phổ biến và cố gắng truy cập vào máy chủ

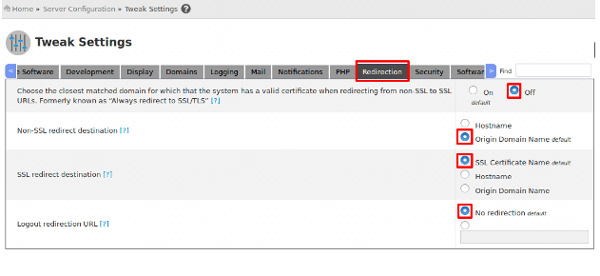

6. Bảo mật truy cập cPanel và WHM

Thêm SSL khi đăng nhập vào cPanel hoặc WHM sẽ giúp tăng cường bảo mật hiệu quả.

- Đầu tiên, đăng nhập vào bảng quản trị WHM.

- Truy cập Home > Server Configuration > Tweak Settings

- Tại đây, hãy chuyển đến tab Redirection để bật SSL cho máy chủ của bạn (như hình dưới đây)

Thêm SSL khi đăng nhập vào cPanel hoặc WHM sẽ giúp tăng cường bảo mật hiệu quả

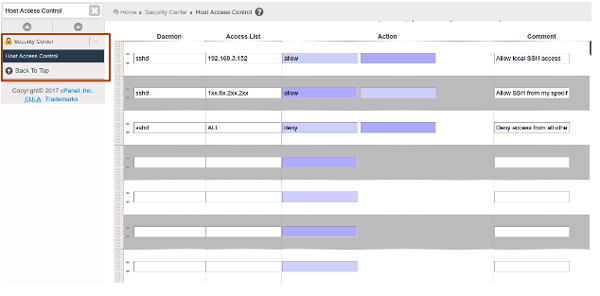

7. Định cấu hình Kiểm soát truy cập máy chủ

Đây là một tính năng thực sự ấn tượng giúp kiểm soát quyền truy cập của người dùng cPanel trong máy chủ web của bạn. Bạn có thể cho phép hoặc từ chối một số tính năng từ những người dùng khác. Thậm chí bạn có thể cung cấp một IP cho một tính năng cụ thể.

Vì các cuộc tấn công brute force hoạt động ngoài địa chỉ IP, nếu bạn cấp quyền truy cập vào tính năng nhất định cho địa chỉ IP theo nhu cầu của mình, thì việc tăng cường bảo mật sẽ dễ dàng hơn.

Các cuộc tấn công brute force hoạt động ngoài địa chỉ IP

Sau khi đăng nhập vào WHM, hãy truy cập Security Center rồi đến phần Host Access Control (như ảnh trên). Bạn có thể dễ dàng thiết lập quyền từ đây.

8. Kích hoạt tường lửa

Một trong những việc quan trọng nhất để cải thiện bảo mật cPanel là luôn bật tường lửa (Firewall) vì nó từ chối tất cả các kết nối không mong muốn đến máy chủ. Đối với máy chủ web, cổng 80 và 443 là cần thiết, bạn có thể chặn các cổng khác, bao gồm cả telnet và FTP. Ngoài ra, bạn có thể sử dụng SFTP an toàn, cổng 22, để quản lý tệp qua giao thức truyền tệp.

Thực hiện thay đổi các thông số sau:

- Chặn mọi IP có quá nhiều kết nối, chẳng hạn như 50 [ CT_LIMIT = "50" ]

- Chặn vĩnh viễn những IP đó [ CT_PERMANENT = "1" ]

- Đặt giới hạn thời gian IP thành 1800 giây [ CT_BLOCK_TIME = "1800" ]

- Đặt khoảng thời gian theo dõi kết nối thành 60 giây [ CT_INTERVAL = "60" ]

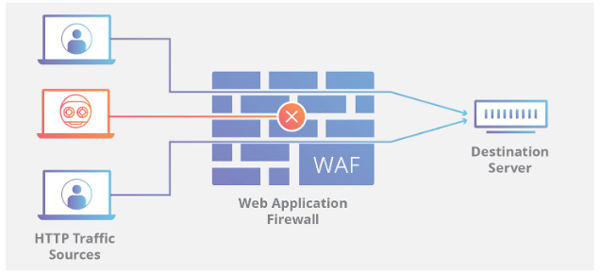

9. Sử dụng Tường lửa ứng dụng web (WAF)

Để hệ thống phòng thủ được mạnh mẽ hơn cũng như giảm thiểu rủi ro liên quan đến máy chủ, bạn nên sử dụng thêm Tường lửa ứng dụng web (hay còn gọi là WAF) giúp tăng cường bảo mật bên ngoài và phát hiện, ngăn chặn các cuộc tấn công trước khi chúng tiếp cận các ứng dụng web.

WAF là một loại hệ thống bảo mật giúp lọc và giám sát lưu lượng truy cập đến một trang web hoặc ứng dụng web. WAF hoạt động thông qua một tập hợp các quy tắc được gọi là các chính sách (policy). Mục đích của nó là chặn lưu lượng truy cập độc hại, chẳng hạn như tin tặc và bot, đồng thời cho phép lưu lượng truy cập hợp pháp đi qua.

WAF là một loại hệ thống bảo mật giúp lọc và giám sát lưu lượng truy cập đến một trang web

WAF chịu trách nhiệm bảo vệ máy chủ web khỏi các cuộc tấn công vào lớp ứng dụng, bảo vệ quá trình truyền cookie bằng cách yêu cầu chúng phải được mã hóa, kiểm tra virus trong các tệp tải lên, ghi nhật ký hoạt động trên máy chủ lưu trữ web, buộc các kết nối được mã hóa TLS và ngăn chặn các cuộc tấn công phổ biến như XSS, XXE, SQL Injection…

WAF là một công cụ quan trọng giúp tăng cường khả năng bảo mật trong các môi trường có nhiều ứng dụng được cài đặt, kể cả những ứng dụng mà quản trị viên không thể xác minh. Báo cáo WAF cũng cung cấp cái nhìn tổng thể về các yêu cầu lưu lượng để quản trị viên có thể xác định máy chủ, địa chỉ IP hoặc ứng dụng khách không an toàn.

Bizfly Cloud WAF là giải pháp Tường lửa ứng dụng web trên nền tảng đám mây được nhiều doanh nghiệp tin dùng bởi nhiều ưu điểm vượt trội. Bizfly Cloud WAF giúp tăng cường và củng cố hàng rào bảo mật với những tính năng mạnh mẽ như:

- Tự động phát hiện và ngăn chặn tấn công ứng dụng web theo thời gian thực.

- Bảo vệ ứng dụng web trước các tấn công phổ biến (SQL Injection, XSS, XXE, phần mềm độc hại,...) và ngăn chặn lưu lượng truy cập trái phép.

- Bảo vệ chống tấn công cho Website và Ứng dụng, khóa các hệ thống không an toàn, ngăn chặn rò rỉ dữ liệu, kiểm soát quyền truy cập vào các URL và cổng...

- Theo dõi, xác định và chặn botnet xấu, chống tấn công DDoS vượt trội

- Kiểm tra và lọc các gói HTTP giúp thiết lập các quy tắc để ngăn chặn hoặc cho phép các kết nối dựa trên nội dung của chúng

Bizfly Cloud WAF là sản phẩm thuộc hệ sinh thái điện toán đám mây Bizfly Cloud, được vận hành bởi VCCorp. Hiện phục vụ 2000+ đối tác uy tín như : VinGroup, Báo tuổi trẻ, Topica, Kenh14, 7-Eleven, Fahasa, Thẩm mỹ Thu Cúc…

Đăng ký dùng thử miễn phí tại: https://bizflycloud.vn/waf

Hotline: (024) 7302 8888 / (028) 7302 8888