DMZ là gì? Cách hoạt động và tầm quan trọng của Demilitarized Zone

Trong lĩnh vực bảo mật thông tin và mạng máy tính, thuật ngữ DMZ được sử dụng khá phổ biến. Nó có tác dụng trong việc giám sát, bảo vệ mạng máy tính. Vậy thực tế DMZ là gì? Cách thức hoạt động và tầm quan trọng của mạng DMZ được thể hiện như thế nào? Hãy cùng Bizfly Cloud cùng bạn tìm hiểu thông qua bài viết dưới đây!

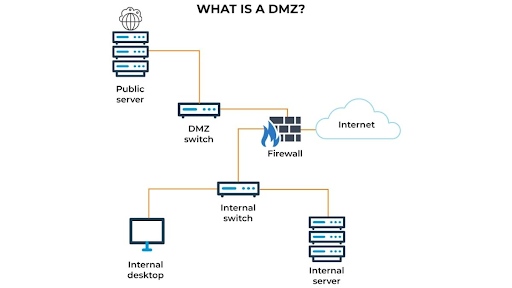

DMZ là gì?

DMZ (Demilitarized Zone) có nghĩa là vùng mạng trung lập. Đây là một loại mạng con được tạo nên từ mạng chính có tác dụng trong việc bảo vệ máy tính chứa các thông tin quan trọng tránh khỏi những cuộc tấn công. Có thể nói, DMZ là một khu vực an toàn, tại đây các thiết bị mạng sẽ giao tiếp với mạng bên ngoài mà không cần phải lo lắng bị tấn công từ mạng bên ngoài hay internet.

DMZ là khu vực phân giữa 2 mạng, thường được dùng như một chặng để các mạng giao tiếp an toàn với nhau. Trong mạng, các thiết bị sẽ hoạt động hiệu quả hơn, đồng thời tránh được những cuộc tấn công ở bên ngoài.

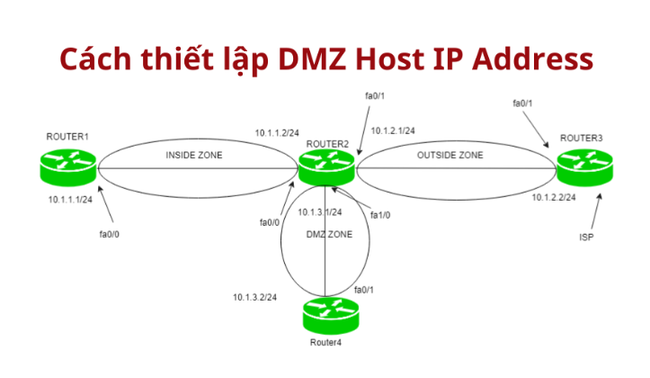

Cấu trúc của mạng DMZ

Mạng DMZ thường được cấu trúc bởi các thành phần sau đây:

Cấu trúc DMZ

1. Máy chủ dịch vụ DMZ

Đây là các máy chủ nằm trong vùng DMZ và thường cung cấp các dịch vụ truy cập từ bên ngoài vào, chẳng hạn như web server, mail server, FTP server… Chức năng chính của máy chủ DMZ là cung cấp các dịch vụ công cộng và chịu trách nhiệm tiếp nhận các yêu cầu từ internet. Bộ phận này thường được cấu hình để hạn chế tối đa quyền truy cập và chỉ cho phép các dịch vụ cần thiết chạy trên chúng.

2. DMZ Firewall

Bức tường lửa DMZ: Đây là thiết bị hoặc phần mềm bảo mật được sử dụng để kiểm soát luồng dữ liệu giữa các mạng khác nhau, cụ thể là giữa internet, DMZ và mạng nội bộ. Bức tường lửa làm nhiệm vụ kiểm soát và lọc lưu lượng truy cập vào và ra khỏi DMZ. Thông thường sẽ có hai lớp bức tường lửa, một nằm giữa internet và DMZ (bức tường lửa bên ngoài) và một nằm giữa DMZ và mạng nội bộ (bức tường lửa bên trong).

Bức tường lửa bên ngoài sẽ cho phép truy cập từ internet đến các máy chủ DMZ nhưng hạn chế truy cập trực tiếp đến mạng nội bộ. Còn bức tường lửa bên trong sẽ kiểm tra và giới hạn lưu lượng từ DMZ đến mạng nội bộ, chỉ cho phép các kết nối cần thiết và tin cậy.

3. Máy chủ bảo mật

Máy chủ bảo mật: Đây là các máy chủ đặc biệt được thiết kế để tăng cường bảo mật cho DMZ và mạng nội bộ, có chức năng chính là giám sát, phân tích và bảo vệ mạng chống lại các cuộc tấn công.

Máy chủ sẽ được cài đặt thêm hệ thống phân tích nhật ký hoặc phần mềm quản lý sự kiện an ninh để theo dõi hoạt động diễn ra trên DMZ, đồng thời phát hiện các đe dọa đang tiềm ẩn.

DMZ hoạt động như thế nào?

DMZ được ví là vùng đệm giữa mạng riêng và internet công cộng. Lúc này, mạng con DMZ sẽ triển khai 2 bức tường lửa bao gồm tường lửa ngoài và tường lửa trong. Toàn bộ gói mạng sẽ được gửi tới thiết bị bảo mật hoặc tường lửa trước khi được lưu trữ bởi máy chủ trong DMZ.

Trường hợp tường lửa đầu tiên bị các tin tặc tấn công, chúng vẫn phải có quyền truy cập vào những dịch trước khi gây ra thêm thiệt hại với mạng nội bộ. Nếu như DMZ bị xâm nhập thành công, lúc này tin tặc sẽ phải vượt qua tường lửa thứ 2 trước khi tiếp cận đến dữ liệu nhạy cảm hoặc tài nguyên của doanh nghiệp.

DMZ hoạt động như thế nào?

Kiến trúc DMZ có thể bị tấn công, nhưng khi nó diễn ra thì báo động sẽ được thông báo và kích hoạt tới những chuyên gia để nhanh chóng can thiệp và ngăn chặn. Khi một yêu cầu từ Internet được gửi đến một dịch vụ nào đó nằm trong DMZ, yêu cầu này sẽ được tường lửa ngoài kiểm tra và định tuyến đến máy chủ tương ứng trong DMZ. Các dịch vụ trong DMZ có thể cần truy cập dữ liệu hoặc dịch vụ trong mạng nội bộ. Tuy nhiên, yêu cầu này sẽ được tường lửa trong kiểm tra kỹ càng để đảm bảo rằng không có hành vi xâm nhập nào từ DMZ vào mạng nội bộ. Mạng nội bộ có thể cần gửi dữ liệu đến các máy chủ trong DMZ. Tường lửa trong sẽ kiểm tra lưu lượng này để đảm bảo tính bảo mật.

Lợi ích của việc sử dụng DMZ

Sử dụng DMZ được đánh giá cao nhờ đem đến các lợi ích sau đây:

1. Kiểm soát nguồn truy cập

DMZ giúp kiểm soát nguồn truy cập bằng cách tạo ra một vùng mạng trung gian giữa mạng nội bộ và mạng bên ngoài. Lúc này, chỉ các dịch vụ cụ thể trong DMZ, như web server hoặc mail server, mới có thể truy cập từ Internet. Các dịch vụ này không thể trực tiếp truy cập vào mạng nội bộ, giảm nguy cơ truy cập trái phép. Ngoài ra, tất cả lưu lượng từ internet phải đi qua DMZ trước khi đến mạng nội bộ. Điều này cho phép quản trị viên mạng theo dõi và kiểm soát lưu lượng truy cập một cách hiệu quả.

2. Ngăn chặn các cuộc tấn công mạng

DMZ hoạt động như một lớp bảo vệ thứ hai sau tường lửa, giúp ngăn chặn các cuộc tấn công vào mạng nội bộ. Các máy chủ trong DMZ thường được cấu hình để phát hiện các hành vi bất thường hoặc tấn công. Khi phát hiện mối đe dọa, hệ thống có thể cô lập nó trong DMZ và ngăn chặn việc lan rộng vào mạng nội bộ.

3. Chặn đứng việc giả mạo IP

Tường lửa và các thiết bị bảo mật trong DMZ có thể kiểm tra và xác minh nguồn gốc của lưu lượng đến. Từ đó giúp phát hiện và ngăn chặn các gói tin giả mạo từ những địa chỉ IP không hợp lệ. DMZ được cấu hình để chỉ chấp nhận lưu lượng từ các nguồn đáng tin cậy. Điều này giúp giảm thiểu nguy cơ IP spoofing và các loại tấn công tương tự.

4. Kết hợp với tường lửa gia tăng tính bảo mật

Tường lửa chịu trách nhiệm kiểm soát luồng lưu lượng vào và ra khỏi DMZ, trong khi DMZ cung cấp môi trường an toàn cho các dịch vụ trực tuyến. Sự phân chia này giúp tối ưu hóa hiệu quả bảo mật. Quản trị viên có thể cấu hình các quy tắc bảo mật trên tường lửa để kiểm soát lưu lượng giữa DMZ và mạng nội bộ một cách chi tiết. Điều này tạo ra một môi trường mạng linh hoạt và an toàn hơn.

Ứng dụng thực tế của DMZ

Sau đây là một số những ứng dụng thực tế của DMZ:

1. Ứng dụng trong điện toán đám mây

Trong điện toán đám mây, DMZ giúp bảo vệ các tài nguyên nhạy cảm bằng cách tạo ra một lớp bảo mật bổ sung giữa mạng nội bộ và internet.

- Bảo vệ máy chủ web: Máy chủ web được đặt trong DMZ để giảm thiểu rủi ro khi bị tấn công từ bên ngoài. Nếu máy chủ bị xâm nhập, các tấn công sẽ khó có thể lan truyền sang mạng nội bộ.

- Kiểm soát truy cập: DMZ có thể chứa các hệ thống xác thực và ủy quyền, đảm bảo chỉ những người dùng hợp lệ mới có thể truy cập tài nguyên trong mạng nội bộ.

- Phân vùng bảo mật: Tách biệt các dịch vụ khác nhau như cơ sở dữ liệu và ứng dụng để tăng cường bảo mật.

2. Ứng dụng trong mạng gia đình

Trong mạng gia đình, DMZ có thể được sử dụng để bảo vệ các thiết bị nhạy cảm và quản lý truy cập từ bên ngoài:

- Chơi game trực tuyến: Đặt máy chơi game hoặc PC trong DMZ để giảm thiểu các vấn đề về kết nối mạng và tốc độ khi chơi game trực tuyến.

- Bảo vệ hệ thống camera an ninh: Camera an ninh được đặt trong DMZ giúp ngăn chặn các tấn công vào mạng nội bộ qua các lỗ hổng bảo mật của camera.

- Quản lý truy cập từ xa: Cài đặt máy chủ hoặc dịch vụ cần truy cập từ xa trong DMZ để bảo vệ mạng nội bộ khỏi các cuộc tấn công từ bên ngoài.

3. Ứng dụng trong hệ thống điều khiển công nghiệp ICS

Trong hệ thống điều khiển công nghiệp, DMZ đóng vai trò quan trọng trong việc bảo vệ các hệ thống quan trọng:

- Bảo vệ SCADA và PLC: Các hệ thống SCADA và PLC được đặt trong DMZ để ngăn chặn các cuộc tấn công từ internet tới mạng điều khiển công nghiệp.

- Giảm thiểu rủi ro an ninh mạng: DMZ giúp cô lập các hệ thống ICS khỏi mạng doanh nghiệp và internet, giảm thiểu khả năng bị tấn công.

- Kiểm soát truy cập và giám sát: DMZ có thể chứa các hệ thống giám sát an ninh mạng, giúp phát hiện và phản ứng kịp thời trước các mối đe dọa.

4. Ứng dụng trong quản lý email và proxy

DMZ được sử dụng để bảo vệ và quản lý các dịch vụ email và proxy:

- Máy chủ email: Đặt máy chủ email trong DMZ để lọc và kiểm tra các email trước khi chúng vào mạng nội bộ, giảm nguy cơ lây nhiễm malware.

- Proxy server: Proxy server trong DMZ giúp kiểm soát và ghi lại lưu lượng truy cập internet, bảo vệ mạng nội bộ khỏi các mối đe dọa từ web.

- Bảo vệ dữ liệu nhạy cảm: DMZ giúp ngăn chặn các cuộc tấn công vào các máy chủ quản lý email và proxy, bảo vệ thông tin nhạy cảm của doanh nghiệp.

5. Ứng dụng trong chia sẻ tài nguyên

DMZ hỗ trợ việc chia sẻ tài nguyên giữa các đối tác hoặc người dùng từ xa mà vẫn duy trì bảo mật:

- Máy chủ FTP/SFTP: Đặt máy chủ FTP hoặc SFTP trong DMZ để chia sẻ tài liệu với đối tác bên ngoài mà không ảnh hưởng đến mạng nội bộ.

- Chia sẻ dữ liệu với khách hàng: Các máy chủ lưu trữ dữ liệu dành cho khách hàng được đặt trong DMZ để khách hàng có thể truy cập mà không gây rủi ro cho mạng nội bộ.

- Cổng thông tin và ứng dụng web: Cổng thông tin và các ứng dụng web dành cho người dùng bên ngoài được đặt trong DMZ để đảm bảo bảo mật và dễ dàng quản lý.

Cách thiết lập DMZ đơn giản nhất

Để thiết lập DMZ, bạn có thể áp dụng theo 2 cách sau đây:

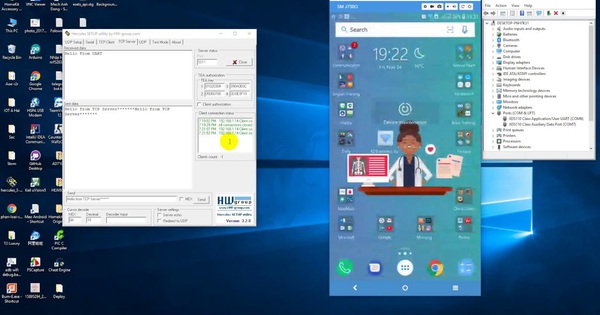

Cách thiết lập DMZ đơn giản nhất

Với bộ định tuyến không dây TP – Link 3G

Bước 1: Đăng nhập vào trang quản trị của bộ định tuyến

Kết nối máy tính của bạn với bộ định tuyến qua Wifi hoặc cáp Ethernet.

Mở trình duyệt web và nhập địa chỉ IP của bộ định tuyến (thường là 192.168.1.1 hoặc 192.168.0.1) vào thanh địa chỉ.

Đăng nhập bằng tài khoản quản trị (thông thường tên đăng nhập và mật khẩu.

Bước 2: Truy cập vào phần cài đặt DMZ

- Sau khi đăng nhập, tìm và nhấp vào mục Forwarding hoặc NAT trên menu điều hướng bên trái.

- Chọn DMZ từ danh sách các mục con.

Bước 3: Kích hoạt và thiết lập DMZ

- Đánh dấu ô Enable hoặc Enable DMZ.

- Nhập địa chỉ IP của thiết bị mà bạn muốn đặt trong vùng DMZ vào ô DMZ Host IP Address.

- Nhấp vào Save hoặc Apply để lưu lại cài đặt.

Bước 4: Khởi động lại bộ định tuyến

Khởi động lại bộ định tuyến để áp dụng thay đổi. Bạn có thể khởi động lại từ giao diện quản trị hoặc tắt và bật lại bộ định tuyến.

Với bộ định tuyến không dây ADSL

Bước 1: Đăng nhập vào trang quản trị của bộ định tuyến

- Kết nối máy tính của bạn với bộ định tuyến qua Wifi hoặc cáp Ethernet.

- Mở trình duyệt web và nhập địa chỉ IP của bộ định tuyến (thường là 192.168.1.1 hoặc 192.168.0.1) vào thanh địa chỉ.

- Đăng nhập bằng tài khoản quản trị, thông thường tên đăng nhập và mật khẩu mặc định là admin.

Bước 2: Truy cập vào phần cài đặt DMZ

- Sau khi đăng nhập, tìm và nhấp vào mục Advanced hoặc NAT trên menu điều hướng.

- Chọn "DMZ" từ danh sách các mục con.

Bước 3: Kích hoạt và thiết lập DMZ

- Đánh dấu ô Enable hoặc "Enable DMZ.

- Nhập địa chỉ IP của thiết bị mà bạn muốn đặt trong vùng DMZ vào ô DMZ Host IP Address.

- Nhấp vào Save hoặc Apply để lưu lại cài đặt.

Bước 4: Khởi động lại bộ định tuyến

Khởi động lại bộ định tuyến để áp dụng thay đổi. Bạn có thể khởi động lại từ giao diện quản trị hoặc tắt và bật lại bộ định tuyến.

Trên đây là các thông tin chi tiết liên quan đến DMZ là gì, cách thức hoạt động và lợi ích đem lại. Chúng tôi hy vọng đã mang đến cho bạn kiến thức bổ ích để hiểu rõ hơn về loại mạng này và sử dụng hiệu quả để bảo vệ mạng tránh khỏi các cuộc tấn công.