Bảo mật đám mây cho máy ảo và container

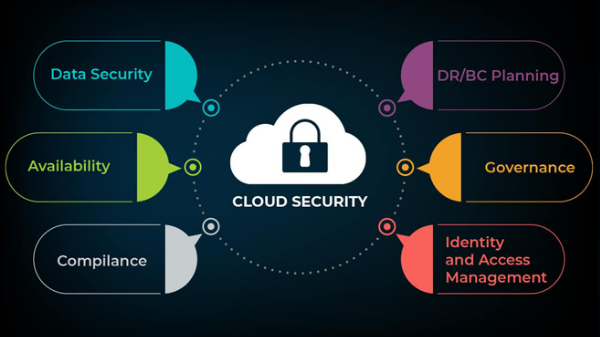

Bảo mật điện toán đám mây là tập hợp các chính sách và công nghệ bảo vệ dịch vụ và tài nguyên của hệ thống điện toán đám mây. Bài viết dưới đây Bizfly Cloud chia sẻ những thách thức và giải pháp bảo mật cho máy ảo và container trong môi trường đám mây.

Tác động của di chuyển đám mây đến bảo mật máy chủ

Bảo mật điện toán đám mây hay bảo mật đám mây là tập hợp các chính sách và công nghệ để bảo vệ các dịch vụ và tài nguyên của hệ thống điện toán đám mây. Bảo mật đám mây là một phần của an ninh mạng và bao gồm các quy trình bảo vệ dịch vụ, ứng dụng, dữ liệu, IP ảo hóa và cơ sở hạ tầng liên quan của hệ thống điện toán đám mây.

Tác động của di chuyển đám mây đến bảo mật máy chủ

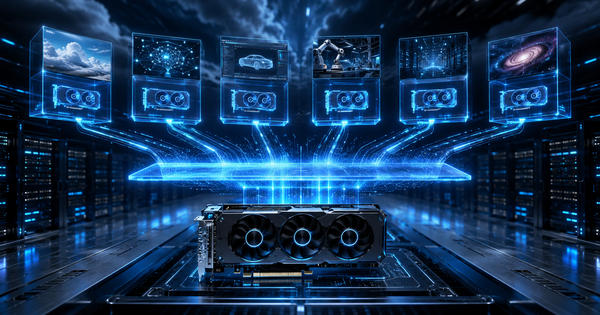

Môi trường ảo hóa bao gồm máy ảo (VM) và container, có những rủi ro riêng đối với bảo mật đám mây. Ở đây, chúng ta thảo luận về tác động của di chuyển đám mây, thách thức bảo mật đám mây và mẹo bảo vệ máy chủ ảo.

Nói một cách đơn giản, điện toán đám mây là một cách để cung cấp các dịch vụ và tài nguyên điện toán thông qua internet. Việc di chuyển một số hoạt động kỹ thuật số từ máy chủ cục bộ sang máy chủ đám mây được gọi là di chuyển đám mây. Các hoạt động kỹ thuật số bao gồm di chuyển dữ liệu, ứng dụng, quy trình CNTT và các yếu tố kinh doanh khá

Lớn hơn thường tốt hơn

Các dịch vụ đám mây được duy trì bởi các công ty lớn hơn, đáng tin cậy hơn. Nhìn chung, các công ty này có thể cung cấp bảo mật mạnh mẽ và mạnh mẽ hơn so với máy chủ cục bộ hoặc thiết bị máy tính gia đình.

Kho lưu trữ bảo mật

Máy chủ đám mây thường nằm trong các kho dữ liệu được bảo mật cao, nơi mà hầu hết công nhân thậm chí không được tiếp cận.

Mã hóa dữ liệu

Các tệp được lưu trữ trên máy chủ đám mây được mã hóa, điều này khiến tội phạm mạng khó truy cập hơn rất nhiều.

Nhiều kỹ thuật bảo vệ dữ liệu

Các nhà cung cấp đám mây thường sử dụng nhiều kỹ thuật khác nhau để bảo vệ dữ liệu, chẳng hạn như:

- Cập nhật bảo mật nhất quán

- Công cụ AI

- Tự động vá lỗi

- Tường lửa tích hợp

- Sao lưu

- Kiểm tra bảo mật của bên thứ ba

Mối đe dọa mạng mới

Di chuyển đám mây có nhiều lợi ích, nhưng việc mở máy chủ lên đám mây cũng có thể gây rủi ro. Đám mây mang đến các loại mối đe dọa mạng mới không ảnh hưởng đến máy chủ không được kết nối với đám mây. Điều này có thể bao gồm rò rỉ nhóm, tiếp quản bảng điều khiển đám mây, tấn công dịch vụ SaaS và hơn thế nữa.

Thách thức bảo mật đám mây đối với máy ảo

Các vấn đề bảo mật đám mây do máy ảo gây ra có thể bao gồm các vấn đề về hiệu suất, chi phí phần cứng, khoảng cách ngữ nghĩa, phần mềm độc hại và bảo mật hệ thống VM tổng thể.

Hiệu suất

Các dịch vụ bảo mật đám mây chạy trên hệ thống ảnh hưởng đến hiệu suất của hệ thống VM. Điều này là do chi phí của ảo hóa và giao tiếp giữa các VM. Yêu cầu truy cập thiết bị và trao đổi kết quả thông qua giao tiếp chéo VM yêu cầu chuyển đổi ngữ cảnh bổ sung và điều này làm tăng chi phí hệ thống.

Thách thức bảo mật đám mây đối với máy ảo

Chi phí phần cứng

Để đảm bảo an ninh hoàn toàn cho các máy ảo đòi hỏi một lượng lớn tài nguyên vật lý. Hơn nữa, việc sử dụng các tài nguyên cũ hơn hoặc bộ nhớ hạn chế có thể không khả thi để chạy một hệ thống.

Khoảng cách ngữ nghĩa

Khoảng cách ngữ nghĩa giữa hệ điều hành khách và trình giám sát máy ảo (VMM) bên dưới là một thách thức đối với bảo mật VM. VMM có thể giám sát trạng thái thô của VM khách, trong khi các dịch vụ bảo mật thường cần thời gian xử lý để lý luận về trạng thái cấp cao hơn của VM khách.

Phần mềm độc hại

Phần mềm độc hại là một thách thức khác đối với bảo mật VM. Điều đó nói rằng, VM cũng có thể được sử dụng để ngăn chặn các cuộc tấn công này. Ví dụ, có nhiều kỹ thuật khác nhau để lấy dấu vân tay VM có thể hoạt động như một honeypot cho phần mềm độc hại, chẳng hạn như họ sâu Agobot.

Bảo mật hệ thống

Các bản cập nhật tính năng cho các dịch vụ bảo mật đám mây có thể vô tình tạo ra các lỗ hổng cửa hậu vào VM, sau đó có thể bị khai thác để giành quyền truy cập vào toàn bộ cơ sở hạ tầng.

Thách thức bảo mật đám mây đối với container

Các vấn đề bảo mật đám mây do container gây ra có thể bao gồm sự phụ thuộc của hình ảnh, lỗ hổng liên quan đến cờ đặc quyền, giao tiếp giữa các container, thời gian chạy ngắn và cách ly không đúng cách.

Lỗ hổng hình ảnh

Các container được xây dựng bằng cách sử dụng hình ảnh gốc hoặc hình ảnh cơ sở. Các hình ảnh hoặc các phần phụ thuộc của chúng có thể chứa các lỗ hổng, giống như bất kỳ mã nào khác.

Cờ đặc quyền

Container chạy với cờ đặc quyền có thể truy cập vào các thiết bị của máy chủ. Nếu kẻ tấn công phá vỡ một container có cờ đặc quyền, chúng có thể phá hủy hệ thống.

Giao tiếp giữa các container

Container có thể yêu cầu giao tiếp với nhau để đạt được mục tiêu của chúng. Số lượng container và microservice, bản chất phù du của container và việc triển khai các quy tắc mạng / tường lửa tuân thủ nguyên tắc đặc quyền tối thiểu đều có thể gây ra thách thức bảo mật.

Thời gian chạy

Container có tuổi thọ cực kỳ ngắn, đôi khi chỉ vài giờ hoặc vài phút. Do đó, gần như không thể theo dõi quy trình container nào đang chạy tại bất kỳ thời điểm nào.

Cách ly

Nếu container không được cách ly đúng cách hoặc được định cấu hình sai, điều này có thể đe dọa đến máy chủ bên dưới.

5 bước để bảo vệ môi trường ảo hóa

1. Chủ động giám sát và cập nhật hệ thống bảo mật.

Chủ động giám sát và phân tích siêu giám sát để tìm bất kỳ dấu hiệu xâm phạm tiềm ẩn nào và liên tục kiểm tra và giám sát tất cả các hoạt động ảo. Các hệ thống phải được cập nhật khi các bản phát hành bảo mật được ban hành. Hãy chắc chắn sử dụng trình ảo hóa mới nhất và nhanh chóng áp dụng bảo trì sản phẩm.

2. Thực hiện kiểm soát truy cập.

Kiểm soát tường lửa mạnh mẽ bảo vệ thông tin bí mật khỏi truy cập trái phép. Cung cấp quyền truy cập hạn chế cho người dùng để ngăn chặn việc sửa đổi môi trường siêu giám sát. Thực thi kiểm soát truy cập nghiêm ngặt và xác thực đa yếu tố cho bất kỳ chức năng quản trị nào trên trình ảo hóa.

3. Tách biệt và bảo mật quản lý.

Để giảm nguy cơ lây nhiễm lưu lượng VM, cơ sở hạ tầng quản lý phải được tách biệt về mặt vật lý. Trên hết, hãy bảo mật các mạng dữ liệu quản lý và VM.

4. Sử dụng trình ảo hóa và tắt các dịch vụ không cần thiết.

Giao diện quản lý máy chủ ảo hóa nên được đặt trong một phân đoạn mạng ảo chuyên dụng, chỉ cho phép truy cập từ các mạng con được chỉ định trong mạng doanh nghiệp. Tài khoản hoặc phiên dịch vụ khách không cần thiết nên bị hủy kích hoạt. Vô hiệu hóa các dịch vụ không cần thiết, chẳng hạn như bảng tạm hoặc chia sẻ tệp.

5. Sử dụng các kỹ thuật dịch và Mã hóa SSL.

Luôn sử dụng các kỹ thuật dịch địa chỉ mạng và mã hóa Lớp cổng bảo mật (SSL) trong giao tiếp với các hệ thống lệnh máy chủ ảo.

Công cụ và phần mềm bảo mật đám mây

Các dịch vụ điện toán đám mây giúp cung cấp dịch vụ chất lượng cao với chi phí vận hành thấp hơn. Tuy nhiên, điều quan trọng là phải đảm bảo bảo mật đám mây thích hợp để bảo vệ thông tin và dịch vụ có giá trị. Khi các công ty di chuyển lên đám mây, việc bảo mật môi trường ảo hóa là một phần quan trọng trong quy trình an ninh mạng của bất kỳ tổ chức nào. Không theo thứ tự cụ thể, đây là các dịch vụ bảo mật đám mây mà chúng tôi khuyên dùng.

Công cụ và phần mềm bảo mật đám mây

Qualys

Nền tảng Qualys Cloud là kiến trúc tất cả trong một hỗ trợ các ứng dụng đám mây về CNTT, bảo mật và tuân thủ theo mô-đun. Các công cụ kiểm tra mọi mối đe dọa và bảo mật thiết bị, ứng dụng và trang web thông qua hệ thống đám mây. Qualys cũng cung cấp tường lửa chỉ dành cho đám mây để bảo vệ hệ thống đám mây.

SilverSky

SilverSky cung cấp dịch vụ giám sát email và bảo vệ mạng của hệ thống đám mây. SilverSky hỗ trợ tuân thủ như HIPAA và PCI DSS, đồng thời điều chỉnh các chính sách, thông tin của công ty và thanh toán trực tuyến bằng cách cung cấp bảo mật đa lớp mạnh mẽ.

Lookout

Lookout cung cấp bảo mật từ thiết bị đầu cuối đến đám mây. Lookout Cloud Access Security Broker đảm bảo việc bảo vệ dữ liệu đám mây bằng cách cung cấp khả năng hiển thị các tương tác giữa người dùng, thiết bị đầu cuối, ứng dụng đám mây và dữ liệu. Nó cũng hỗ trợ kiểm soát truy cập Zero Trust.

Okta

Okta tập trung vào quản lý danh tính của hệ thống đám mây và giúp người dùng quản lý các ứng dụng đám mây. Okta cũng có thể theo dõi các thỏa thuận về quyền riêng tư dữ liệu và bảng điều khiển đăng nhập.

Netskope

Netskope là dịch vụ khám phá và giám sát các ứng dụng đám mây và CNTT ẩn trên mạng đám mây. Netskope giúp giám sát người dùng, phiên, nội dung được chia sẻ và tải xuống cũng như chi tiết nội dung được chia sẻ. Nó cũng cung cấp phân tích chi tiết dựa trên giám sát này.Bảo mật điện toán đám mây là tập hợp các chính sách và công nghệ bảo vệ dịch vụ và tài nguyên của hệ thống điện toán đám mây. Dưới đây là những thách thức và giải pháp bảo mật cho máy ảo và container trong môi trường đám mây.