Wannacry là gì? Cách phát hiện và phòng tránh hiệu quả

WannaCry là một trong những mã độc tống tiền nổi tiếng nhất trong lịch sử an ninh mạng, gây ra cuộc tấn công quy mô lớn vào tháng 5 năm 2017. Với khả năng lây lan nhanh chóng và mã hóa dữ liệu của người dùng, WannaCry đã khiến hàng trăm ngàn máy tính trên toàn cầu bị ảnh hưởng, từ cá nhân đến các tổ chức lớn. Hãy cùng Bizfly Cloud tìm hiểu thêm về cuộc tấn công mạng này trong bài viết dưới đây.

Khái niệm cơ bản về Worm

Worm máy tính, hay còn gọi là sâu máy tính, là một loại phần mềm độc hại có khả năng tự sao chép và lây lan sang các máy tính khác mà không cần sự can thiệp của con người. Chúng thường khai thác các lỗ hổng bảo mật trong hệ thống hoặc giao thức mạng để xâm nhập và lây lan, gây ra nhiều tác hại nghiêm trọng cho hệ thống và mạng lưới.

Đặc điểm của Worm máy tính:

● Tự động lây lan: Worm có khả năng tự nhân bản và lây lan qua mạng mà không cần sự tương tác của người dùng. Điều này làm cho chúng có tốc độ lây lan rất nhanh, đặc biệt trong các mạng nội bộ (LAN) hoặc qua Internet.

● Tác động đến tài nguyên hệ thống: Khi worm xâm nhập vào một máy tính, chúng thường tiêu tốn nhiều tài nguyên hệ thống, dẫn đến việc máy tính hoạt động chậm lại hoặc không thể sử dụng được.

● Nguy cơ bảo mật: Worm có thể được ngụy trang dưới dạng các tệp tin hoặc liên kết vô hại để dụ người dùng nhấp vào, từ đó lây nhiễm phần mềm độc hại ngay lập tức.

Vậy tấn công Ransomware Wannacry là gì?

WannaCry là một cuộc tấn công ransomware quan trọng đã xảy ra vào tháng 5 năm 2017, ảnh hưởng đến hơn 200.000 máy tính trên hơn 150 quốc gia. Cuộc tấn công mạng này chủ yếu nhắm vào các máy tính chạy các phiên bản không được vá của hệ điều hành Microsoft Windows, khai thác một lỗ hổng được gọi là EternalBlue, do Cơ quan An ninh Quốc gia Hoa Kỳ (NSA) phát triển và bị rò rỉ bởi một nhóm hacker có tên là The Shadow Brokers ngay trước khi cuộc tấn công diễn ra.

Cuộc tấn công WannaCry đã có tác động sâu rộng đến nhiều lĩnh vực, đặc biệt là y tế. Đặc biệt, Dịch vụ Y tế Quốc gia Anh (NHS) bị ảnh hưởng nặng nề, với nhiều dịch vụ bị gián đoạn và xe cứu thương phải chuyển hướng do các hệ thống bị xâm phạm. Tổng cộng, cuộc tấn công đã gây ra thiệt hại ước tính từ hàng trăm triệu đến hàng tỷ đô la trên toàn cầu.

Wannacry là gì?

Cách hoạt động của Wannacry

Khi WannaCry lây nhiễm vào máy tính, nó sẽ mã hóa tất cả các tập tin dữ liệu trên ổ cứng bằng các thuật toán mã hóa mạnh mẽ như AES-128 và RSA-2048. Mỗi tập tin bị mã hóa sẽ có phần mở rộng ".WCRY", và nạn nhân không thể truy cập vào các tập tin này nếu không có khóa giải mã. Mã độc sẽ tạo ra một cặp khóa RSA-2048, trong đó khóa công khai được sử dụng để mã hóa khóa AES-128, và khóa riêng tư được giữ bởi tin tặc.

Sau khi mã hóa thành công, WannaCry hiển thị một thông báo yêu cầu nạn nhân trả tiền chuộc bằng Bitcoin, thường là khoảng 300 USD, với đồng hồ đếm ngược thời gian. Nếu không thanh toán trong vòng ba ngày, số tiền chuộc sẽ tăng gấp đôi, và sau bảy ngày, dữ liệu sẽ bị xóa hoàn toàn.

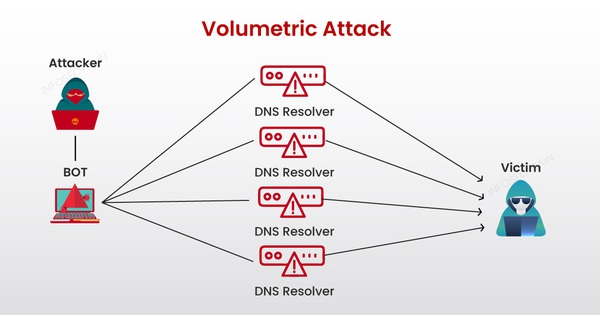

WannaCry lây lan chủ yếu qua hai phương thức:

● Khai thác lỗ hổng EternalBlue: WannaCry lợi dụng lỗ hổng bảo mật MS17-010 trong giao thức SMBv1 của Windows, cho phép thực thi mã từ xa mà không cần sự tương tác của người dùng. Lỗ hổng này được phát hiện bởi Cơ quan An ninh Quốc gia Mỹ (NSA) và sau đó bị nhóm tin tặc Shadow Brokers công khai.

● Lây lan qua email: Ngoài việc khai thác lỗ hổng, WannaCry cũng có thể lây lan qua việc gửi email có chứa các tập tin đính kèm độc hại hoặc thông qua các trang web có chứa mã độc.

Ai là người tạo ra Wannacry?

Cho đến hiện nay, vẫn chưa có thông tin chính xác về việc ai đã tạo ra Wannacry, tuy nhiên có 2 nhóm đối tượng khả nghi được coi là thủ phạm đã tạo ra Wannacry:

● Nhóm tin tặc Shadow Brokers: WannaCry được phát triển dựa trên lỗ hổng bảo mật MS17-010, hay còn gọi là EternalBlue, mà Cơ quan An ninh Quốc gia Hoa Kỳ (NSA) đã phát hiện. Nhóm tin tặc Shadow Brokers đã rò rỉ công cụ khai thác này vào tháng 4 năm 2017.

● Nghi vấn về Bắc Triều Tiên: Nhiều chuyên gia an ninh mạng, bao gồm các công ty như Kaspersky và Symantec, đã chỉ ra rằng mã độc này có những điểm tương đồng với các cuộc tấn công trước đây mà nhóm tin tặc Lazarus, được cho là có liên hệ với Bắc Triều Tiên, thực hiện. Họ cho rằng việc sử dụng mã nguồn tương tự cho thấy khả năng nhóm này đứng sau vụ tấn công WannaCry.

Mặc dù có nhiều bằng chứng hướng về Bắc Triều Tiên, một số ý kiến khác cho rằng cáo buộc này có thể chỉ là một phần trong chiến dịch tuyên truyền của phương Tây nhằm che đậy trách nhiệm của chính họ trong việc để lộ lỗ hổng bảo mật này.

Hệ quả của việc máy tính bị nhiễm Ransomware Wannacry

Cuộc tấn công của mã độc WannaCry đã gây ra những hậu quả nghiêm trọng trên toàn cầu, ảnh hưởng đến hàng trăm ngàn máy tính và nhiều tổ chức lớn. Dưới đây là một số hệ quả chính của vụ tấn công này:

Tác động đến các tổ chức và cơ sở hạ tầng

Wannacry khi xâm nhập vào hệ thống mays tính đã gây ra nhiều hệ quả không chỉ cho ngành công nghệ thông tin mà còn tác động tiêu cực đến mạng lưới y tế, vận tải.

● Mạng lưới y tế: Hệ thống Dịch vụ Y tế Quốc gia (NHS) ở Anh bị tê liệt, dẫn đến việc từ chối điều trị cho nhiều bệnh nhân. Khoảng 48 tổ chức trong mạng lưới này bị ảnh hưởng, gây ra sự gián đoạn lớn trong chăm sóc sức khỏe.

● Ngành vận tải: Tại Đức, mã độc đã làm gián đoạn hoạt động của ngành đường sắt, ảnh hưởng đến lịch trình tàu và các máy bán vé tự động. Tương tự, ở Tây Ban Nha, hãng viễn thông Telefonica cũng bị tấn công, làm gián đoạn dịch vụ.

● Doanh nghiệp: Nhiều công ty lớn như FedEx và Renault cũng bị ảnh hưởng, dẫn đến việc ngừng sản xuất và hoạt động kinh doanh.

Thiệt hại về mặt kinh tế

Các tổ chức phải chi một khoản tiền lớn để khôi phục hệ thống và dữ liệu. Mức phí chuộc được yêu cầu dao động từ 300 đến 600 USD cho mỗi máy tính. Nếu không thanh toán tiền chuộc trong thời gian quy định, dữ liệu sẽ bị xóa vĩnh viễn, dẫn đến mất mát thông tin quan trọng cho các tổ chức.

Số lượng máy tính bị nhiễm

đến ngày 15 tháng 5 năm 2017, có khoảng 230.000 máy tính ở 150 quốc gia bị nhiễm mã độc này. Nga là quốc gia chịu thiệt hại nặng nề nhất với hơn 1.000 máy tính bị tấn công. Việt Nam cũng nằm trong danh sách các quốc gia bị ảnh hưởng, với hơn 1.900 máy tính bị nhiễm trong thời gian đầu của cuộc tấn công.

Cách phát hiện máy tính bị nhiễm Wannacry

Để phát hiện máy tính bị nhiễm mã độc WannaCry, người dùng cần chú ý đến một số dấu hiệu và thực hiện các biện pháp kiểm tra sau:

● Thông báo yêu cầu tiền chuộc: Khi máy tính bị nhiễm WannaCry, màn hình sẽ hiển thị thông báo yêu cầu thanh toán tiền chuộc để giải mã dữ liệu. Thông báo này thường có đồng hồ đếm ngược và hướng dẫn cụ thể về cách thanh toán bằng Bitcoin.

● Mã hóa tập tin: WannaCry sẽ mã hóa hầu hết các tệp tin trên máy tính, đặc biệt là các tệp văn bản. Các tệp tin bị mã hóa sẽ có phần mở rộng ".WCRY" và người dùng sẽ không thể mở chúng nếu không có khóa giải mã.

● Hiệu suất máy tính chậm lại: Nếu máy tính hoạt động chậm hơn bình thường hoặc xuất hiện các hành vi bất thường, đây có thể là dấu hiệu của sự nhiễm mã độc.

Làm thế nào để phòng tránh Ransomware Wannacry?

Để phòng tránh ransomware WannaCry, người dùng và tổ chức cần thực hiện một số biện pháp bảo mật quan trọng nhằm giảm thiểu nguy cơ bị tấn công. Dưới đây là một số biện pháp phòng tránh cho cá nhân và doanh nghiệp, tổ chức:

Đối với cá nhân

● Cập nhật hệ điều hành Windows: Đảm bảo rằng hệ điều hành đang sử dụng được cập nhật với các bản vá mới nhất, đặc biệt là bản vá cho lỗ hổng EternalBlue mà WannaCry khai thác.

● Sử dụng phần mềm diệt virus: Cài đặt và duy trì phần mềm diệt virus có bản quyền, như Bkav Pro, để tự động phát hiện và ngăn chặn mã độc.

● Sao lưu dữ liệu thường xuyên: Thực hiện sao lưu định kỳ các dữ liệu quan trọng trên máy tính để có thể phục hồi nếu bị tấn công.

● Cẩn trọng với email và liên kết: Không mở các tệp đính kèm hoặc nhấp vào các liên kết không rõ nguồn gốc, đặc biệt là từ email hoặc mạng xã hội.

● Sử dụng môi trường cách ly: Chỉ mở các tệp văn bản nhận từ Internet trong môi trường an toàn (sandbox) để tránh rủi ro lây nhiễm.

Đối với doanh nghiệp, tổ chức

● Kiểm tra và khóa cổng mạng: Tạm thời khóa các cổng 445, 137, 138, 139 trên máy chủ để ngăn chặn sự lây lan của mã độc.

● Triển khai giải pháp bảo mật: Sử dụng các giải pháp như Firewall, IDS/IPS, và SIEM để giám sát và bảo vệ hệ thống khỏi các mối đe dọa.

● Tạo bản sao lưu cho máy chủ ảo: Thực hiện tạo snapshot cho các máy chủ ảo để có thể khôi phục nhanh chóng trong trường hợp bị tấn công.

● Đào tạo nhân viên về an toàn thông tin: Cung cấp đào tạo cho nhân viên về cách nhận diện và xử lý các mối đe dọa từ ransomware.

● Theo dõi cập nhật từ nhà cung cấp bảo mật: Đảm bảo rằng tất cả phần mềm và hệ thống đều được cập nhật với các bản vá mới nhất từ nhà cung cấp.

Hiện nay Wannacry còn có đáng lo ngại không?

Theo các chuyên gia bảo mật, nhiều máy tính vẫn chưa được vá lỗ hổng EternalBlue mà WannaCry khai thác. Tại Việt Nam, khoảng 52% máy tính (tương đương gần 4 triệu máy) vẫn có thể bị tấn công nếu tin tặc quyết định mở rộng hoạt động.

WannaCry chủ yếu lây lan qua giao thức SMB (Server Message Block) trên các hệ điều hành Windows chưa được cập nhật. Nó có thể lây nhiễm qua email lừa đảo hoặc trang web độc hại. Nếu không được khắc phục, nguy cơ lây lan mã độc này vẫn rất cao.

Mặc dù sự chú ý đối với WannaCry đã giảm theo thời gian, nhưng việc thiếu cập nhật và bảo mật trên nhiều hệ thống có thể dẫn đến những cuộc tấn công mới trong tương lai.

Kết luận

WannaCry vẫn là một mối lo ngại đáng kể nếu không có các biện pháp phòng ngừa thích hợp. Việc duy trì cập nhật bảo mật và nâng cao nhận thức về an toàn thông tin là rất quan trọng để giảm thiểu rủi ro từ loại mã độc này.