Ransomware Bad Rabbit là gì? Cách phòng tránh mã độc này hiệu quả

Trong thế giới an ninh mạng luôn biến đổi không ngừng, các cuộc tấn công ngày càng tinh vi và khó lường. Một trong những mối đe dọa đáng chú ý là Ransomware Bad Rabbit. Bài viết này Bizfly Cloud sẽ giúp bạn hiểu rõ Ransomware Bad Rabbit là gì và làm thế nào để phòng tránh mã độc nguy hiểm này một cách hiệu quả.

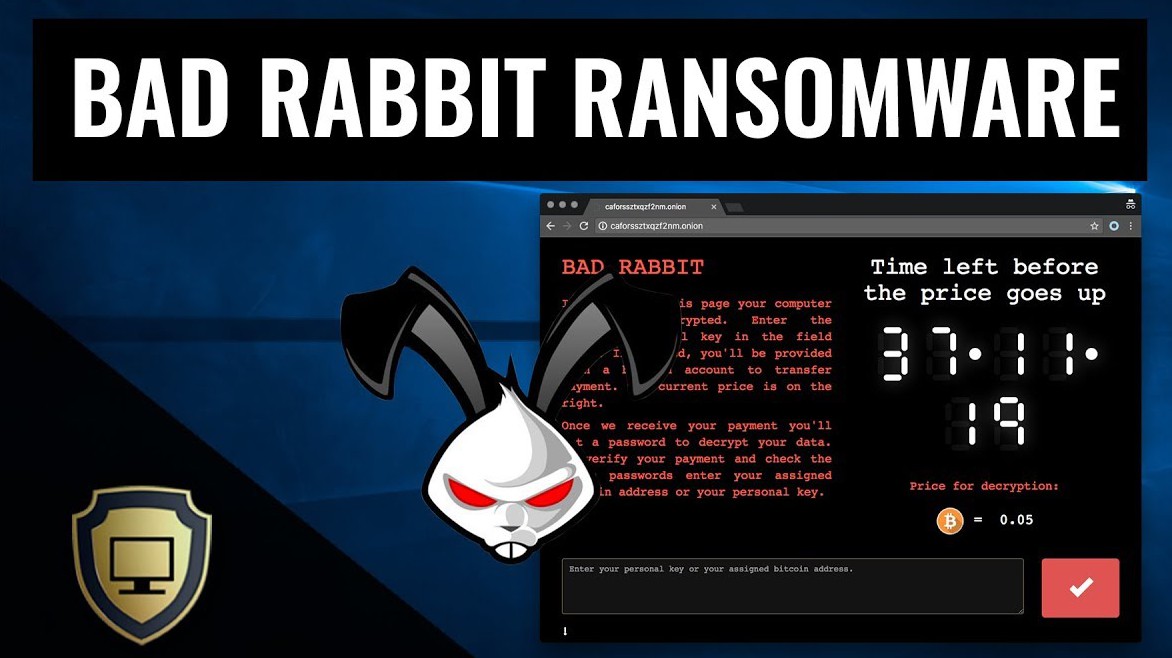

Ransomware Bad Rabbit là gì?

Ransomware Bad Rabbit là một loại mã độc tống tiền xuất hiện vào năm 2017, nổi bật với phương thức lây lan qua các cuộc tấn công Drive-By. Khi người dùng truy cập vào các trang web đã bị xâm nhập, họ sẽ được yêu cầu cài đặt một bản cập nhật giả mạo của Adobe Flash, từ đó phần mềm độc hại này sẽ được cài đặt vào máy tính của họ.

Sau khi mã hóa dữ liệu của nạn nhân, Bad Rabbit yêu cầu một khoản tiền chuộc để khôi phục quyền truy cập. Số tiền này thường được yêu cầu thanh toán bằng tiền điện tử như Bitcoin.

Ransomware Bad Rabbit là gì?

Lịch sử Ransomware Bad Rabbit?

Ransomware Bad Rabbit là một loại phần mềm độc hại được phát hiện lần đầu tiên vào tháng 10 năm 2017. Đây là một biến thể của ransomware Petya/NotPetya, được thiết kế để mã hóa dữ liệu trên máy tính của nạn nhân và yêu cầu tiền chuộc để giải mã.

Mã độc tấn công này được phát hiện lần đầu tại Nga và Ukraine, nhưng nhanh chóng lan rộng sang các quốc gia khác gồm cả châu Âu. Bad Rabbit chủ yếu lây lan thông qua các trang web bị nhiễm độc Khi được cài đặt, ransomware này sẽ mã hóa dữ liệu trên máy tính và hiển thị thông báo yêu cầu tiền chuộc bằng Bitcoin.

Sau khi lây nhiễm, Bad Rabbit sẽ quét mạng để tìm kiếm các thiết bị khác để lây lan. Nó sử dụng một số kỹ thuật giống như NotPetya, bao gồm việc khai thác SMB (Server Message Block) để xâm nhập vào các hệ thống khác trong cùng một mạng.

Những hệ thống nào dễ bị tấn công bởi Bad Rabbit?

Hệ điều hành Windows:

Bad Rabbit chủ yếu nhắm đến các phiên bản Windows 7 và các phiên bản mới hơn mà không có bản vá bảo mật. Các hệ thống đang sử dụng phần mềm lỗi thời hoặc không được cập nhật thường xuyên sẽ dễ bị tấn công hơn.

Lỗ hổng bảo mật SMB:

Ransomware này khai thác lỗ hổng trong giao thức Server Message Block (SMB) của Microsoft Windows. Cụ thể là lỗ hổng EternalRomance (CVE-2017-0145).

Các tổ chức lớn:

Bad Rabbit đã tấn công nhiều tổ chức lớn trên toàn cầu, bao gồm cả các đơn vị chính phủ và doanh nghiệp lớn. Các tổ chức này thường có quy trình bảo mật phức tạp nhưng nếu không được cập nhật kịp thời vẫn có thể trở thành mục tiêu tấn công của Bad Rabbit.

Máy tính không có phần mềm diệt virus:

Những máy tính không được trang bị phần mềm diệt virus hoặc có phần mềm bảo mật yếu kém cũng dễ bị tấn công hơn, vì chúng không thể phát hiện và ngăn chặn mã độc kịp thời.

Người dùng thiếu cảnh giác:

Người dùng thường xuyên tải xuống và cài đặt các phần mềm từ nguồn không rõ ràng.

Các mốc thời gian phát hiện ra Bad Rabbit

- Tháng 3 năm 2016: Petya một loại mã độc được phát hiện lần đầu tiên.

- Tháng 4 năm 2017: Rò rỉ mã khai thác EternalRomance bởi nhóm hacker Shadow Brokers.

- Tháng 6 năm 2017: Not Petya là một cuộc tấn công mạng quy mô lớn.

- Ngày 12 tháng 10 năm 2017: Cơ quan An ninh Ukraine (SBU) cảnh báo về một cuộc tấn công mạng sắp xảy ra, có thể tương tự như NotPetya.

- Ngày 24 tháng 10 năm 2017: Bad Rabbit được phát hiện lần đầu tiên khi nó bắt đầu lây lan qua các trang web truyền thông bị xâm nhập tại châu Âu, đặc biệt là Nga và Ukraine.

Bad Rabbit lây nhiễm như thế nào?

- Tải xuống cập nhật giả mạo: Bad Rabbit thường phát tán qua các trang web bị xâm nhập, nơi người dùng được yêu cầu tải xuống các bản cập nhật Adobe Flash Player giả mạo. Khi người dùng nhấp vào và cài đặt, ransomware sẽ được khởi chạy trên máy tính của họ.

- Quá trình lây nhiễm: Sau khi cài đặt, Bad Rabbit sẽ quét các chia sẻ SMB (Server Message Block) trên mạng để tìm kiếm thông tin đăng nhập. Nó sử dụng một danh sách các kết hợp tên người dùng và mật khẩu đơn giản để xâm nhập vào các hệ thống khác trong cùng mạng, cho phép nó lây lan mà không cần thêm bất kỳ hành động nào từ người dùng.

- Mã hóa dữ liệu: Khi đã xâm nhập vào hệ thống, Bad Rabbit sẽ mã hóa dữ liệu và yêu cầu nạn nhân trả tiền chuộc bằng Bitcoin để giải mã.

- Các mục tiêu tấn công: Ransomware này đã nhắm đến nhiều tổ chức tại Nga, Ukraine, Đức và Thổ Nhĩ Kỳ, gây ra thiệt hại nghiêm trọng cho các cơ quan truyền thông và cơ sở hạ tầng công cộng.

Cách phòng tránh Ransomware Bad Rabbit

1. Cập nhật phần mềm thường xuyên:

Đảm bảo rằng hệ điều hành và tất cả phần mềm, đặc biệt là phần mềm diệt virus, luôn được cập nhật phiên bản mới nhất để bảo vệ khỏi các lỗ hổng bảo mật.

2. Sử dụng phần mềm diệt virus:

Cài đặt và duy trì phần mềm diệt virus có khả năng phát hiện và ngăn chặn ransomware. Nên chọn những phần mềm uy tín và thường xuyên cập nhật phần mềm diệt virus.

3. Sao lưu dữ liệu:

Thực hiện sao lưu định kỳ toàn bộ dữ liệu quan trọng. Lưu trữ bản sao lưu ở nơi an toàn, không kết nối trực tiếp với mạng chính để tránh bị mã hóa bởi ransomware.

4. Kiểm soát quyền truy cập:

Sử dụng tính năng Controlled Folder Access trên Windows 10 để hạn chế quyền truy cập vào các thư mục nhạy cảm, ngăn chặn các ứng dụng không được phép thay đổi dữ liệu trong các thư mục này.

5. Cẩn thận với email và liên kết:

Tránh nhấp vào các liên kết hoặc tải xuống tệp từ email không rõ nguồn gốc hoặc trang web đáng ngờ, đặc biệt là các bản cập nhật Adobe Flash giả mạo mà Bad Rabbit thường sử dụng để lây nhiễm.

6. Sử dụng VPN và mạng an toàn:

Tránh sử dụng mạng Wifi công cộng hoặc không rõ nguồn gốc để giảm thiểu nguy cơ bị tấn công từ xa.

7. Giáo dục người dùng:

Tổ chức các khóa đào tạo cho nhân viên về nhận diện các cuộc tấn công lừa đảo và cách thức hoạt động của ransomware để nâng cao ý thức bảo mật.

Replay Attack là một mối đe dọa thực sự đối với an ninh mạng, có khả năng gây ra thiệt hại nghiêm trọng nếu không được ngăn chặn kịp thời. Tuy nhiên, bằng cách hiểu rõ cơ chế hoạt động của nó và áp dụng các biện pháp phòng ngừa được đề cập trong bài viết, bạn có thể giảm thiểu đáng kể rủi ro. Hãy luôn cập nhật kiến thức và áp dụng các biện pháp bảo mật mới nhất để đảm bảo an toàn cho hệ thống và dữ liệu của bạn trong môi trường mạng luôn tiềm ẩn nguy cơ này.