Hướng dẫn sử dụng Burp Suite

Burp Suite có thể hiểu là việc tích hợp các công cụ khác nhau cùng kết hợp với nhau nhằm mục đích kiểm tra tính bảo mật các Web applications. Burp Suite sẽ thâm nhập trong toàn bộ quá trình kiểm thử, từ map phase cho tới xác định các lỗ hổng và khai thác chúng. Bài viết hôm nay Bizfly Cloud sẽ giúp bạn hiểu được framework và sử dụng các tính năng trong các kịch bản khác nhau của Burp Suite.

>> Tham khảo thêm: Web Application là gì? Có gì khác với Website

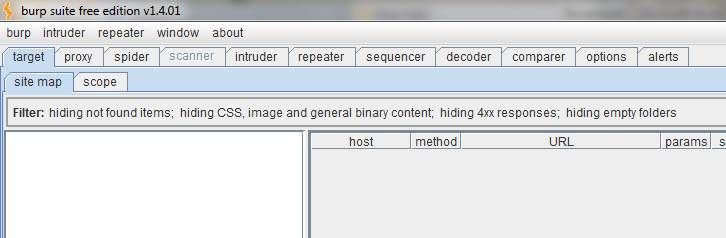

Hình 1: Burp Suite và bộ công cụ hỗ trợ

Có thể thấy các tính năng khác nhau của Burp Suite trong hình trên, bao gồm: proxy, spider, intruder, repeater, sequencer, decoder và comparer. Cụ thể như sau:

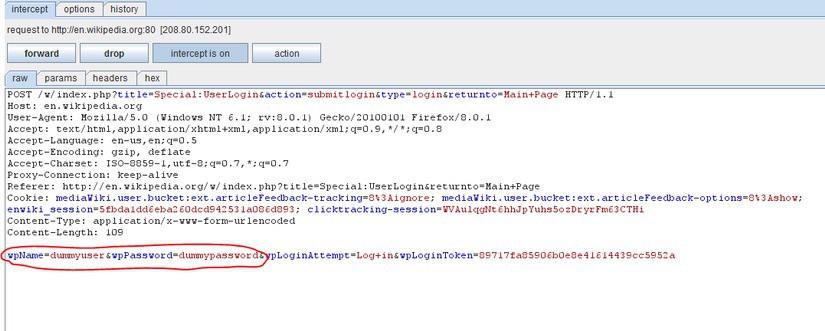

- Proxy Burp: Sử dụng proxy Burp, proxy có thể chặn lưu lượng truy cập giữa trình duyệt và ứng dụng đích, nó hoạt động tương tự với vector tấn công người trung gian. Hình dưới đây minh họa chức năng này. Trước tiên, thay đổi chế độ chặn "on" trong suite.

Các Forward tùy chọn cho phép gửi các gói tin từ IP nguồn đến IP đích. Các Drop tùy chọn cho phép thả các gói tin nếu không cần phân tích.

Hình 3: Chặn thông tin đăng nhập với proxy Burp

Hình trên cho thấy các thông tin đăng nhập của en.wikipedia.org đã bị bắt. Wikipedia sử dụng HTTP thay vì HTTPS, vì vậy mà thông tin đăng nhập đã được ghi lại trong văn bản rõ ràng. Đối với HTTPS, chúng ta sẽ cần sử dụng các trình rút gọn như sslstrip.

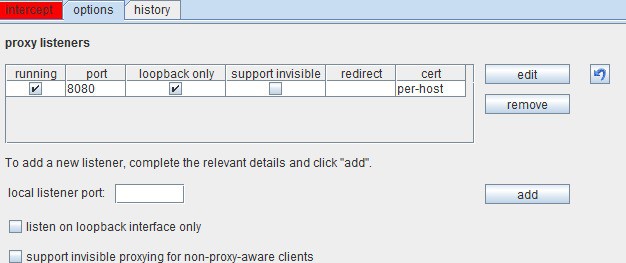

Proxy Burp ghi lại các chi tiết cookie và các tiêu đề HTTP của trang. Hình 4 và 5 thể hiện các thiết lập cần thiết cho tính năng này.

Hình 4. Các tùy chọn để thiết lập trước khi chặn

Trình nghe proxy Burp được bật trên Port 8080 của local host. Có nhiều tùy chọn khác nhau để thiết lập chặn, bao gồm các phương thức yêu cầu, các extensions phù hợp và phạm vi URL cho các yêu cầu của khách hàng. Các tùy chọn khác như loại yêu cầu, loại nội dung và phạm vi URL trong các phản hồi của máy chủ có sẵn và có thể được chọn dựa trên kịch bản tấn công.

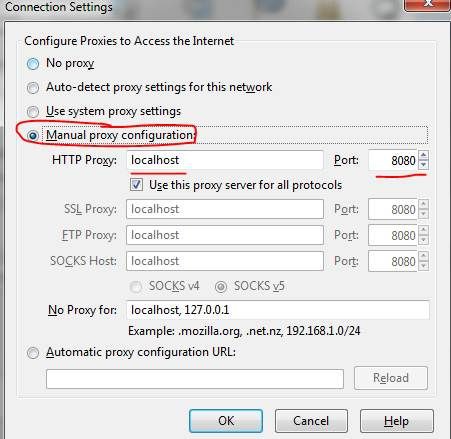

Bước tiếp theo là thiết lập trình duyệt trong đó quy trình yêu cầu phản hồi được định tuyến thông qua port 8080 trên local host.

Hình 5. Thiết lập trình duyệt

Một loạt các bước khác nhau có thể được thực hiện từ thời điểm này. Việc ghi lại có thể bị loại bỏ, hoặc gửi đến spider hoặc sequencer hoặc comparer. Có một tùy chọn để thay đổi các phương thức yêu cầu từ GET thành POST,... Công cụ này cũng cho phép sửa đổi các tiêu đề và thực hiện các thao tác với các gói HTTP đang chuyển tiếp, điều này khá nguy hiểm trong một số trường hợp nhất định.

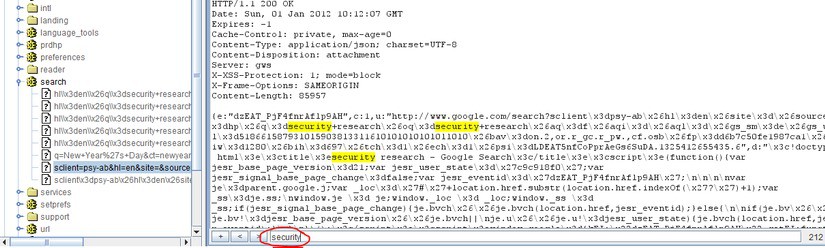

Hình 6 cho thấy sơ đồ trang web và phạm vi trang web, hiển thị các phần khác nhau của một domain cụ thể. Một số lượng lớn các tên miền phụ được hiển thị trong www.google.com. Cũng lưu ý rằng các trang được truy cập được hiển thị bằng màu tối.

Hình 6. Sơ đồ trang web, phạm vi trang web và tìm kiếm từ khóa

Hình 6 cho thấy tìm kiếm được thực hiện bởi người dùng bằng cách sử dụng công cụ tìm từ khóa. Trong trường hợp này cụm từ tìm kiếm "security" được tô sáng.

Hình 7 cho thấy sơ đồ trang web của Google. Bất kỳ tên miền phụ nào cũng có thể được chọn để kiểm tra thêm, dựa trên kịch bản pen-testing. Google đã được sử dụng cho hướng dẫn Burp Suite này, ứng dụng Web đích có thể là bất kỳ ứng dụng nào khác theo yêu cầu để phân tích.

Burp spider: Công cụ spider được sử dụng để nhận danh sách đầy đủ các URL và thông số cho mỗi trang web. Nó xem xét từng trang được truy cập theo cách thủ công và đi qua mọi liên kết mà nó tìm thấy trong phạm vi kiểm tra. Phải đảm bảo rằng proxy và bộ chặn được tắt.

Thiết lập spider bằng menu Option. Quan trọng là xác thực và đếm số thread. Trường xác thực có thể được thiết lập với sự kết hợp tên username và password để khi spider đi qua một trang login, nó có thể tự động trải qua quá trình xác thực. Hình 8 cho thấy tab Tùy chọn của spider Burp.

Số lượng thread là số lượng các thread đồng thời đang được sử dụng. Đối với kiểm thử tại local, số lượng này có thể cao, thread cao hơn đồng nghĩa việc xử lý nhanh hơn, nhưng cũng có tải trọng lớn hơn.

Bước tiếp theo là sử dụng máy quét để thử nghiệm. Các kiểm thử có thể active hoặc passive.

Các kiểm thử active gửi dữ liệu và phân tích các khả năng. Kiểm thử passive kiểm tra tất cả lưu lượng truy cập và xác định các lỗ hổng hiện diện trong ứng dụng. Kết quả kiểm thử phải luôn được xác thực vì không có công cụ tự động nào là hoàn hảo. Burp Suite có thể được sử dụng để phát hiện các lỗ hổng SQL và XSS.

Tham khảo: computerweekly.com/tutorial/Burp-Suite-Guide-Part-I-Basic-tools

>> Có thể bạn quan tâm: Backdoor là gì? Backdoor có lợi hay có hại?