Honeypot là gì? Những lợi ích và rủi ro mà Honeypot mang lại

Honeypot là thuật ngữ thường được sử dụng trong lĩnh vực an ninh mạng để chỉ một công cụ hoặc hệ thống mô phỏng được thiết kế nhằm thu hút các cuộc tấn công từ hacker, qua đó giúp các chuyên gia bảo mật hiểu rõ hơn về hành vi và kỹ thuật tấn công mà kẻ xấu sử dụng. Nếu bạn chưa biết honeypot là gì, hãy cùng Bizfly Cloud tìm hiểu trong bài viết sau.

Honeypot là gì?

Honeypot là một công cụ quan trọng trong việc phòng chống và phát hiện các cuộc tấn công mạng. Nó đóng vai trò như một "mồi nhử" cho các hacker, tạo ra một môi trường an toàn có thể bị tấn công mà không ảnh hưởng đến hệ thống chính.

Mục tiêu chính của honeypot là thu thập dữ liệu về kẻ tấn công và phương pháp tấn công của họ, từ đó cung cấp thông tin quý giá để cải thiện biện pháp bảo mật. Điều này không chỉ nâng cao nhận thức về an ninh mạng mà còn hỗ trợ xây dựng các chiến lược phòng thủ hiệu quả hơn.

Honeypot là gì?

Nguồn gốc ra đời của Honeypot

Khái niệm honeypot không mới; nó đã xuất hiện từ những năm 1990. Ban đầu, honeypot được phát triển như một công cụ nghiên cứu nhằm giúp các nhà nghiên cứu an ninh mạng hiểu sâu hơn về các cuộc tấn công mạng.

Khi internet phổ biến và các ứng dụng, dịch vụ trực tuyến phát triển, số lượng cuộc tấn công mạng tăng nhanh. Việc theo dõi và phân tích các cuộc tấn công thực tế trên các hệ thống quan trọng thường rất khó khăn. Honeypot được phát triển như một giải pháp để tạo môi trường giả lập, thu hút kẻ tấn công.

Theo thời gian, honeypot đã phát triển từ các mô hình đơn giản đến các hệ thống phức tạp hơn, có khả năng tự động hóa việc thu thập và phân tích dữ liệu. Ngày nay, honeypot không chỉ được dùng cho nghiên cứu mà còn được áp dụng rộng rãi trong các tổ chức để tăng cường khả năng phòng thủ.

Cách Honeypot hoạt động?

Honeypot hoạt động bằng cách tạo ra một môi trường hấp dẫn cho kẻ tấn công. Khi một hacker cố gắng tấn công honeypot, mọi hành động của họ sẽ được ghi lại và phân tích.

Quy trình hoạt động của honeypot có thể chia thành ba bước chính:

- Triển khai môi trường giả lập: Các chuyên gia bảo mật thiết lập một hệ thống hoặc ứng dụng mô phỏng có vẻ là hệ thống thực tế. Hệ thống này thường có lỗ hổng bảo mật để thu hút kẻ tấn công.

- Giám sát và ghi nhận: Khi có bất kỳ hoạt động nào trên honeypot, hệ thống sẽ ghi lại toàn bộ thông tin, bao gồm địa chỉ IP của kẻ tấn công, loại tấn công và các yếu tố liên quan.

- Phân tích dữ liệu: Dữ liệu thu thập được sẽ được phân tích để hiểu rõ hơn về phương pháp và hành vi của kẻ tấn công, từ đó đưa ra biện pháp phòng thủ phù hợp.

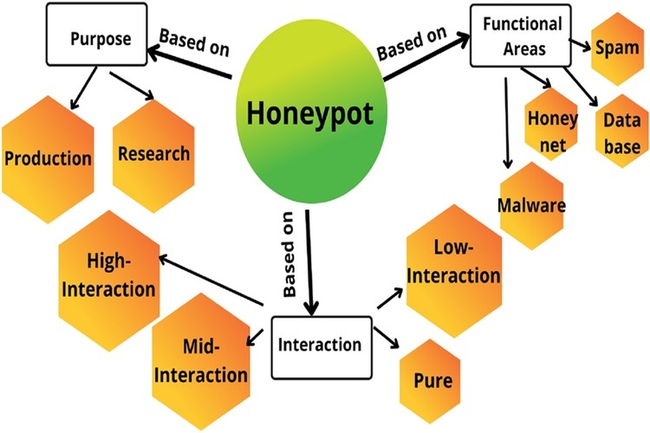

Các loại Honeypots hiện nay

- Production Honeypot: Đặt cạnh máy chủ sản xuất và chạy các dịch vụ tương tự, giúp phát hiện xâm nhập mạng nội bộ và đánh lừa tác nhân độc hại.

- Research Honeypot: Cung cấp thông tin về kỹ thuật và công cụ tấn công mới nhất của tội phạm mạng, dùng để cải thiện biện pháp bảo mật và phát triển chiến lược phòng thủ.

- Low-Interaction Honeypot: Cho phép tương tác giới hạn với hệ thống, chỉ chạy các dịch vụ mô phỏng hạn chế. Đây là cơ chế phát hiện sớm, thường dùng trong môi trường sản xuất.

- High-Interaction Honeypot: Phức tạp hơn, cho phép tương tác cao hơn với hệ điều hành thực của kẻ tấn công. Chúng tiêu nhiều tài nguyên và yêu cầu bảo trì cao hơn so với Honeypot tương tác thấp.

- Pure Honeypot: Hệ thống quy mô lớn chạy trên nhiều máy chủ, hoàn toàn mô phỏng hệ thống sản xuất. Thông tin và dữ liệu người dùng được giả tạo để trông có vẻ bí mật, nhạy cảm, và các cảm biến theo dõi hoạt động của kẻ đe dọa.

- Client Honeypot: Mô phỏng các hệ thống khách hàng dễ bị tổn thương, như trình duyệt web hoặc ứng dụng email, dùng để phát hiện và phân tích tấn công từ phía khách hàng.

- Virtual Honeypot: Máy ảo mô phỏng hệ thống thực, dùng để phát hiện và phân tích tấn công trong môi trường ảo hóa.

Lợi ích và rủi ro của Honeypot mang lại

Lợi ích của Honeypots trong hệ thống an ninh mạng

Lợi ích của Honeypots trong hệ thống an ninh mạng

- Phát hiện mối đe dọa sớm: Honeypot phát hiện tấn công và lỗ hổng hệ thống trước khi chúng gây hại.

- Thu thập thông tin chi tiết: Honeypot ghi lại hành vi kẻ tấn công, kỹ thuật, công cụ và phương pháp, cung cấp thông tin hữu ích cho chiến lược bảo mật.

- Bảo vệ hệ thống thực tế: Honeypot mô phỏng mục tiêu giả, giảm thiểu tác động tấn công vào hệ thống thực tế, giữ cho cơ sở hạ tầng an toàn hơn.

- Dễ dàng phân tích: Lưu lượng truy cập honeypot chủ yếu từ kẻ tấn công, giúp nhóm an ninh mạng dễ phân tích mà không phải lọc giữa lưu lượng hợp pháp và độc hại.

- Cung cấp thông tin về mối đe dọa nội bộ: Honeypot giúp phát hiện mối đe dọa từ bên trong tổ chức.

Rủi ro khi sử dụng Honeypot

- Không bảo vệ hoàn toàn: Honeypot không đảm bảo bảo vệ toàn diện. Nếu bị phát hiện, kẻ tấn công có thể chuyển mục tiêu.

- Cấu hình sai: Honeypot cấu hình sai có thể khiến kẻ tấn công dễ dàng xác định và di chuyển sang các phần khác của mạng, gây nguy cơ cao hơn.

- Thông tin sai lệch: Kẻ tấn công có thể cố tình cung cấp thông tin sai lệch, làm nhầm lẫn trong phân tích.

- Tăng nguy cơ xâm nhập: Nếu honeypot chạy trên môi trường thực với các dịch vụ thật, nó có thể trở thành mục tiêu tấn công thực sự nếu không được quản lý cẩn thận.

Kết luận

Honeypot là một công cụ hữu ích trong an ninh mạng, thu hút kẻ tấn công và cung cấp thông tin quý giá cho chuyên gia bảo mật. Tuy nhiên, tổ chức cần cân nhắc kỹ lưỡng rủi ro khi triển khai honeypot. Bài viết này hy vọng cung cấp cái nhìn rõ hơn về honeypot, lợi ích và rủi ro trong bối cảnh an ninh mạng hiện đại.