Các lỗ hổng trong điện thoại Samsung có thể khiến người dùng Android bị tấn công từ xa

Nghiên cứu mới đây đã tiết lộ một loạt lỗ hổng bảo mật nghiêm trọng trong 'Find My Mobile' - một ứng dụng Android được cài đặt sẵn trên hầu hết các điện thoại thông minh Samsung - có thể cho phép những kẻ tấn công theo dõi vị trí của nạn nhân từ xa trong thời gian thực, giám sát các cuộc gọi điện thoại và tin nhắn, thậm chí xóa toàn bộ dữ liệu được lưu trữ trên điện thoại.

Theo Bizfly Cloud tìm hiểu nhà cung cấp dịch vụ an ninh mạng Char49 có trụ sở tại Bồ Đào Nha đã tiết lộ những phát hiện của mình trên ứng dụng Find My Mobile Android của Samsung tại hội nghị DEF CON vào tuần trước và chia sẻ chi tiết với The Hacker News.

"Lỗ hổng này, sau khi thiết lập, có thể dễ dàng bị khai thác và gây ra những tác động nghiêm trọng cho người dùng với hậu quả tiềm tàng khôn lường: từ chối dịch vụ vĩnh viễn qua khóa điện thoại, mất dữ liệu hoàn toàn khi khôi phục cài đặt gốc (bao gồm cả dữ liệu trong thẻ SD), ảnh hưởng nghiêm trọng đến quyền riêng tư qua IMEI điện thoại, theo dõi vị trí cũng như truy cập nhật ký cuộc gọi và SMS", Pedro Umbelino của Char49 cho biết trong báo cáo phân tích công nghệ gần đây.

Các lỗ hổng này được phát hiện hoạt động trên các thiết bị Samsung Galaxy S7, S8 và S9 chưa được vá lỗi, và đã được Samsung giải quyết sau khi gắn thẻ khai thác là "lỗ hổng có mức độ nguy hại cao".

Dịch vụ Find My Mobile của Samsung cho phép chủ sở hữu thiết bị Samsung định vị từ xa hoặc khóa điện thoại thông minh hoặc máy tính bảng của họ, sao lưu dữ liệu được lưu trữ trên thiết bị vào Samsung Cloud, xóa dữ liệu cục bộ và chặn quyền truy cập vào Samsung Pay.

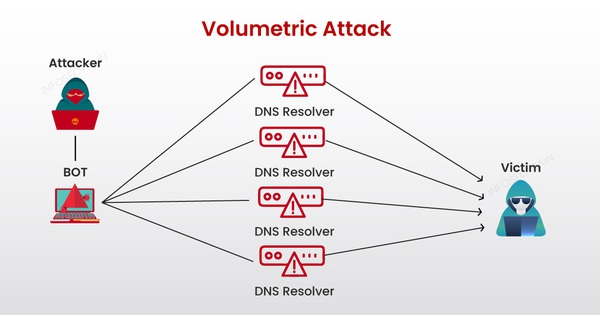

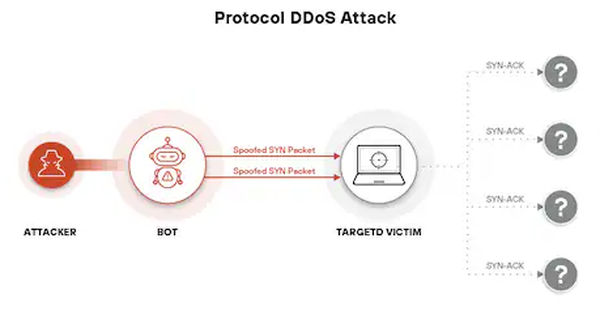

Theo Char49, có bốn lỗ hổng khác nhau trong Find My Mobile có thể đã bị khai thác bởi một ứng dụng độc hại, khi các nạn nhân cài đặt nó trên thiết bị của họ. Và tạo ra một cuộc tấn công Man-In-The-Disk để chiếm quyền liên lạc từ các máy chủ phụ trợ và rình mò nạn nhân.

Tấn công Man-In-The-Disk: Lợi dụng "Lưu trữ ngoài" (External Storage) của các ứng dụng Android để lưu các dữ liệu liên quan đến ứng dụng, những dữ liệu này nếu bị thay đổi sẽ có thể chèn mã độc vào các ứng dụng bị nhắm đến.

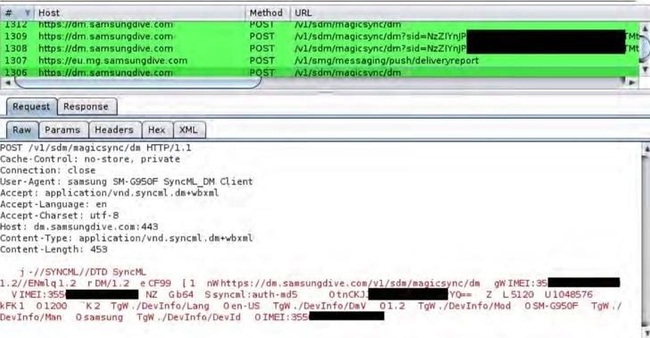

Lỗ hổng bắt nguồn từ việc kiểm tra sự hiện diện của một tệp cụ thể trên thẻ SD của thiết bị ("/mnt/sdcard/fmm.prop") để tải URL ("mg.URL"). Do đó ứng dụng giả mạo sẽ tạo tệp này để cho phép kẻ xấu sử dụng quyền truy cập nhằm chiếm đoạt thông tin liên lạc với máy chủ.

"Bằng cách trỏ URL MG đến máy chủ do kẻ tấn công kiểm soát và buộc người dùng đăng ký, kẻ tấn công có thể lấy được nhiều thông tin chi tiết về người dùng như: vị trí chính xác thông qua địa chỉ IP, IMEI, thương hiệu thiết bị, cấp API, ứng dụng sao lưu và một số thông tin khác..." Umbelino nói.

Để thực hiện mánh khóe, một ứng dụng độc hại được cài đặt trên thiết bị nạn nhân đã sử dụng chuỗi khai thác hai bộ thu - phát sóng không được bảo vệ khác nhau để chuyển hướng các lệnh được gửi đến máy chủ của Samsung từ ứng dụng Find My Mobile, đến một máy chủ khác nằm dưới sự kiểm soát của kẻ tấn công và thực thi các mã độc.

Máy chủ độc hại cũng chuyển tiếp yêu cầu đến máy chủ hợp pháp và truy xuất phản hồi, nhưng thời gian diễn ra không phải trước khi đưa các lệnh của chính nó vào các phản hồi của máy chủ.

Khi làm như vậy, một cuộc tấn công thành công có thể cho phép tin tặc theo dõi vị trí của thiết bị, lấy dữ liệu cuộc gọi và tin nhắn văn bản, khóa điện thoại để đòi tiền chuộc và xóa tất cả dữ liệu thông qua khôi phục cài đặt gốc.

Có thể thấy một điều hiển nhiên rằng, lỗ hổng bảo mật là một chỉ số khác chỉ ra một ứng dụng có thể bảo vệ người dùng chống lại các phương pháp bị lấy cắp thông tin hay không hoặc có thể chính ứng dụng là tác nhân dẫn đến lý do người dùng bị chiếm kiểm soát điện thoại.

"Ứng dụng FMM [Find My Mobile] không có các thông số phần mềm chi tiết được công bố công khai nhưng đã ở trạng thái niêm yết ra thị trường," Umbelino nói. "Nếu thực sự cần thiết, chẳng hạn nếu các gói dữ liệu khác cần đến các tệp này, thì chúng phải được bảo vệ bằng các quyền thích hợp. Sự tồn tại của các tệp này đã bị lộ ra thì nên bị loại bỏ."

Theo thehackernews