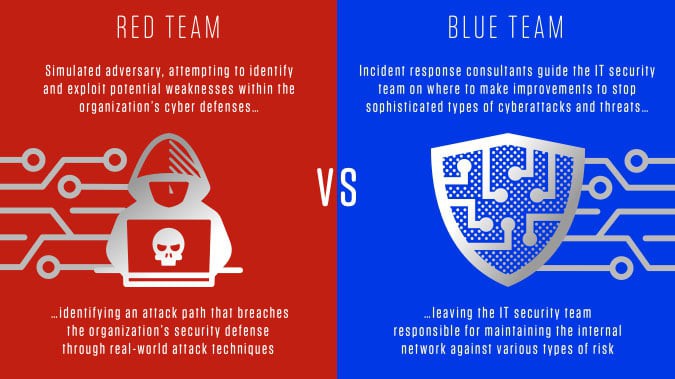

Red Team vs Blue Team: Cách giả lập tấn công vào máy chủ và cách phòng thủ hiệu quả

Red Team là gì?

Đội đỏ đại diện cho các chuyên gia an ninh mạng tấn công hệ thống phòng thủ mạng của một tổ chức để phát hiện ra các lỗ hổng. Các đội này là chốt tấn công trong an ninh mạng, mô phỏng các cuộc tấn công mạng trong thế giới thực để kiểm tra khả năng phục hồi của hệ thống phòng thủ kỹ thuật số của một tổ chức.

Vai trò và trách nhiệm của Đội Đỏ

An ninh tấn công và tin tặc đạo đức

Bảo mật tấn công liên quan đến việc dự đoán các vectơ tấn công tiềm ẩn mà tin tặc sử dụng để xâm nhập vào hệ thống. Red Teams sử dụng các kỹ thuật hack đạo đức, thăm dò hợp pháp các hệ thống để xác định các lỗ hổng và điểm vào. Cách tiếp cận này giúp kiểm tra hiệu quả của các biện pháp bảo mật bằng cách sao chép các kịch bản tấn công trong thế giới thực. Tin tặc đạo đức làm việc trong phạm vi đã thỏa thuận, tận dụng các công cụ và phương pháp luận để phân tích và tăng cường khả năng phòng thủ của tổ chức.

Tin tặc đạo đức mô phỏng các cuộc tấn công có thể tiết lộ điểm yếu quan trọng trong mạng và ứng dụng. Bằng cách thực hiện các mô phỏng được kiểm soát này, Red Teams cung cấp thông tin chi tiết về các khai thác tiềm ẩn trước khi các tác nhân độc hại có thể khai thác chúng. Tuân theo các hướng dẫn về đạo đức, Red Teams đảm bảo rằng các hoạt động mô phỏng này không làm tổn hại đến tính toàn vẹn của dữ liệu thực tế.

Kiểm tra thâm nhập

Kiểm thử thâm nhập là hoạt động cốt lõi của Red Team, nhằm xác định điểm yếu về bảo mật thông qua các cuộc tấn công mạng mô phỏng. Red Team sử dụng các công cụ thủ công và tự động để khám phá các hệ thống như kiểm thử hộp đen, hộp trắng và hộp xám. Các kỹ thuật này mô phỏng nhiều cấp độ khác nhau của các tác nhân đe dọa bên ngoài và bên trong, cung cấp các đánh giá về lỗ hổng bảo mật và hướng dẫn các hành động khắc phục cần thiết.

Red Teams áp dụng nhiều chiến thuật khác nhau trong thử nghiệm thâm nhập để phát hiện các lỗi ẩn và đánh giá độ mạnh mẽ của toàn bộ hệ thống. Điều này bao gồm một phương pháp tiếp cận theo từng giai đoạn, bắt đầu từ thu thập thông tin, phân tích lỗ hổng, khai thác và các giai đoạn sau khai thác. Những hiểu biết thu được từ các thử nghiệm này rất quan trọng đối với các tổ chức để tăng cường thế trận bảo mật và triển khai các biện pháp đối phó với các mối đe dọa mạng tiềm ẩn.

Chiến thuật kỹ thuật xã hội

Kỹ thuật xã hội nhắm vào các điểm yếu của con người, thao túng cá nhân để tiết lộ thông tin bí mật. Red Teams sử dụng cách tiếp cận này để kiểm tra nhận thức của tổ chức và sự tuân thủ của nhân viên đối với các giao thức bảo mật. Các chiến thuật bao gồm lừa đảo, giả vờ và nhử mồi để lừa cá nhân xâm phạm bảo mật. Các bài tập này nhằm mục đích tăng cường khả năng phòng thủ của con người, nhấn mạnh vai trò của đào tạo và nhận thức trong an ninh mạng.

Bằng cách sử dụng các chiến thuật kỹ thuật xã hội, Red Teams phơi bày những thiếu sót trong các biện pháp bảo mật lấy con người làm trung tâm. Đào tạo nhân viên nhận ra những mối đe dọa như vậy là rất quan trọng để phòng thủ chống lại chúng. Những phát hiện của Red Team có thể hướng dẫn các tổ chức triển khai các chính sách củng cố nhận thức về bảo mật, giúp nhân viên phân biệt giữa các cuộc tấn công thực sự và có chủ đích.

Khai thác phát triển

Phát triển khai thác liên quan đến việc tạo mã khai thác các lỗ hổng đã xác định để xâm phạm hệ thống. Red Teams chuyên tìm hiểu và tạo ra các khai thác, cung cấp thông tin chi tiết về các điểm yếu có thể bị tội phạm mạng nhắm tới.

Red Teams sử dụng công cụ phát triển khai thác để dự đoán các cuộc tấn công tiềm ẩn trong tương lai. Bằng cách hiểu cách khai thác lỗ hổng, họ cung cấp phản hồi để phòng thủ chủ động. Các tổ chức có thể sử dụng những hiểu biết này để ưu tiên triển khai bản vá và kết hợp các hoạt động mã hóa an toàn, giảm rủi ro do các lỗ hổng chưa được vá trong hệ thống của họ gây ra.

Kết hợp mô phỏng "đội tím" sớm

Thay vì chờ đợi sự hợp tác sau khi tập luyện, hãy tích hợp sự hợp tác của Đội Tím trong các bài tập Đỏ đấu Xanh. Vòng phản hồi thời gian thực này cho phép điều chỉnh ngay lập tức, đảm bảo rằng các chiến lược phòng thủ phát triển trong quá trình mô phỏng, thay vì chỉ sau đó.

Mục tiêu là các lỗ hổng zero-day và chưa được công bố

Red Team thường dựa vào các lỗ hổng đã biết, nhưng việc tích cực săn lùng các lỗ hổng zero-day hoặc phát triển các khai thác chưa được công bố sẽ kiểm tra khả năng thích ứng của Blue Team với các mối đe dọa mới. Phương pháp này ngăn chặn việc phụ thuộc quá mức vào phát hiện dựa trên chữ ký và buộc Blue Team phải dựa vào phát hiện bất thường.

Tập trung vào phát hiện chuyển động ngang

Các Đội Xanh thường tập trung vào phòng thủ chu vi, nhưng các Đội Đỏ nên cố tình thử nghiệm các chiến thuật di chuyển ngang (như pass-the-hash hoặc các cuộc tấn công Kerberos). Điều này cho thấy các Đội Xanh có thể phát hiện và ngăn chặn các mối đe dọa hiệu quả như thế nào sau khi vi phạm xảy ra, cung cấp thông tin chi tiết về các lỗ hổng giám sát nội bộ.

Nhấn mạnh các vector tấn công vật lý thực tế

Các Đội Đỏ thường không tận dụng hết các phương pháp tấn công vật lý (như sao chép thẻ ra vào hoặc khai thác kỹ thuật xã hội tại các trạm kiểm soát an ninh). Việc thêm những phương pháp này vào các bài kiểm tra không chỉ làm tăng tính chân thực mà còn buộc Đội Xanh phải phối hợp với các đội an ninh vật lý, tích hợp phòng thủ toàn diện.

Tối ưu hóa hoạt động tàng hình của Red Team

Dạy Red Team thực hành các hành vi cực kỳ bí mật, sử dụng các kỹ thuật giảm thiểu dấu vết kỹ thuật số (ví dụ: phần mềm độc hại không có tệp, che giấu PowerShell). Buộc Blue Team phát hiện các loại mối đe dọa dai dẳng nâng cao (APT) này sẽ mô phỏng các cuộc tấn công tinh vi trong thế giới thực.

Blue Team là gì?

Nếu bạn ở Đội Xanh, bạn sẽ chơi phòng thủ. Là một chuyên gia an ninh mạng tập trung vào "bảo vệ vành đai", bạn làm việc để bảo vệ dữ liệu, mạng và hệ thống của công ty mình.

Mục tiêu là ngăn chặn truy cập trái phép và ngăn chặn các cuộc tấn công mạng trước khi chúng gây ra thiệt hại . Họ giám sát mạng và hệ thống, theo dõi các bất thường cho thấy nỗ lực tấn công hoặc sử dụng phần mềm độc hại. Khi phát hiện hoạt động đáng ngờ, họ sẽ chặn những kẻ xâm nhập và tăng cường mọi lỗ hổng.

Các thành viên của Blue Team đến từ nhiều nền tảng khác nhau nhưng có kiến thức sâu rộng về mạng, hệ điều hành và các công cụ bảo mật . Kỹ năng giao tiếp và phân tích mạnh mẽ cũng rất quan trọng, vì những người trong Blue Team thường phải:

- Đánh giá rủi ro an ninh;

- Báo cáo về các sự cố;

- Đề xuất giải pháp cho lãnh đạo.

- Vai trò và trách nhiệm của Đội Xanh

Biện pháp an ninh phòng thủ

Blue Teams tập trung vào việc triển khai các biện pháp bảo mật để chống lại các mối đe dọa mạng tiềm ẩn. Điều này đòi hỏi phải triển khai tường lửa, hệ thống phát hiện xâm nhập và công nghệ mã hóa để bảo vệ mạng và dữ liệu. Bằng cách liên tục giám sát và cập nhật các biện pháp phòng thủ này, Blue Teams nỗ lực ngăn chặn truy cập trái phép và giảm thiểu khả năng tiếp xúc với các lỗ hổng, đảm bảo tính toàn vẹn và bảo mật của tài sản tổ chức.

Các biện pháp bảo mật phòng thủ bao gồm kiểm toán thường xuyên và các ứng dụng bản vá bảo mật để giữ cho hệ thống có khả năng phục hồi trước các mối đe dọa mới nổi. Blue Teams sử dụng các chiến lược bảo mật nhiều lớp để tạo chiều sâu trong phòng thủ, do đó giảm khả năng vi phạm thành công. Bằng cách dự đoán các chiến lược của kẻ tấn công, họ tăng cường các giao thức bảo mật và cấu hình phần cứng để duy trì tuyến đầu mạnh mẽ chống lại các cuộc tấn công mạng.

Giám sát an ninh và ứng phó sự cố

Giám sát bảo mật cho phép giám sát liên tục các hoạt động mạng để phát hiện các bất thường chỉ ra mối đe dọa mạng. Blue Teams sử dụng các công cụ giám sát và phân tích để xác định các hoạt động đáng ngờ một cách nhanh chóng. Vai trò của họ bao gồm quản lý các giao thức ứng phó sự cố, đảm bảo ngăn chặn, loại bỏ và phục hồi nhanh chóng sau các mối đe dọa để giảm thiểu thiệt hại tiềm ẩn và khôi phục hoạt động bình thường.

Phản ứng sự cố liên quan đến việc chuẩn bị cho các vi phạm tiềm ẩn với các kế hoạch chi tiết nêu rõ các bước để quản lý các sự cố bảo mật. Blue Teams phối hợp với các bên liên quan để thực hiện các kế hoạch này một cách hiệu quả, kết hợp các bài học kinh nghiệm từ các sự cố trong quá khứ. Bằng cách tinh chỉnh khả năng phát hiện và chiến lược ứng phó, họ đảm bảo khả năng phục hồi của tổ chức và củng cố khuôn khổ quản lý sự cố.

Chiến lược săn bắt mối đe dọa

Săn tìm mối đe dọa là biện pháp bảo mật chủ động, trong đó Blue Teams chủ động tìm kiếm các dấu hiệu của các mối đe dọa nâng cao có thể vượt qua các hệ thống tự động. Bằng cách sử dụng thông tin tình báo về mối đe dọa và dữ liệu pháp y, các thành viên của Blue Team sẽ điều tra mạng lưới một cách có hệ thống để tìm ra các dấu hiệu xâm phạm, thu hẹp phạm vi tập trung của họ để phát hiện và vô hiệu hóa phần mềm độc hại ẩn hoặc các mối đe dọa dai dẳng.

Thông qua việc săn tìm mối đe dọa, Blue Teams tăng cường khả năng phát hiện những kẻ tấn công lén lút sử dụng các chiến thuật tinh vi. Cách tiếp cận chủ động này bổ sung cho các biện pháp bảo mật truyền thống, cho phép các nhóm xác định các hoạt động bất thường có thể ám chỉ đến một mối đe dọa đang diễn ra. Các chiến lược này đảm bảo các mối đe dọa được ngăn chặn trước khi gây ra tác động đáng kể, bảo vệ môi trường kỹ thuật số của tổ chức.

Quản lý lỗ hổng và vá lỗi

Quản lý lỗ hổng liên quan đến việc xác định, đánh giá và ưu tiên các điểm yếu bảo mật trong hệ thống. Blue Teams chịu trách nhiệm thiết lập quy trình quét lỗ hổng và triển khai bản vá liên tục. Bằng cách đánh giá các rủi ro liên quan đến các lỗ hổng đã xác định, họ quản lý hiệu quả các bản cập nhật bản vá để giảm nguy cơ khai thác và duy trì bảo mật hệ thống.

Quản lý bản vá là một thành phần quan trọng của quản lý lỗ hổng, đảm bảo rằng các lỗ hổng đã biết được giải quyết nhanh chóng. Blue Teams phải phối hợp với các phòng CNTT để lên lịch và áp dụng các bản vá theo cách cân bằng giữa bảo mật và tính khả dụng của hoạt động. Quy trình này giảm thiểu rủi ro và tăng cường phòng thủ, giúp bảo vệ chống lại các mối đe dọa cơ hội nhắm vào các hệ thống chưa được vá.

Kỹ năng và công cụ chính cho các thành viên của Red Team

Công cụ kiểm tra thâm nhập

Các thành viên của Red Team dựa vào các công cụ kiểm tra thâm nhập để đánh giá bảo mật. Các công cụ này hỗ trợ quét, khai thác và phân tích các lỗ hổng hệ thống. Chúng cho phép Red Team thực hiện các bài kiểm tra thâm nhập kỹ lưỡng, cung cấp thông tin chi tiết có giá trị về các lỗ hổng bảo mật và hướng dẫn các nỗ lực khắc phục.

Các công cụ này cho phép Red Teams mô phỏng các cuộc tấn công mạng, bắt chước chính xác các tác nhân đe dọa tiềm ẩn. Hiệu quả của chúng nằm ở chỗ cho phép người kiểm tra phát hiện ra các lỗ hổng có thể bị khai thác nếu không được kiểm tra. Các công cụ này, kết hợp với kiến thức chuyên môn, trao quyền cho Red Teams đánh giá cách các hệ thống chịu được thử nghiệm.

Khung khai thác

Các khuôn khổ khai thác rất quan trọng đối với Red Teams vì chúng hỗ trợ tự động hóa quá trình phát triển và thực hiện khai thác. Có nhiều khuôn khổ khả dụng, một số trong số đó là mã nguồn mở, cung cấp nhiều mô-đun để mô phỏng các cuộc tấn công trong thế giới thực một cách hiệu quả. Các khuôn khổ này cho phép người kiểm tra mô phỏng các tình huống tấn công, đẩy khả năng phòng thủ đến giới hạn của chúng và phát hiện các lỗ hổng tiềm ẩn trong mạng.

Sử dụng các khuôn khổ khai thác, Red Teams có thể đánh giá tác động của các lỗ hổng cụ thể, cung cấp báo cáo chi tiết và đề xuất khắc phục. Quá trình này hỗ trợ các tổ chức ưu tiên cải thiện bảo mật và phát triển các chiến lược để chống lại kẻ tấn công.

Kỹ thuật vi phạm an ninh vật lý

Red Team thường đánh giá an ninh vật lý như một phần của đánh giá lỗ hổng. Các kỹ thuật có thể bao gồm theo đuôi, bẻ khóa và sao chép huy hiệu, được sử dụng để kiểm tra mức độ dễ dàng truy cập trái phép vào các cơ sở an ninh. Các đánh giá này cho thấy điểm yếu trong các giao thức an ninh vật lý.

Đánh giá bảo mật vật lý bao gồm kiểm tra điểm yếu trong quy trình, sự cảnh giác của nhân viên và kiểm soát truy cập trong một tổ chức. Red Teams khai thác các yếu tố này để xâm nhập trái phép, làm nổi bật các khu vực cần cải thiện. Bằng cách đó, các tổ chức có thể triển khai các biện pháp bảo vệ cần thiết như sinh trắc học, hệ thống giám sát và đào tạo nhân viên.

Kỹ năng và công cụ chính dành cho thành viên Blue Team

Quản lý sự kiện và thông tin bảo mật (SIEM)

Hệ thống SIEM thu thập, phân tích và liên kết dữ liệu bảo mật từ khắp tổ chức để phát hiện các mối đe dọa. Blue Teams sử dụng các giải pháp SIEM như Splunk và IBM QRadar để có được thông tin chi tiết theo thời gian thực về các hoạt động mạng và phát hiện các sự cố bảo mật tiềm ẩn. Sự thành thạo trong các công cụ này rất quan trọng để Blue Teams giám sát và ứng phó hiệu quả với các mối đe dọa mới nổi.

Hiệu quả của các công cụ SIEM nằm ở khả năng tổng hợp nhật ký và cảnh báo từ nhiều nguồn khác nhau, cung cấp góc nhìn về bảo mật. Blue Teams phân tích dữ liệu này để xác định các mẫu hoặc vi phạm bất thường, cho phép can thiệp kịp thời. Việc điều chỉnh và cập nhật thường xuyên các cấu hình SIEM đảm bảo chúng vẫn hiệu quả trong việc ứng phó với các mối đe dọa đang phát triển.

Hệ thống phát hiện và phòng ngừa xâm nhập

Hệ thống phát hiện xâm nhập (IDS) và Hệ thống ngăn chặn xâm nhập (IPS) là các thành phần không thể thiếu của hệ thống phòng thủ Blue Team. Các hệ thống này giám sát lưu lượng mạng để tìm dấu hiệu của các hoạt động đáng ngờ, đưa ra cảnh báo hoặc tự động chặn các hành động độc hại. Blue Team phải cấu hình và quản lý IDS/IPS hiệu quả để xác định và vô hiệu hóa các mối đe dọa trước khi chúng xâm phạm thông tin nhạy cảm.

IDS và IPS cung cấp cho Blue Teams khả năng phòng thủ theo thời gian thực bằng cách phân biệt giữa các mẫu lưu lượng bình thường và độc hại. Việc triển khai chúng bao gồm kiểm tra gói tin sâu và các kỹ thuật phát hiện bất thường để phát hiện các mối đe dọa tiềm ẩn. Việc xem xét và cập nhật thường xuyên các quy tắc và chữ ký hệ thống đảm bảo rằng Blue Teams duy trì trạng thái sẵn sàng hoạt động chống lại các đối thủ mạng tinh vi.

Công cụ phân tích pháp y

Các công cụ phân tích pháp y hỗ trợ Blue Teams điều tra các vi phạm bảo mật bằng cách kiểm tra bằng chứng kỹ thuật số. Các công cụ này cho phép các nhóm theo dõi các vectơ tấn công, phân tích phần mềm độc hại và tái tạo mốc thời gian của các sự cố bảo mật—điều này rất cần thiết để hiểu toàn bộ phạm vi của một cuộc tấn công và ngăn ngừa các sự cố trong tương lai.

Các công cụ pháp y giúp Blue Teams phân tích các sự cố vi phạm, xác định nguyên nhân gốc rễ và khai thác lỗ hổng. Những hiểu biết thu được từ các cuộc điều tra pháp y thúc đẩy cải thiện các chính sách và giao thức bảo mật. Các quy trình và báo cáo pháp y chi tiết hỗ trợ hiểu bản chất của các cuộc tấn công, tạo điều kiện cho các giải pháp phòng thủ và chiến lược giảm thiểu mối đe dọa.

Vai trò của Purple Team trong An ninh mạng

Purple Team đóng vai trò là cầu nối giữa Red Team và Blue Team, tạo điều kiện cho sự hợp tác và giao tiếp để tối đa hóa hiệu quả của các chiến lược kiểm tra an ninh và phòng thủ. Thay vì hoạt động như một nhóm độc lập, Purple Team tích hợp các thông tin chi tiết từ cả hoạt động của Red Team và Blue Team, đảm bảo rằng các nỗ lực tấn công và phòng thủ được liên kết và cùng có lợi.

Vai trò chính của Đội Tím là tăng cường vòng phản hồi giữa bên tấn công (Đỏ) và bên phòng thủ (Xanh lam). Bằng cách thúc đẩy sự hợp tác, Đội Tím giúp chuyển đổi các phát hiện của Đội Đỏ thành những cải tiến phòng thủ có thể thực hiện được, hướng dẫn Đội Xanh tinh chỉnh các chiến lược phát hiện và ứng phó của họ. Tương tự như vậy, họ giúp Đội Đỏ điều chỉnh các mô phỏng tấn công của mình để nhắm vào các khu vực quan trọng nhất dựa trên các cơ chế phòng thủ của Đội Xanh.

Lợi ích của sự hợp tác giữa nhóm Đỏ và nhóm Xanh

Sự hợp tác giữa Đội Đỏ và Đội Xanh mang lại một số lợi ích quan trọng cho hoạt động an ninh mạng:

- Cải thiện bảo mật toàn diện : Bằng cách làm việc cùng nhau, Red Team và Blue Team có thể xác định những lỗ hổng có thể bị bỏ sót trong các hoạt động riêng lẻ. Red Team tiết lộ những điểm yếu mà Blue Team có thể không nhận thức được, trong khi Blue Team làm nổi bật những điểm mạnh phòng thủ giúp định hình chiến thuật của Red Team.

- Phản ứng sự cố nhanh hơn : Khi Red Team và Blue Team hợp tác, thời gian giữa việc xác định và giảm thiểu lỗ hổng sẽ được rút ngắn. Blue Team có thể triển khai các biện pháp phòng thủ nhanh hơn dựa trên các phát hiện của Red Team, giảm thiểu cơ hội cho kẻ tấn công.

- Học tập và thích nghi nâng cao : Phản hồi liên tục từ các bài tập của Đội Đỏ cho phép Đội Xanh điều chỉnh các giao thức giám sát, phát hiện và phản ứng của họ hiệu quả hơn. Tương tự như vậy, Đội Đỏ có được thông tin chi tiết từ các biện pháp phòng thủ của Đội Xanh, cải thiện sự tinh vi trong các mô phỏng tấn công của họ.

- Tăng hiệu quả : Các cuộc họp rút kinh nghiệm và mục tiêu chung giúp giảm thiểu những nỗ lực không cần thiết, cho phép cả hai nhóm tập trung vào các khía cạnh quan trọng nhất của bảo mật. Điều này dẫn đến việc sử dụng hiệu quả hơn các nguồn lực và thời gian.

Thực hành tốt nhất cho hoạt động của nhóm Đỏ và nhóm Xanh

1. Thiết lập Mục tiêu và Quy tắc Tham gia Rõ ràng

Việc thiết lập các mục tiêu và quy tắc tham gia rõ ràng là rất quan trọng đối với các hoạt động thành công của Đội Đỏ và Đội Xanh. Các mục tiêu xác định mục tiêu của các bài tập, chẳng hạn như kiểm tra các lỗ hổng hệ thống cụ thể hoặc khả năng phản hồi. Các quy tắc tham gia nêu rõ phạm vi và hạn chế của các mô phỏng, đảm bảo môi trường thử nghiệm có đạo đức và được kiểm soát.

Mục tiêu và hướng dẫn rõ ràng tạo điều kiện cho các bài tập tập trung và hiệu quả, nâng cao hiệu quả chung. Chúng đảm bảo tất cả người tham gia đều có sự hiểu biết chung về mục tiêu và ranh giới, giảm thiểu rủi ro tác động không mong muốn. Việc tuân thủ các nguyên tắc này cho phép Đội Đỏ và Đội Xanh thực hiện các mô phỏng có ý nghĩa, tạo ra những hiểu biết có thể hành động để cải thiện tư thế an ninh.

2. Khuyến khích giao tiếp cởi mở và phản hồi

Thúc đẩy giao tiếp cởi mở và phản hồi giữa Đội Đỏ và Đội Xanh là điều cần thiết cho các hoạt động an ninh mạng thành công. Cuộc đối thoại này giúp cả hai đội hiểu được vai trò, thách thức và quan điểm của nhau, thúc đẩy môi trường hợp tác. Các buổi phản hồi nâng cao trải nghiệm học tập, thúc đẩy cải tiến về chiến thuật, công cụ và chiến lược bảo mật tổng thể.

Phản hồi mang tính xây dựng cho phép các nhóm chia sẻ hiểu biết, giải quyết thách thức và cải thiện sự phối hợp. Giao tiếp cởi mở đảm bảo tính minh bạch, trao quyền cho các nhóm thích ứng nhanh chóng với các mối đe dọa mới nổi. Nuôi dưỡng một nền văn hóa coi trọng đối thoại và phản hồi liên tục sẽ tăng cường lòng tin, sự hợp tác và khả năng tập thể để bảo vệ tài sản của tổ chức chống lại các mối đe dọa mạng tinh vi.

3. Đào tạo thường xuyên và phát triển kỹ năng

Đào tạo thường xuyên và phát triển kỹ năng là rất quan trọng để duy trì và nâng cao năng lực của Đội Đỏ và Đội Xanh. Giáo dục liên tục đảm bảo các thành viên trong nhóm nhận thức được các mối đe dọa mạng mới nhất, các công nghệ mới nổi và các biện pháp thực hành tốt nhất trong an ninh mạng. Các chương trình đào tạo phù hợp giúp nâng cao trình độ thành thạo các công cụ và phương pháp luận cần thiết cho các hoạt động hiệu quả.

Đầu tư vào phát triển kỹ năng giúp các nhóm duy trì sự nhanh nhẹn, thích ứng với bối cảnh an ninh đang thay đổi. Nó giúp thu hẹp khoảng cách kiến thức và thúc đẩy sự đổi mới trong các chiến thuật tấn công và phòng thủ. Các nhóm được đào tạo tốt được trang bị tốt hơn để xác định và giảm thiểu các mối đe dọa, đảm bảo các tổ chức duy trì thế trận an ninh mạnh mẽ trong môi trường mạng thay đổi nhanh chóng.

4. Cải tiến liên tục cho các quy trình bảo mật

Việc triển khai các quy trình cải tiến liên tục là rất quan trọng để tối ưu hóa hoạt động của Red Team và Blue Team. Điều này bao gồm việc đánh giá thường xuyên hiệu suất, xác định các lĩnh vực cần cải thiện và tích hợp các bài học kinh nghiệm vào các bài tập trong tương lai. Cải tiến liên tục đảm bảo các chiến lược bảo mật được tinh chỉnh và phù hợp với thông tin tình báo về mối đe dọa đang phát triển.

Bằng cách áp dụng tư duy cải tiến liên tục, các tổ chức sẽ nâng cao năng lực thích ứng với những thách thức mới. Các vòng phản hồi từ các bài tập thúc đẩy những tiến bộ gia tăng trong các giao thức và kỹ thuật bảo mật. Quá trình này thúc đẩy văn hóa xuất sắc, đảm bảo rằng các Đội Đỏ và Đội Xanh vẫn hiệu quả và nhanh nhẹn trong việc bảo vệ chống lại các mối đe dọa mạng mới nổi.

5. Tận dụng thông tin tình báo về mối đe dọa

Tận dụng thông tin tình báo về mối đe dọa là một thành phần quan trọng của các hoạt động Red và Blue Team hiệu quả. Thông tin tình báo về mối đe dọa bao gồm việc thu thập và phân tích dữ liệu về các mối đe dọa tiềm ẩn và hiện có, hướng dẫn các biện pháp bảo mật chủ động. Việc tích hợp thông tin tình báo này vào các hoạt động sẽ nâng cao nhận thức về tình huống, cho phép các nhóm dự đoán, phát hiện và ứng phó với các mối đe dọa hiệu quả hơn.

Sử dụng thông tin tình báo về mối đe dọa cho phép các nhóm hiểu được các chiến thuật của đối thủ và xác định các lỗ hổng có liên quan. Thông tin chi tiết này thúc đẩy kế hoạch chiến lược, tăng cường các biện pháp phòng thủ. Bằng cách tích cực kết hợp dữ liệu về mối đe dọa, Red Teams và Blue Teams có thể tinh chỉnh các phương pháp của mình, do đó tăng cường khả năng sẵn sàng và khả năng phục hồi của tổ chức trước các mối đe dọa mạng tiên tiến.