Lời thú tội của “hieupc” – Hacker Việt Nam từng kiếm 3 triệu USD nhờ đánh cắp danh tính (Phần 1)

Vào thời kỳ đỉnh cao trong sự nghiệp của mình, hacker có nickname "Hieupc" đã kiếm được khoảng 125.000 USD mỗi tháng khi điều hành một đường dây siêu lợi nhuận, kiếm tiền thông qua việc đánh cắp hồ sơ người dùng từ một số công ty môi giới dữ liệu hàng đầu thế giới. Mọi chuyện vẫn diễn ra thuận lợi cho đến khi lòng tham không đáy và tham vọng của hieupc đã khiến hacker này rơi thẳng vào bẫy được lên kế hoạch công phu bởi Cơ quan Mật vụ Hoa Kỳ. Giờ đây, sau hơn bảy năm lãnh án tại Mỹ, Hieupc trở về quê nhà và hy vọng có thể thuyết phục người khác đừng nên phí hoài khả năng máy tính của mình cho những chiêu trò phạm tội vô ích mà nên sử dụng nó cho những mục tiêu hữu ích hơn.

Bắt đầu từ năm 2010, một thiếu niên người Việt tên là Ngô Minh Hiếu, đã đứng ra điều hành một trong những dịch vụ phổ biến và sinh lời nhất trên Internet là bán trái phép "fullz"- một loại hồ sơ nhận dạng danh tính bao gồm tên, ngày sinh, số an sinh xã hội, email cùng địa chỉ thực của người tiêu dùng.

Hiếu có được kho dữ liệu giá trị này bằng các thủ thuật tấn công phi kỹ thuật và hack một loạt các công ty môi giới dữ liệu hàng đầu của Mỹ. Tính tới thời điểm bị bắt bởi Sở Mật vụ vào năm 2013, anh đã kiếm được hơn 3 triệu đô la từ bán dữ liệu fullz cho những tên trộm danh tính và các nhóm tội phạm có tổ chức hoạt động trên khắp nước Mỹ.

Matt O'Neill chính là đặc vụ đã giăng lưới thành công dụ Hiếu ra khỏi Việt Nam và đến đảo Guam vào tháng 2 năm 2013. Đây cũng chính là nơi hacker trẻ tuổi này bị bắt và dẫn độ sang Hoa Kỳ để đối mặt với các tội danh của mình. O'Neill hiện đang là người đứng đầu Trung tâm Điều hành Điều tra Toàn cầu của Sở Mật Vụ Hoa Kỳ, cơ quan hỗ trợ điều tra về các nhóm tội phạm có tổ chức xuyên quốc gia.

Tìm hiểu thêm: Hacker là gì? Có phải tất cả các hacker đều xấu?

O'Neill cho biết ông đã cho tiến hành một cuộc điều tra về hoạt động kinh doanh bất hợp pháp của Hiếu sau khi tìm thấy một bài báo "Danh tính của bạn đáng giá bao nhiêu?" đăng trên KrebsOnSecurity vào năm 2011 bàn về dịch vụ này. Theo O'Neill, điều đáng chú ý về Hiếu là cho đến ngày nay, tên của anh hầu như không được biết đến rộng rãi trong mạng lưới tội phạm mạng khét tiếng đã bị kết án, mà trong đó phần lớn bị bắt vì buôn bán trái phép số lượng lớn thẻ tín dụng.

Hoạt động kinh doanh phi pháp của Hiếu đã tạo điều kiện cho cả một thế hệ tội phạm mạng thực hiện các hành vi gian lận tài khoản mới trị giá khoảng 1 tỷ đô la, và làm "vấy bẩn" lịch sử tín dụng của vô số người Mỹ khác.

"Tôi không biết bất kỳ tội phạm mạng nào gây ra nhiều thiệt hại về tài chính cho nhiều người Mỹ hơn Hiếu. Anh ta đã bán thông tin cá nhân của hơn 200 triệu người Mỹ và cho phép bất cứ ai cũng có thể mua nó với giá từng xu," O'Neill nói với KrebsOnSecurity.

Hiếu mới được thả khỏi nhà tù Mỹ không lâu và vừa bị trục xuất về Việt Nam. Hiện tại, anh đang hoàn thành đợt cách ly COVID-19 bắt buộc trong ba tuần tại một cơ sở của chính phủ trước khi hòa nhập cộng đồng. Trong thời gian này, anh đã liên hệ với KrebsOnSecurity với mong muốn kể lại câu chuyện ít được biết đến của mình và cảnh báo người khác nên tránh sa vào vết xe đổ của mình.

Bắt đầu

Mười năm trước, Hiếu - một hacker 19 tuổi, là một thành viên tích cực trên các diễn đàn hack máy tính tại Việt Nam. Hiếu cho biết anh xuất thân từ một gia đình trung lưu, sở hữu một cửa hàng điện tử và ngay khi mới 12 tuổi anh đã được bố mẹ sắm cho một chiếc máy tính. Cũng chính từ giây phút đó, anh đã hoàn toàn chìm đắm trong thế giới này.

Ở cuối độ tuổi thiếu niên, Hiếu đã đến New Zealand và theo học tiếng Anh tại một trường đại học. Tại đó, anh là quản trị viên của một loạt các diễn đàn tập trung các hacker dark web. Trong quá trình học tập, anh còn phát hiện ra một lỗ hổng bảo mật trong mạng máy tính của trường, mà nếu khai thác thì có thể làm rò rỉ dữ liệu thẻ thanh toán.

"Tôi đã liên hệ với nhân viên IT của trường và bảo họ sửa nó, nhưng chẳng ai quan tâm nên tôi đã hack toàn bộ hệ thống. Sau đó, tôi đã sử dụng cùng một lỗ hổng để hack các trang web khác. Tôi đánh cắp được rất nhiều thẻ tín dụng," Hiếu nhớ lại.

Hiếu cho biết anh quyết định sử dụng dữ liệu thẻ đánh cắp được để mua vé xem các buổi hòa nhạc và sự kiện từ Ticketmaster, sau đó anh bán lại chúng trên một trang đấu giá của New Zealand có tên là TradeMe. Không lâu sau đó, vụ xâm nhập này đến tai trường đại học của Hiếu và cảnh sát Auckland đã vào cuộc. Hậu quả là cơ quan quản lý không gia hạn thị thực du lịch của Hiếu sau khi học kỳ đầu tiên kết thúc. Và để trả thù, anh đã tấn công trang web của trường đại học, làm cho hệ thống của nó bị sập trong ít nhất hai ngày.

Hiếu cho biết sau đó anh đã trở về và bắt đầu tham gia các lớp học tại Việt Nam, nhưng nhưng dành phần lớn thời gian trên các diễn đàn tội phạm mạng.

"Ban đầu, việc hack hệ thống đối với tôi chỉ là một trò giải trí mua vui, nhưng khi nhận ra việc đánh cắp cơ sở dữ liệu khách hàng dễ dàng như thế nào, tôi đã chuyển sang hack vì lợi nhuận," Hiếu nói. "Thời điểm đó, tôi đang giao du với một số người bạn trên các diễn đàn ngầm và chúng tôi đã lên kế hoạch cho một phi vụ làm ăn mới."

"Những người bạn này của tôi nói rằng đánh cắp thẻ tín dụng và thông tin ngân hàng sẽ rất nguy hiểm, vì thế tôi bắt đầu nghĩ đến việc bán danh tính," Hiếu nói. "Lúc đầu tôi đã nghĩ nó cũng chỉ là thông tin thôi, có lẽ cũng không đến nỗi quá nguy hiểm vì hồ sơ danh tính không liên quan trực tiếp đến tài khoản ngân hàng. Nhưng tôi đã sai, và số tiền nhanh chóng kiếm được khiến tôi hoàn toàn bị mờ mắt".

Microbilt

Mục tiêu đầu tiên của Hiếu là một công ty báo cáo tín dụng tiêu dùng ở New Jersey có tên là MicroBilt.

"Tôi đã xâm nhập vào hệ thống của họ và đánh cắp cơ sở dữ liệu khách hàng, từ đó tôi sử dụng thông tin đăng nhập khách hàng để truy cập cơ sở dữ liệu người tiêu dùng," Hiếu nói."Tôi đã ở trong hệ thống của họ gần một năm mà họ không hề hay biết."

Ngay sau khi chiếm được quyền truy cập vào MicroBilt, Hiếu đã thành lập Superget[.]info, một trang web chuyên bán các hồ sơ cá nhân của người tiêu dùng. Hiếu cho biết ban đầu dịch vụ của anh khá thủ công, nếu khách hàng muốn biết thông tin của một người, họ cần phải cung cấp cụ thể tên bang hoặc tên người tiêu dùng đó và anh sẽ tiến hành tra cứu thủ công.

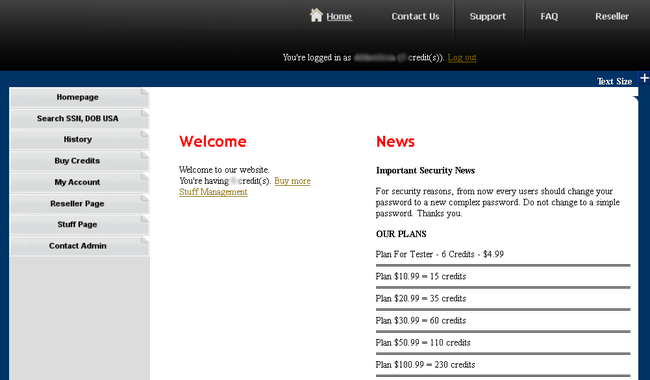

Dịch vụ đánh cắp danh tính ban đầu của Hiếu, superget[.]info

"Tôi đã cố gắng tối ưu hóa việc tra cứu để có thể thu thập được nhiều hồ sơ hơn, nhưng tốc độ Internet tại Việt Nam lúc đó rất chậm," Hiếu nhớ lại. "Tôi không thể tải nó xuống vì bộ cơ sở dữ liệu quá lớn. Vì vậy, tôi chỉ có thể tìm kiếm thủ công những danh tính được yêu cầu."

Nhưng rồi Hiếu đã sớm tìm ra cách sử dụng các máy chủ mạnh hơn ở Mỹ để tự động hóa việc thu thập lượng lớn dữ liệu người tiêu dùng từ các hệ thống của MicroBilt và từ các nhà môi giới dữ liệu khác. Như bài phân tích về dịch vụ của Hiếu vào tháng 11 năm 2011:

"Superget cho phép người dùng tìm kiếm các cá nhân cụ thể theo tên, thành phố và tiểu bang. Mỗi "credit" (tài khoản tín dụng) có giá 1 đô la Mỹ và mỗi lần truy cập thành công vào số an sinh xã hội hoặc ngày sinh sẽ tốn 3 credit cho mỗi khoản. Bạn mua càng nhiều credit, thì số lần truy cập trên mỗi credit càng rẻ: 6 credit có giá 4,99 USD; 35 credit có giá 20,99 đô la và 100,99 đô la cho phép bạn mua 230 credit. Những khách hàng có nhu cầu đặc biệt có thể tận dụng "gói bán lại" (reseller plan), với 1.500 credit được bán với giá 500,99 đô la và 3.500 credit với giá 1000,99 đô la.

"Cơ sở dữ liệu của chúng tôi được cập nhật MỖI NGÀY. Bạn có thể tìm thấy 99 cho đến gần 100% thông tin danh tính của tất cả công dân Mỹ, nhiều hơn bất kỳ trang web nào trên internet hiện nay," chủ sở hữu trang web nhiệt tình quảng cáo.

Sự xâm phạm của Hiếu vào MicroBilt cuối cùng đã bị phát hiện và công ty này đã ngay lập tức đẩy anh ra khỏi hệ thống của họ. Nhưng Hiếu cho biết anh đã có thể xâm nhập trở lại bằng cách khai thác một lỗ hổng khác.

"Tôi đã hack lại hệ thống của họ và việc này cứ tiếp tục diễn ra trong nhiều tháng," Hiếu nói. "MicroBilt sẽ phát hiện ra tài khoản của tôi và vá lỗ hổng, còn tôi thì sẽ tiếp tục phát hiện ra lỗ hổng mới và xâm nhập lại hệ thống."

Court Ventures và Experian

Trò chơi mèo vờn chuột này tiếp tục diễn ra cho đến khi Hiếu tìm thấy một nguồn dữ liệu người tiêu dùng ổn định và đáng tin cậy hơn. Đó là một công ty trụ sở tại Mỹ có tên là Court Ventures, nó chuyên tổng hợp các hồ sơ công khai từ các tài liệu của tòa án. Hiếu không thật sự hứng thú với dữ liệu mà Court Ventures thu thập, thay vào đó anh quan tâm hơn đến thỏa thuận chia sẻ dữ liệu với bên môi giới dữ liệu thứ ba có tên là US Info Search, công ty này có quyền truy cập vào nhiều hồ sơ nhạy cảm hơn của người tiêu dùng.

Sử dụng các tài liệu giả mạo và thành thục trong việc nói dối để thao túng hành vi, Hiếu đã thuyết phục thành công Court Ventures rằng anh ta là một điều tra viên tư nhân đến từ Mỹ.

"Lúc đầu khi đăng ký, họ có yêu cầu tôi chứng thực một số tài liệu để xác minh," Hiếu nói. "Vậy nên tôi sử dụng một số phương pháp tấn công phi kỹ thuật và vượt qua khâu kiểm tra an ninh."

Sau đó, vào tháng 3 năm 2012, một sự kiện bất ngờ đã xảy ra: Court Ventures được mua lại bởi Experian, một trong ba tổ chức tín dụng tiêu dùng lớn nhất của Mỹ. Và trong chín tháng sau vụ mua lại đó, Hiếu vẫn có thể duy trì quyền truy cập của mình.

"Sau đó, cơ sở dữ liệu nằm trong tầm kiểm soát của Experian. Tôi đã trả cho Experian một khoản tiền hậu hĩnh, hàng nghìn đô la mỗi tháng," anh nói.

Cho đến hiện tại vẫn không rõ liệu có ai tại Experian đã từng thực hiện thẩm tra lại các tài khoản được bàn giao từ Court Ventures hay không. Tuy nhiên, điều chắc chắn là sẽ không cần đến một chuyên giađể nhận ra rằng "vị điều tra viên từ Mỹ" này đang ấp ủ những âm mưu mờ ám.

Thứ nhất, Hiếu đã thanh toán hóa đơn hàng tháng cho các yêu cầu dữ liệu của mình bằng cách chuyển khoản từ vô số ngân hàng khác nhau trên thế giới, nhưng chủ yếu là từ các tài khoản mới lập tại các tổ chức tài chính ở Trung Quốc, Malaysia và Singapore.

O'Neill cho biết trang web đánh cắp danh tính của Hiếu đã tạo ra hàng chục nghìn truy vấn mỗi tháng. Chẳng hạn, hóa đơn đầu tiên mà Court Ventures gửi cho Hiếu vào tháng 12 năm 2010 là cho 60.000 truy vấn. Và vào thời điểm Experian mua lại công ty, dịch vụ của Hiếu đã thu hút hơn 1.400 khách hàng thường xuyên và trung bình hàng tháng có 160.000 lượt truy vấn.

Điều quan trọng hơn là, tỷ suất lợi nhuận của công ty Hiếu là rất lớn.

"Dịch vụ của cậu ta làm ăn khá bịp bợm," O'Neill nói. "Court Ventures tính phí cậu ta 14 xu cho mỗi lần tra cứu, nhưng cậu ta lại tính phí khách hàng của mình khoảng 1 đô la cho mỗi truy vấn."

Vào thời điểm này, O'Neill và các đồng nghiệp tại Sở Mật Vụ đã gửi hàng chục lệnh triệu tập người làm chứng (hay trát hầu tòa) liên quan đến dịch vụ đánh cắp danh tính của Hiếu, trong đó có một lệnh triệu tập bên đã cấp cho Hiếu quyền truy cập vào tài khoản email mà anh ta dùng để liên lạc với khách hàng và quản lý trang web của mình. Các đặc vụ cũng phát hiện ra một số email, trong đó Hiếu hướng dẫn một đồng phạm thực hiện thanh toán cho Experian bằng cách chuyển khoản từ nhiều ngân hàng khác nhau tại châu Á.

TLO

Experian sau đó đã nhanh chóng hợp tác với Sở Mật vụ, truy cập vào các tài khoản của Hiếu và vô hiệu hóa chúng. Để dụ Hiếu sa lưới, Sở mật vụ đã bắt tay với một kẻ trung gian ở Anh, và cũng là một tội phạm mạng đã bị kết án trước đó. Kẻ trung gian này liên hệ và nói với Hiếu rằng anh ta đã tự tay chặn quyền truy cập của Hiếu vào Experian vì anh ta xâm nhập vào hệ thống đó trước và Hiếu đang can thiệp vào công việc kinh doanh của anh ta.

"Chúng tôi đã bảo anh chàng người Anh nhắn cho Hiếu là: "Này, mày đang đoạt miếng ăn của tao đấy, thế nên tao sẽ chặn quyền truy cập của mày. Nhưng nếu mày trả phí cho tao trước, thì tao sẽ suy nghĩ trả quyền lại cho mày," O'Neill nhớ lại.

Theo chỉ thị của Sở Mật vụ Mỹ và chính quyền Anh, tên tội phạm đó đã nói với Hiếu rằng nếu muốn duy trì quyền truy cập của mình, anh ta có thể đồng ý gặp trực tiếp. Nhưng Hiếu đã không chấp nhận lời đề nghị ngay lập tức.

Thay vào đó, anh tiếp tục xâm nhập vào một kho dữ liệu khổng lồ khác. Cũng giống như cách mà anh đã chiếm quyền truy cập vào Court Ventures, Hiếu đã có một tài khoản tại một công ty có tên là TLO, một nhà môi giới dữ liệu chuyên bán quyền truy cập thông tin cực kỳ chi tiết và nhạy cảm của hầu hết người Mỹ.

Tuy nhiên, dịch vụ của TLO chỉ có thể truy cập bởi các cơ quan thực thi pháp luật và một số ít các chuyên gia đã được thẩm tra kỹ lưỡng, những người có thể chứng minh rằng họ có lý do hợp pháp để truy cập vào các thông tin đó. Năm 2014, TLO được mua lại bởi Trans Union, một trong ba cơ quan báo cáo tín dụng tiêu dùng lớn khác của Hoa Kỳ.

Và chỉ trong một thời gian ngắn, Hiếu đã sử dụng quyền truy cập của mình vào TLO để tái thành lập một dịch vụ đánh cắp danh tính mới và đổi tên thành usearching[.]info. Trang web mới này cũng đồng thời lấy cắp dữ liệu của người tiêu dùng từ một công ty cho vay ngắn hạn mà Hiếu đã xâm nhập vào trước đó. Vụ hack này cũng đã được phân tích trong một bài đăng vào tháng 9 năm 2012, Dịch vụ lấy cắp ID gắn liền với các trang web cho vay ngắn hạn. Hiếu cho biết trang web cho vay ngắn hạn này đã cho phép anh truy cập vào khoảng 1.000 hồ sơ danh tính mới mỗi ngày.

Dịch vụ đánh cắp danh tính của Hiếu -usearching[.]info

Khi bị lòng tham che mờ mắt

Sau thời điểm đó, Hiếu đã trở thành một triệu phú. Việc điều hành các trang web khác nhau và thực hiện các thỏa thuận bán lại với ba cửa hàng trực tuyến do các tội phạm mạng người Nga điều hành đã mang về cho anh hơn 3 triệu USD. Hiếu nói với cha mẹ rằng số tiền mà anh kiếm được đến từ việc giúp các công ty phát triển website. Anh thậm chí còn sử dụng một khoản tiền bất chính của mình để trả các khoản nợ cho gia đình (công việc kinh doanh cửa hàng điện tử của cha mẹ anh đã thất bại, và một người họ hàng còn vay anh một khoản khá lớn nhưng đã không bao giờ trả lại).

Hiếu cho biết phần lớn số tiền kiếm được anh đã đổ vào những thứ phù phiếm. Thế nhưng anh chưa từng đụng đến ma túy hay rượu bia.

"Tôi đã dành nó cho các kỳ nghỉ, xe hơi và nhiều thứ ngớ ngẩn khác," anh nói.

Khi Hiếu bị TLO phát hiện và chặn tài khoản, Cơ quan Mật vụ đã thử tiếp cơ hội của mình và cho kẻ trung gian ở Anh đe dọa Hiếu một lần nữa.

"Anh ta nói với Hiếu rằng anh ta sẽ chặn hết quyền truy cập, và anh ta có thừa thời gian để làm điều đó cả ngày. Và nếu Hiếu thực sự muốn quyền truy cập lâu dài vào tất cả những cơ sở dữ liệu trước đó, thì phải đồng ý gặp trực tiếp và tạo lập một mối quan hệ đối tác an toàn hơn," O'Neill nói.

Sau vài tháng trò chuyện dai dẳng với kẻ trung gian ở Anh, Hiếu đã đồng ý gặp anh ta ở đảo Guam để hoàn tất thỏa thuận. Hiếu cho biết tại thời điểm đó, anh biết rằng Guam là một lãnh thổ chưa hợp nhất của Hoa Kỳ, nhưng anh đã cố loại trừ khả năng đây là một cạm bẫy pháp luật phức tạp của chính phủ Hoa Kỳ.

"Tôi khao khát có được một cơ sở dữ liệu ổn định, và tôi đã bị lòng tham làm cho mờ mắt. Do đó, tôi bắt đầu hành động một cách điên rồ mà không hề suy nghĩ cẩn trọng. Nhiều người đã khuyên tôi 'Đừng đi!', nhưng tôi đã bỏ ngoài tai tất cả và nói với họ rằng tôi phải thử và đi xem chuyện gì đang xảy ra," Hiếu nói.

Nhưng kết quả là ngay sau khi bước xuống sân bay ở Guam, anh đã bị mật vụ lập tức bắt giữ.

"Tên của một trong những dịch vụ đánh cắp danh tính của anh ta là findget[.]me (tìm và bắt tôi đi). Chúng tôi đã cân nhắc điều đó một cách nghiêm túc, và như bạn thấy đấy, chúng tôi đã làm theo yêu cầu của anh ta" O'Neill nói.

Tham khảo Krebsonsecurity.com

>> Xem tiếp phần 2: Lời thú tội của "hieupc" – Hacker Việt Nam từng kiếm 3 triệu USD nhờ đánh cắp danh tính (Phần 2)

Bizfly Cloud là nhà cung cấp dịch vụ điện toán đám mây với chi phí thấp, được vận hành bởi VCCorp.

Bizfly Cloud là một trong 4 doanh nghiệp nòng cốt trong "Chiến dịch thúc đẩy chuyển đổi số bằng công nghệ điện toán đám mây Việt Nam" của Bộ TT&TT; đáp ứng đầy đủ toàn bộ tiêu chí, chỉ tiêu kỹ thuật của nền tảng điện toán đám mây phục vụ Chính phủ điện tử/chính quyền điện tử.

Độc giả quan tâm đến các giải pháp của Bizfly Cloud có thể truy cập tại đây.

DÙNG THỬ MIỄN PHÍ và NHẬN ƯU ĐÃI 3 THÁNG tại: Manage.bizflycloud