7 bí mật về Kubernetes mà mọi DevOps Engineer muốn biết trong năm 2026

Kubernetes đã cách mạng hóa công việc điều phối container, tuy nhiên vẫn còn những tính năng đột phá giúp tiết kiệm hàng giờ gỡ lỗi và tăng hiệu quả làm việc mà ngay cả DevOps dày dạn kinh nghiệm có thể cũng chưa biết hết. 7 triển khai nâng cao trong bài sẽ giúp giải quyết các vấn đề thường gặp như mở rộng quy mô, bảo mật và khắc phục sự cố trong các production cluster.

Mẹo 1: Ephemeral Container để debug tức thì

Ephemeral Container cho phép bạn chèn một container debug tạm thời vào một Pod đang chạy mà không cần khởi động lại hoặc sửa đổi thông số kỹ thuật, rất lý tưởng cho việc khắc phục sự cố trực tiếp. Chạy lệnh `kubectl debug mypod -it — image=busybox — copy-to=mypod-debug` để gắn các công cụ như `netcat` hoặc `strace` trực tiếp vào network namespace của Pod.

Cách này giúp tránh downtime do hạn chế của `kubectl exec` trên các container không phải `init` và chạy liền mạch với PodDisruptionBudgets để chẩn đoán không gây gián đoạn. Trong các multi-tenant cluster, hãy kết hợp với RBAC để hạn chế quyền truy cập, đảm bảo giải quyết sự cố an toàn, tức thì mà không khiến etcd bị phình to.

Mẹo 2: Pod Disruption Budget để ngăn ngừa sự cố ngừng hoạt động

PDB đảm bảo số lượng replica khả dụng tối thiểu trong các sự cố gián đoạn như drain node hoặc rolling update, duy trì SLA uptime 99,99%. Định nghĩa thông qua YAML: `minAvailable: 2` hoặc `maxUnavailable: 25%` trong tài nguyên PDB nhắm đến Deployment label selector.

Đối với các workload tích hợp HPA, hãy đặt `maxUnavailable` để tránh tình trạng quá tải trong các đợt cần tăng autoscaling đột biến, như đã thấy trong các đợt cao điểm của e-commerce, khi mà việc chỉ đơn giản là loại bỏ node cũng dẫn đến sự cố ngừng hoạt động hoàn toàn. Giám sát bằng `kubectl get pdb` và tích hợp vào các pipeline GitOps để có khả năng phục hồi khai báo trên các namespace dev, staging và prod.

Mẹo 3: Sử dụng External Secrets Operator cho Zero-Trust Secrets

Hãy bỏ qua các “secret” base64 (không phải encryption!) và sử dụng External Secrets Operator, công cụ này đồng bộ từ HashiCorp Vault hoặc Infisical mà không lưu trữ plaintext trong etcd. Cài đặt thông qua Helm, sau đó tạo một YAML `ExternalSecret` lấy `api-key` từ path Vault `secret/myapp`, tự động xoay vòng sau mỗi 30 ngày.

Cách xử lý thân thiện với GitOps này sử dụng SOPS cho các commit YAML được mã hóa, RBAC để truy cập chi tiết và hỗ trợ multi-cluster - lý tưởng cho các hybrid cloud năm 2026. Audit log và chính sách xoay vòng giảm rủi ro vi phạm đến 80%, theo tiêu chuẩn CNCF, vượt trội hơn so với native Secrets.

Mẹo 4: Topology Spread Constraints để scale bền vững

Topology Spread Constraints giúp phân bổ Pod đồng đều giữa các zone, node hoặc host, từ đó tránh tình trạng “noisy neighbor” (tài nguyên bị tranh chấp) và giảm rủi ro khi một zone gặp sự cố trong các ứng dụng toàn cầu.

Bạn có thể thêm vào cấu hình Deployment trong Kubernetes với trường topologySpreadConstraints, ví dụ:

maxSkew: 1 (độ lệch tối đa giữa các zone)

topologyKey: topology.kubernetes.io/zone

whenUnsatisfiable: DoNotSchedule

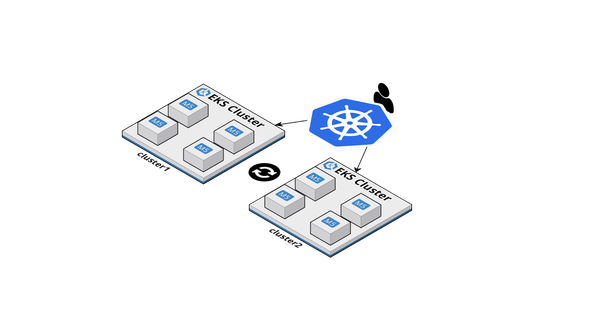

Khác với các rule affinity cơ bản, cơ chế này bắt buộc duy trì sự cân bằng (skew) ngay cả khi autoscaling bằng HPA, giúp tối ưu độ trễ trong các môi trường multi-region như Amazon EKS hoặc Google Kubernetes Engine.

Khi kết hợp với Cluster Autoscaler, hệ thống có thể tự động cấp phát node mới một cách linh hoạt, giúp giảm thời gian phục hồi từ khoảng 15 phút xuống còn dưới 60 giây trong các bài test failover.

Mẹo 5: Vertical Pod Autoscaler (VPA) để điều chỉnh tài nguyên thông minh

Horizontal Pod Autoscaler (HPA) tăng số lượng replica, nhưng VPA tự động điều chỉnh requests/limits CPU/bộ nhớ cho mỗi Pod dựa trên mức sử dụng thực tế, giúp giảm chi phí từ 30–50%. Triển khai VPA ở chế độ “Auto”: `kubectl apply -f vpa.yaml`. VPA sẽ nhắm vào workload của bạn, đưa ra khuyến nghị hoặc tự động áp dụng thay đổi thông qua việc evict (khởi tạo lại) Pod.

Đối với các ứng dụng stateful như database, hãy sử dụng “RecommendOnly” để tránh gián đoạn, review các eviction trong cảnh báo Prometheus. Trong các nền tảng cloud 2026, VPA tích hợp với Karpenter để dự đoán và cấp phát tài nguyên trước, đặc biệt hiệu quả với các workload biến động như machine learning - vượt trội hơn so với việc đặt quota tĩnh .

Mẹo 6: Network Policies với Calico để microsegmentation

Mặc định, Kubernetes cho phép tất cả Pod giao tiếp với nhau. Bạn nên “khóa” lại bằng Network Policies để áp dụng cơ chế allow-list, cô lập các namespace như prod và dev.

Ví dụ:

- Chặn toàn bộ traffic ingress

- Chỉ cho phép từ Pod có label app: frontend

- Chỉ mở cổng 8080

Bạn có thể dùng Calico để thực thi policy này (bao gồm cả cơ chế IP-in-IP trên môi trường multi-cloud).

Triển khai tối ưu

- Gắn label một cách nhất quán

- Kiểm tra policy bằng:kubectl get netpol

- Kết hợp với Istio và mTLS để áp dụng policy ở tầng L7 (service mesh)

Mô hình zero-trust giúp chặn các tấn công lan ngang (lateral movement), hỗ trợ tuân thủ các tiêu chuẩn như GDPR và SOC 2, tăng khả năng quan sát hệ thống thông qua dashboard của Kiali

Mẹo 7: API Priority and Fairness để kiểm soát “noisy APIs”

Trong Kubernetes, API server có cơ chế API Priority and Fairness (APF) để giới hạn và phân

Máy chủ API Kubernetes điều tiết các yêu cầu thông qua PriorityClasses và FlowSchemas, tránh tình trạng các request “ồn ào” (noisy) như metrics scrape hay eviction flood làm nghẽn control plane. Gán các mức ưu tiên cao cho Deployments (`value: 10000`) và mức ưu tiên thấp cho cronjobs (`value: 10`), với các ngoại lệ cho các đường dẫn quan trọng.

Giám sát queue thông qua `kubectl get — raw /metrics` và điều chỉnh `maxRequestsInflight` trong các tệp cấu hình kube-apiserver. Điều này rất cần thiết cho các cụm có hơn 1000 node, giúp tránh OOMKill trên các master, như tình huống xảy ra với CNCF.

Bonus: GitOps Workflow cho Immutable Infra (Công cụ cần thiết năm 2026)

Nâng cao khả năng với Flux hoặc ArgoCD: Commit YAML vào Git, tự động đồng bộ hóa với tính năng phát hiện sai lệch/drift detection và sử dụng SealedSecrets cho encrypted config. Mô hình khai báo này cho phép preview môi trường thông qua các Kustomize overlay, giảm 90% lỗi triển khai trong các quy trình doanh nghiệp.

Theo Bizfly Cloud tổng hợp