Botnet là gì? Các loại tấn công botnet và cách phòng ngừa botnet hiệu quả

Mối đe dọa từ botnet là một trong những vấn đề nghiêm trọng nhất mà các doanh nghiệp phải đối mặt hiện nay. Các cuộc tấn công botnet ngày càng trở nên tinh vi hơn so với các phần mềm độc hại khác vì chúng có thể được mở rộng hoặc thay đổi nhanh chóng để gây ra thiệt hại nặng nề hơn. Vậy botnet là gì? Nó có những hình thức tấn công nào? Làm sao để phòng ngừa botnet hiệu quả? Hãy cùng Bizfly Cloud tìm hiểu trong bài viết dưới đây!

Botnet là gì?

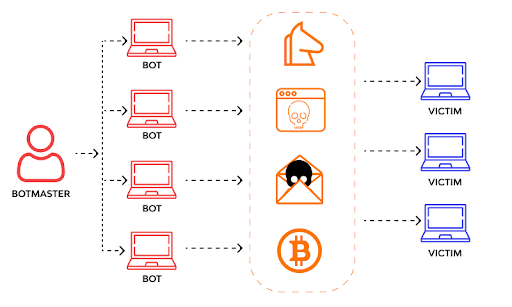

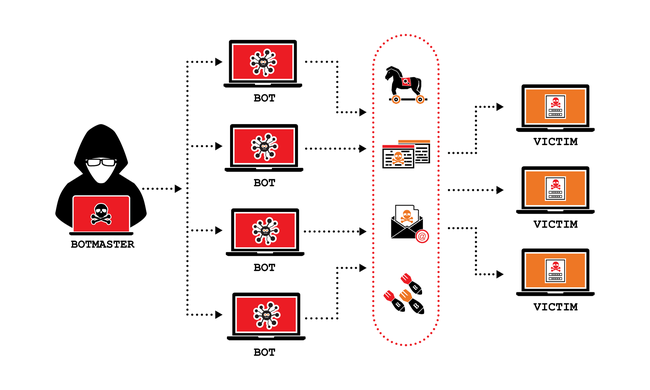

Botnet (hay bot network) là một tập hợp các thiết bị được kết nối internet (như PC, máy chủ, thiết bị di động và thiết bị IoT), bị nhiễm phần mềm độc hại nằm dưới sự kiểm soát bởi một bên tấn công duy nhất, được gọi là “bot-master”.

Mỗi thiết bị riêng lẻ dưới sự kiểm soát của bot-herder được gọi là bot. Mỗi bot đóng vai trò như một công cụ để tự động hóa các cuộc tấn công hàng loạt. Một tác nhân đe dọa khác là bot-herder, hỗ trợ bot-master thực hiện mục đích cuối cùng. Bot-herder sẽ chiếm đoạt một mạng lưới hệ thống máy tính để tạo ra botnet và sau đó sử dụng nó để thực hiện nhiều loại tấn công mạng khác nhau. Sau đó, bot-master chỉ đạo một nhóm máy tính bị tấn công bằng cách sử dụng lệnh từ xa. Botnet cũng có thể tồn tại mà không cần máy chủ C&C (command and control) bằng cách sử dụng kiến trúc ngang hàng (P2P) và các kênh quản lý khác để chuyển lệnh từ bot này sang bot khác.

Botnet thường được sử dụng để gửi email spam, tham gia vào click fraud và tạo ra traffic bất thường cho các cuộc tấn công DDoS hay xâm nhập hệ thống đánh cắp dữ liệu, phát tán phần mềm độc hại…

Cấu trúc của Botnet

Có 2 mô hình cấu trúc botnet là mô hình máy khách – máy chủ (client-server) và mô hình ngang hàng (peer-to-peer).

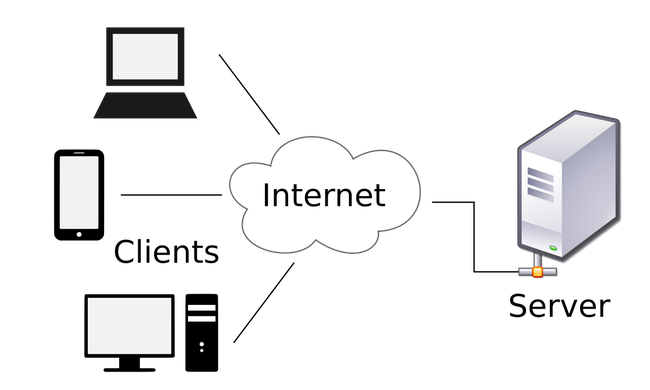

Mô hình client-server (máy khách – máy chủ)

Trong mô hình này, mạng sẽ có 1 máy chủ hoạt động như 1 botmaster với nhiệm vụ thiết lập các lệnh, điều khiển máy khách và kiểm soát việc truyền thông tin từ mỗi một máy khách. Botmaster duy trì quyền kiểm soát mạng botnet trong mô hình này nhờ vào sự trợ giúp của 1 phần mềm đặc biệt. Bởi vì mô hình này chỉ có 1 điểm kiểm soát nên rất dễ được định vị và nó phụ thuộc rất nhiều vào máy chủ. Nếu máy chủ bị phá hủy thì tất cả các botnet sẽ chết theo.

Mô hình client-server

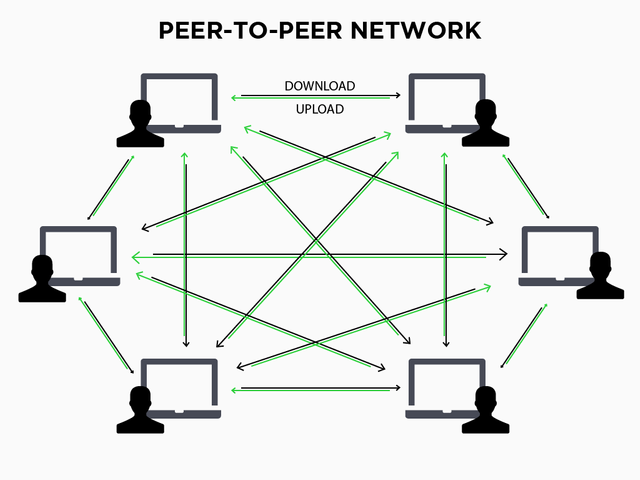

Mô hình peer-to-peer (ngang hàng)

Mô hình này ra đời nhằm khắc phục nhược điểm của mô hình máy chủ tập trung trước đó. Nó còn có tên viết tắt là P2P và được thiết kế dưới dạng cấu trúc ngang hàng. Mỗi thiết bị đều hoạt động độc lập với nhau như 1 client và 1 server, truyền thông tin và cập nhật qua lại với nhau. Bởi vì không có 1 nơi điều khiển tập trung nên mô hình này mạnh hơn, khó bị phát hiện và khó tiêu diệt hơn mô hình client – server.

Mô hình peer-to-peer

Các loại tấn công botnet hiện nay

Tấn công DDOS

Tấn công DDOS còn được gọi là tấn công từ chối dịch vụ phân tán (viết tắt của cụm từ Distributed Denial of Operations Service). Tin tặc có thể dùng botnet để xâm nhập vào máy tính của hàng triệu người dùng khác nhau và sử dụng chúng để phá hủy kết nối và dịch vụ mạng đang sử dụng. Nguyên lý cơ bản của tấn công DDoS thường là làm quá tải lượng tài nguyên máy chủ hoặc tiêu tốn hết băng thông dẫn đến đình trệ hoạt động.

Tấn công từ chối dịch vụ DDoS

Các tấn công DDOS phổ biến là TCP SYN và UDP flood. Để gia tăng mức độ nghiêm trọng, tin tặc còn có thể sử dụng thêm HTTP flood trên website của nạn nhân (hình thức này còn được gọi là spidering).

Một trong các cuộc tấn công DDOS lớn nhất, tin tặc đã từng dùng virus botnet Mirai. Đây là một loại virus có khả năng nhắm mục tiêu, giành quyền kiểm soát hàng chục ngàn thiết bị và biến chúng thành những con bot nguy hiểm tấn công vào hệ thống nạn nhân. Virus này còn có khả năng mở rộng nên làm cho cuộc tấn công DDOS trở nên phức tạp và gây hậu quả nghiêm trọng hơn nữa.

Đối với loại tấn công này, có thể sử dụng dịch vụ chuyên chống tấn công DDOS: Bizfly Anti-DDoS - đã giúp phòng chống tấn công từ chối dịch vụ cho hàng nghìn Website với nhiều trang web thuộc top đầu lượng truy cập ở Việt Nam, Bizfly Anti-DDoS là giải pháp chống tấn công DDoS hiệu quả, tin cậy, giúp đảm bảo website của doanh nghiệp hoạt động ổn định 24/7.

Đăng ký sử dụng tại: bizflycloud.vn/anti-ddos

Tấn công phát tán thư rác (Spamming)

Đây là cách tấn công sử dụng botnet để xác định sự hiện diện của dữ liệu nhạy cảm trong máy tính bị nhiễm. Những con bot này còn có thể mở được proxy SOCKS v4/v5 (đây là giao thức proxy chung cho mạng dựa trên TCP/IP).

Proxy SOCKS sau khi được kích hoạt, có thể dùng để phát tán thư rác (spamming). Để theo dõi thông tin hay dữ liệu được truyền ở máy tính bị xâm nhập thì botnet sẽ sử dụng packet sniffer và sniffer sẽ truy xuất thông tin nhạy cảm như tên người dùng, mật khẩu... của máy tính nạn nhân.

Nhắc đến thư rác thì Grum là loại thư rác khó bị phát hiện và gây ra nỗi lo lắng cho nhiều người. Lý do là vì nó lây nhiễm trong những file được sử dụng bởi registry Autorun. Đây là mạng botnet có số lượng thành viên tương đối nhỏ, chỉ vào khoảng 600.000 thành viên nhưng lại chiếm tới 40 tỷ email spam mỗi ngày. Con số này tương đương với 25% tổng số email spam của tất cả các loại cộng lại.

Keylogging

Tấn công Keylogging là việc botmaster lấy thông tin nhạy cảm và đánh cắp dữ liệu với sự trợ giúp của chương trình Keylogging. Đây là chương trình có khả năng thu thập các phím được nhập trong PayPal, Yahoo, v.v...của người dùng Internet. Ngoài ra còn có 1 loại phần mềm gián điệp có tên là OSX/XSLCmd. Nó có thể chuyển từ Windows sang OS X cùng với khả năng keylogging và chụp màn hình.

Đánh cắp danh tính hàng loạt

Việc kết hợp các loại bot khác nhau có thể thực hiện hành vi trộm cắp danh tính ở quy mô lớn dễ dàng hơn. Các bot này sẽ gửi email spam để hướng lưu lượng truy cập của người dùng đến những website giả mạo và thu thập thông tin cá nhân của người dùng.

Thậm chí các bot này có thể giả danh tính của những công ty pháp lý và yêu cầu người dùng gửi những thông tin cá nhân như thông tin thẻ tín dụng, mã số thuế, tài khoản ngân hàng… Một vài kiểu tấn công điển hình có thể kể đến như: việc tin tặc đánh cắp danh tính hàng loạt bằng cách sử dụng email phishing để lừa nạn nhân nhập thông tin đăng nhập trên các trang thương mại điện tử lớn như eBay, Amazon và thậm chí là ngân hàng.

Lợi dụng hình thức trả tiền cho mỗi lần nhấp/CPC

AdSense của Google là chương trình cho phép hiển thị quảng cáo Google trên website và trả tiền cho chủ sở hữu website dựa theo những lần nhấp chuột vào quảng cáo.

Khi máy tính người dùng bị nhiễm botnet, máy sẽ tự động nhấp vào những quảng cáo trên website đó và làm tăng số lần nhấp vào quảng cáo. Điều này sẽ làm cho lưu lượng truy cập đến website được quảng cáo là ảo chứ không xuất phát từ hành động thực tế của người dùng và gây ra một sự hiểu lầm nghiêm trọng cho cả google và công ty được quảng cáo.

Lây lan botnet

Tin tặc sẽ cố tình lan truyền các botnet khác bằng thủ đoạn thuyết phục người dùng tải xuống những chương trình có nhiễm virus. Những chương trình này có thể được thực thi thông qua HTTP hoặc FTP nhưng thường thì thông qua email là chủ yếu.

Vào tháng 1/2017, 2 nhà nghiên cứu bảo mật đã phát hiện ra 1 loại botnet hoạt động trên Twitter có tên gọi là “Star Wars”, trong đó có đến gần 350.000 tài khoản bot đã tweet các trích dẫn ngẫu nhiên từ một seri phim. Việc này có thể dẫn đến các trending (chủ đề thịnh hành) giả gây xáo trộn môi trường mạng, phát tán việc gửi mail giả và tiềm ẩn những hệ lụy nghiêm trọng hơn...

Phần mềm quảng cáo

May tính sẽ xuất hiện những quảng cáo không mong muốn hoặc việc quảng cáo gốc bị thay thế bởi những phần mềm quảng cáo lừa đảo. Chúng là những phần mềm không được người dùng cho phép và lây nhiễm vào hệ thống của người dùng khi họ nhấp vào những mẫu quảng cáo đó.

Thoạt nhìn thì chúng giống như những quảng cáo vô hại. Tuy nhiên, chúng đã được cài đặt sẵn những phần mềm gián điệp để thu thập dữ liệu trình duyệt của người dùng. Để chống lại các cuộc tấn công bằng phần mềm quảng cáo thì người dùng có thể sử dụng những phần mềm chặn quảng cáo. Phần mềm chặn quảng cáo có thể chặn không cho botnet xâm nhập vào máy tính hay lây nhiễm trên ổ cứng hoặc lưu lượng mạng và xử lý chúng ngay lập tức bằng cách trục xuất ra khỏi hệ thống máy tính đó.

Cách phòng ngừa botnet

Phòng ngừa botnet là cách ngăn chặn tốt nhất

Ông bà ta có câu phòng bệnh hơn chữa bệnh. Câu nói này cũng có thể được áp dụng trong trường hợp botnet. Rõ ràng chúng ta chặn không cho chúng xâm nhập vào hệ thống của mình ngay từ đầu sẽ tốt hơn gấp nhiều lần so với việc chúng ta phải đuổi chúng ra khỏi hệ thống khi đã bị xâm nhập.

Ở đây chúng ta có thể ngăn chặn botnet xâm nhập vào hệ thống của mình ở 2 cấp độ người dùng cá nhân và cấp độ mạng.

Phòng ngừa ở cấp độ cá nhân

1. Nên cài đặt phần mềm diệt virus và chống thư rác vào máy tính và luôn giữ chúng được cập nhật thường xuyên.

2. Luôn bật cài đặt tường lửa cho máy tính và hạn chế tối đa các truy cập không mong muốn.

3. Luôn cập nhật hệ điều hành thường xuyên theo thời gian

4. Không nên tải xuống những tài liệu bất hợp pháp như: nhạc, game, phim lậu…từ Internet.

5. Khi phát hiện những file đính kèm khả nghi hoặc những liên kết từ các email không xác định thì không nên nhấp vào.

Phòng ngừa ở cấp độ mạng

Cấp độ mạng là cấp độ với nhiều máy tính khác nhau của nhiều người dùng khác nhau trong cùng một mạng. Các quản trị viên hệ thống sẽ cần quan tâm đến vấn đề này:

1. Phải đảm bảo mạng máy tính có tường lửa, hệ thống IDS/IPS và tính năng lọc nội dung.

2. Luôn giám sát thường xuyên những lưu lượng truy cập tăng bất thường.

3. Cài đặt tính năng bảo vệ DDOS tại chỗ. Hoặc sử dụng giải pháp chuyên biệt Anti-DDoS.

4. Nếu 1 máy tính trong mạng bị nghi ngờ nhiễm botnet từ một phần mềm độc hại nào đó thì phải xóa nó đi ngay lập tức để bảo vệ những máy tính khác trong mạng.

5. Tất cả các máy tính của những cá nhân trong mạng đều phải được cập nhật phần mềm bảo vệ.

6. Giám sát thường xuyên nhật ký tường lửa để kịp thời phát hiện các trung tâm điều khiển và lệnh botnet.

7. Thông báo cho nhà cung cấp phần mềm diệt virus ngay lập tức nếu nghi ngờ có bất kỳ việc lây nhiễm botnet nào.

Đến đây, có lẽ bạn đã hiểu rõ được botnet là gì và những nguy cơ mà chúng có thể mang lại cho máy tính, thiết bị, hệ thống mạng của mình. Botnet có nhiều dạng tấn công khác nhau và mỗi dạng tấn công sẽ có những đặc điểm nhận dạng riêng. Việc nắm rõ được những đặc điểm này không chỉ giúp bạn tự bảo vệ mình bằng các biện pháp phòng ngừa mà còn giúp bạn khắc phục hậu quả nếu chẳng may bị nó tấn công.

Theo Bizfly Cloud

Bizfly Cloud - được vận hành bởi VCCorp - là một trong bốn doanh nghiệp đáp ứng đầy đủ toàn bộ tiêu chí, chỉ tiêu kỹ thuật, an toàn thông tin của nền tảng điện toán đám mây phục vụ Chính phủ điện tử/chính quyền điện tử do Bộ TT&TT chứng nhận.